Initieel gemeld als een “gelukkige” Arbitrum airdrop ontvanger, blijkt één crypto adres meer dan 600 verschillende crypto wallets te hebben opgelicht voor meer dan 930.000 ARB tokens.

Blockchain intelligence bedrijf Arkham bevestigde aan TCN dat ook zij hebben vastgesteld dat het adres “toebehoort aan een hacker die fondsen van Arbitrum gebruikers aan het vegen is.”

Een nadere blik op de transacties van het specifieke adres onthult dat het 933.365 ARB-tokens ontving van een ander Arbitrum-adres op 24 maart, een dag na de langverwachte airdrop van het layer-2 netwerk. ARB is het eigen bestuurstoken achter de layer-2 schalingsoplossing voor Ethereum genaamd Arbitrum.

Transfer of 933,365 ARB tokens on-chain. Bron: Arbiscan.

De bron van die tokens is een ander contract waarvan de maker is getagd als “Fake_Phishing18” op de blockchainverkenner van Arbitrum.

Onafhankelijk on-chain onderzoeker 0xKnight bevestigde ook dat hij slachtoffermeldingen van de hack heeft gevonden. Gebruikers klaagden dat hun ARB tokens waren “auto-claimed” naar de wallets van de hacker.

Ethereum smart contract ontwikkelaar Brainsy signaleerde op 24 maart ook het kwaadaardige contract gemaakt door “Fake_Phishing18”. Ze zeiden dat interactie met het contract een extra transactieverzoek creëert dat lijkt alsof het van de portemonnee van de afzender komt, maar in plaats daarvan een phishing-aanval is.

Kijk uit voor dit nep Arbitrum contract.

Wanneer ik een verzending maak, maakt het valse contract ook een “transactie” die lijkt alsof het van mijn portefeuille komt. Ik veronderstel om mij te laten interageren met het contract. Blijf veilig daarbuiten. pic.twitter.com/ygGOddlTGU

– Brainsy (@BrainsyEth) March 24, 2023

MetaMask heeft gewaarschuwd tegen dit soort aanvallen en het “address poisoning” genoemd.

Het is een poging waarbij aanvallers de adreslijst van de portefeuilles van gebruikers vergiftigen door willekeurige transacties te sturen vanaf adressen die sterk lijken op die waarmee de gebruiker al interactie heeft gehad.

In dit geval lijkt de aanvaller zowel een phishing-aanval via een kwaadaardig smart contract als adresvergiftiging te hebben gebruikt, waarbij Brainsy aangeeft dat het de transactie laat lijken “alsof deze afkomstig is van de portemonnee [van de gebruiker].”

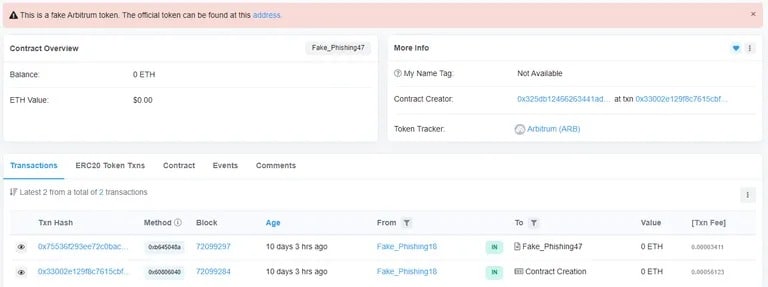

De tag “Fake_Phishing18” is ook geassocieerd met een ander adres genaamd “Fake_Phishing47” dat een vals ARB-tokencontract inzette op 21 maart.

De afbeelding hieronder laat zien dat de “Fake_Phishing18” getagde account het contract voor de valse ARB-tokens creëerde en vervolgens het eigendom overdroeg aan “Fake_Phishing47.”

Contractdetails voor valse ARB-tokens. Bron: Arbiscan

Dezelfde entiteit kan een valse Aribtrum-claimsite hebben gemaakt die de hacker de controle over de portefeuilles van de gebruikers zou geven als gebruikers met de website interageerden.

Zo circuleerde er op de dag van de airdrop minstens één identieke webpagina als de claimwebsite van de Arbitrum Foundation in sommige sociale media-groepen.

De valse website claimde ARB-tokens namens de gebruiker en maakte ze over naar hun portemonnee. Het enige subtiele verschil tussen beide is dat de originele website een countdown heeft voor wanneer het claimproces zal eindigen.