Mandiant, una società di cybersicurezza che è stata recentemente acquisita da Google, ha pubblicato un rapporto che dettaglia alcune delle operazioni informatiche della Corea del Nord e come il paese sta usando gli hacker per raccogliere denaro attraverso il furto di criptovalute.

La Corea del Nord ha impiegato gli hacker per finanziare alcune operazioni statali tramite “furti di criptovalute”, secondo un rapporto della società di cybersicurezza Mandiant.

“Si ritiene che le operazioni di spionaggio del paese riflettano le preoccupazioni e le priorità immediate del regime, che è probabilmente attualmente focalizzato sull’acquisizione di risorse finanziarie attraverso i furti di criptovalute, il targeting dei media, delle notizie e delle entità politiche, le informazioni sulle relazioni estere e le informazioni nucleari, e un leggero calo nel furto, una volta a picco, della ricerca sul vaccino COVID-19. “

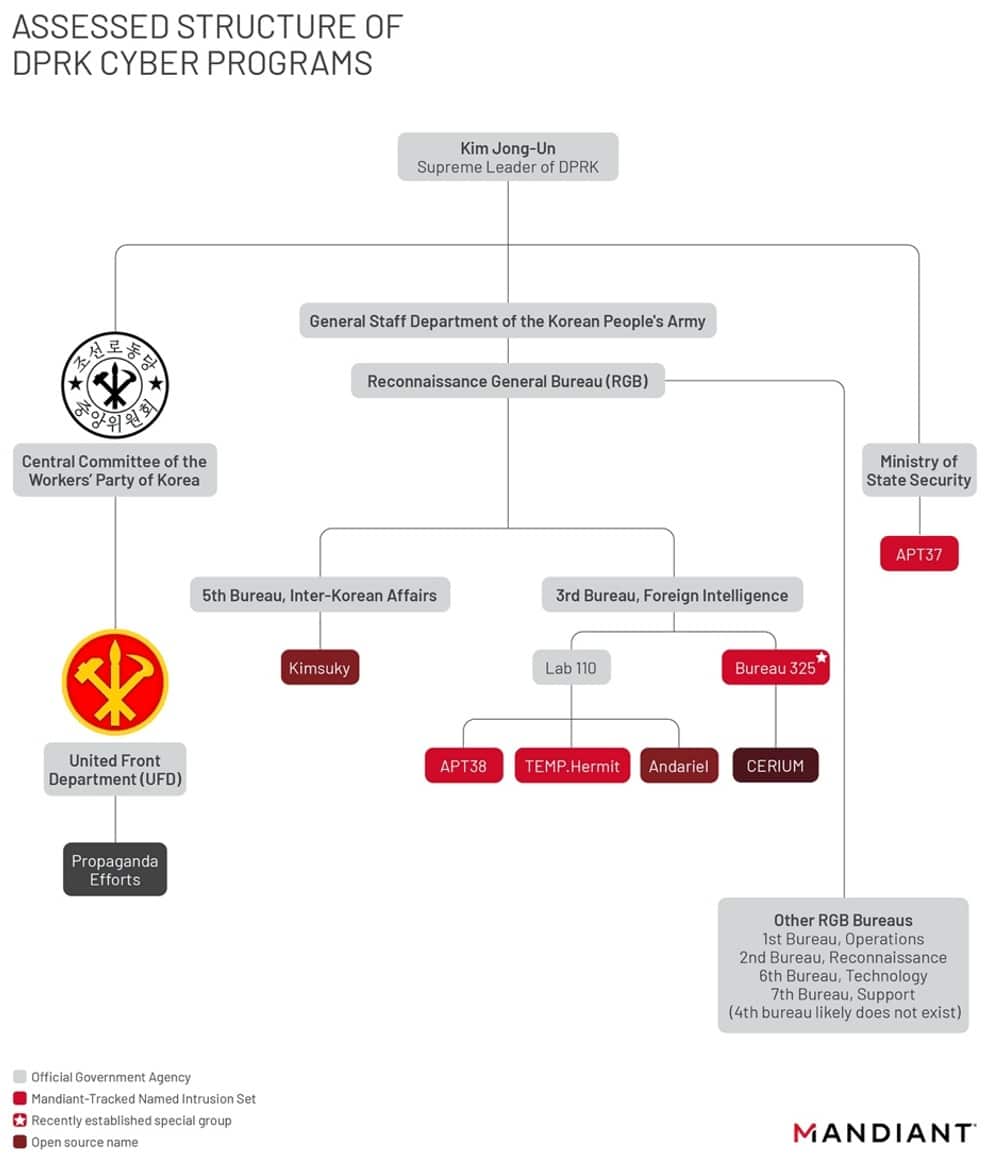

Il rapporto dettaglia le operazioni informatiche del paese e come sono strutturate all’interno del Reconnaissance General Bureau, o RGB – l’agenzia di intelligence della Corea del Nord simile alla CIA o all’MI-6. Fa anche luce sul famigerato gruppo di hacker “Lazarus” che opera in Corea del Nord dal 2009.

Secondo il rapporto, Lazarus non è un singolo gruppo di hacker, piuttosto un termine ombrello che i giornalisti usano per riferirsi a numerosi gruppi di hacker sostenuti dallo stato che operano dalla Repubblica Democratica della Corea del Nord. Tuttavia, questi diversi gruppi operano in diversi “settori” e hanno responsabilità uniche. Una delle responsabilità è la raccolta di fondi attraverso il furto di criptovalute.

Struttura informatica valutata dei programmi informatici della DPRK

L’ultima attività di spionaggio informatico

Gruppi di hacker legati a Lazarus sono stati recentemente attivi e stavano sfruttando una vulnerabilità di Google Chrome dall’inizio di gennaio 2022 fino a metà febbraio, quando l’exploit è stato patchato.

Il Threat Analysis Group di Google, o TAG, ha detto in un post sul blog il 24 marzo che i gruppi di attaccanti sostenuti dallo stato nordcoreano – tracciati pubblicamente come “Operation Dream Job” e “Operation AppleJeus” – hanno sfruttato una “vulnerabilità di esecuzione di codice remoto in Chrome” dai primi di gennaio 2022 per condurre vari hack e attacchi di phishing. Adam Weidemann di TAG ha detto nel blogpost:

“Abbiamo osservato che le campagne hanno preso di mira le organizzazioni con sede negli Stati Uniti che abbracciano i media, l’IT, le criptovalute e le industrie fintech. Tuttavia, altre organizzazioni e paesi potrebbero essere stati presi di mira. “

L’exploit ha permesso agli hacker di inviare offerte di lavoro fasulle alle persone che lavorano nei settori di cui sopra, che avrebbero poi portato a versioni falsificate di siti web popolari per la ricerca di lavoro come Indeed.com. L’exploit kit e il phishing sono simili a quelli tracciati nell’operazione Dream Job. Nel frattempo, un altro gruppo di hacker ha preso di mira le imprese e gli scambi di criptovalute utilizzando lo stesso exploit kit.

Google ha detto che circa 340 persone sono state prese di mira da gruppi di hacker. Ha aggiunto che tutti i siti web e i domini identificati sono stati aggiunti al suo servizio Safe Browsing per proteggere gli utenti e sta continuando a monitorare la situazione.

Lazarus prende di mira i servizi finanziari, cripto

Gruppi di hacker legati a Lazarus sono stati coinvolti in vari hack su aziende di criptovalute e banche tradizionali per diversi anni. Alcuni hack degni di nota includono il furto informatico della Bangladesh Bank del 2016 e vari attacchi legati alle criptovalute nel 2017.

Il principale gruppo di hacker focalizzato sugli attacchi ai servizi finanziari è APT38, che era dietro il famigerato hack SWIFT. Include un sottogruppo chiamato CryptoCore o “Open Password”.

La maggior parte di questi attacchi hanno avuto successo e si stima che gli hacker abbiano raccolto oltre 400 milioni di dollari per la Corea del Nord. Un’indagine dell’ONU ha concluso che i proventi di queste rapine informatiche sono stati utilizzati per finanziare il programma di missili balistici del paese eremita.