最近Googleに買収されたサイバーセキュリティ企業Mandiantは、北朝鮮のサイバー作戦の一部と、同国がハッカーを使って暗号資産の盗難で収益を上げる方法を詳細に説明した報告書を発表しました

..

サイバーセキュリティ企業Mandiantのレポートによると、北朝鮮は「暗号強盗」によって一部の国家活動の資金を調達するためにハッカーを雇っているとのことです

。

「同国のスパイ活動は、政権の当面の懸念事項と優先順位を反映していると考えられ、現在は暗号強盗による財源獲得、メディア、ニュース、政治団体の標的化、外交関係と核に関する情報、かつて急増したCOVID-19ワクチン研究の盗用がやや減少していることなどが焦点となっているとみられる」

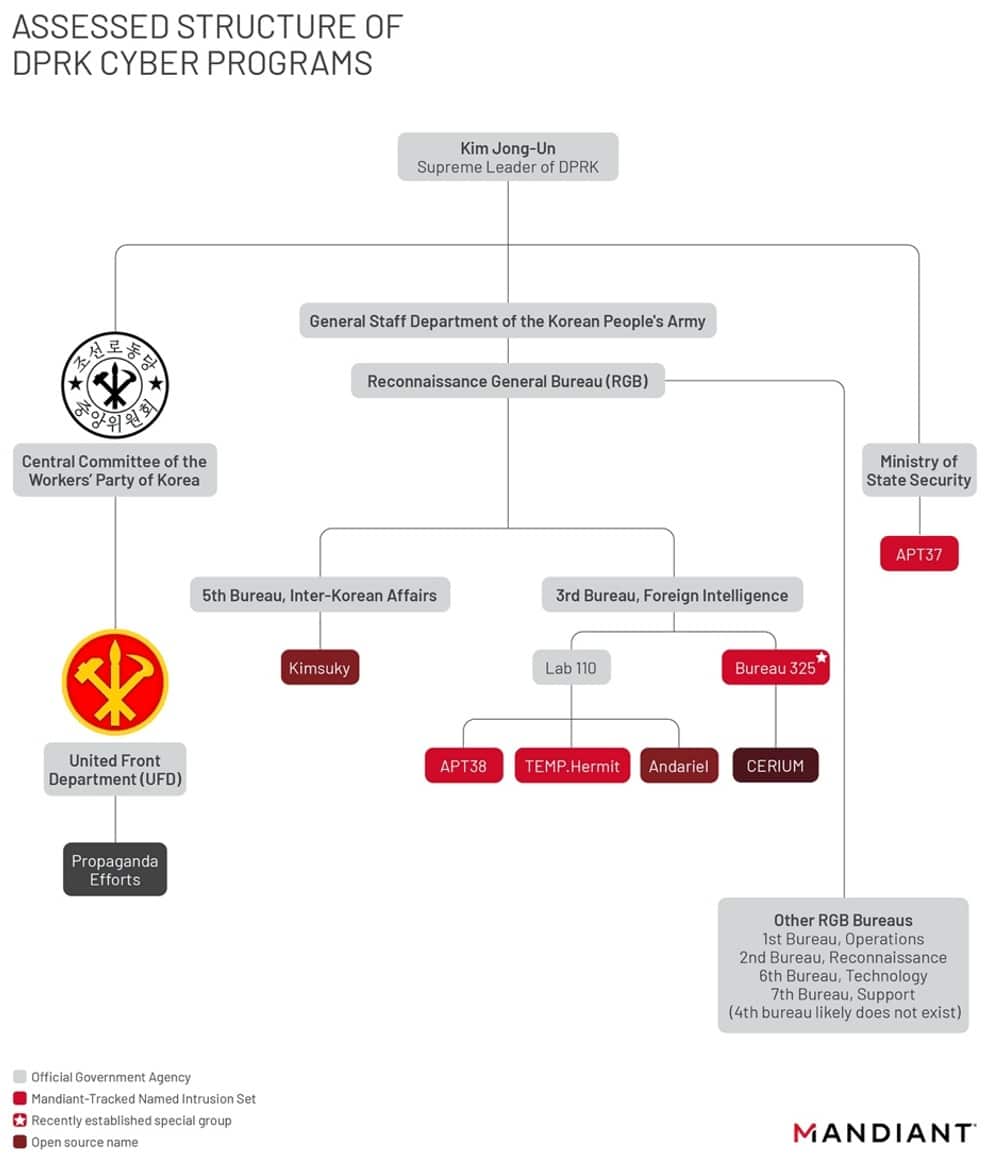

この報告書は、北朝鮮のサイバー作戦と、CIAやMI-6に相当する北朝鮮の情報機関である偵察総局(RGB)内の構造について詳述しています。また、2009年から北朝鮮を拠点に活動している悪名高いハッカー集団「Lazarus」にも光を当てています。

この報告書によると、Lazarusは単一のハッカー集団ではなく、むしろ北朝鮮民主共和国から活動する国家に支援された多数のハッカー集団を指す包括的な用語として記者団が使用しているとのことです。しかし、これらの異なるグループは、異なる「セクター」で活動し、独自の責任を負っています。その責任の1つが、暗号通貨の窃盗による資金調達です

。

Assessed cyber structure of DPRK cyber programs

最新のサイバースパイ活動

。

Lazarusに関連するハッカーグループは最近活発に活動しており、2022年1月初旬からエクスプロイトのパッチが適用される2月中旬まで、google Chromeの脆弱性を悪用していたそうです。

GoogleのThreat Analysis Group(TAG)は3月24日、北朝鮮国家に支援された攻撃者グループ(「Operation Dream Job」「Operation AppleJeus」として公に追跡されている)が2022年1月初旬から「Chromeのリモートコード実行脆弱性」を悪用してさまざまなハッキングやフィッシング攻撃を行っていたとブログ記事で明らかにした。TAGのAdam Weidemann氏はブログ記事で次のように述べています:

。

「ニュースメディア、IT、暗号通貨、フィンテック業界にわたる米国を拠点とする組織を標的としたキャンペーンが確認されました。しかし、他の組織や国もターゲットにされていた可能性があります」

。

この悪用により、ハッカーは前述の業界で働く人々に偽の求人情報を送り、Indeed.comなどの人気のある就職活動用ウェブサイトの偽装バージョンに誘導することができるようになりました。この悪用キットとフィッシングは、Operation Dream Jobで追跡されたものと類似しています。一方、別のハッカー集団は、同じエクスプロイトキットを使って、暗号会社や取引所を標的にしています。

Googleは、およそ340人がハッカー集団の標的になったと発表した。また、特定されたすべてのウェブサイトとドメインは、ユーザーを保護するためにセーフブラウジングサービスに追加され、状況の監視を続けていると付け加えた

。

金融サービス、暗号を狙う

Lazarus

。

ラザロとつながりのあるハッカー集団は、数年前から暗号会社や伝統的な銀行に対するさまざまなハッキングに関与しています。注目すべきハッキングには、2016年のバングラデシュ銀行のサイバー強盗や2017年の様々な暗号関連の攻撃があります。

金融サービス攻撃に注力している主なハッカー集団は、悪名高いSWIFTハッキングの背後にいたAPT38です。CryptoCoreまたは “Open Password “と呼ばれるサブグループが含まれています。

これらのハッキングのほとんどは成功しており、ハッカーたちは北朝鮮のために4億ドル以上を集めたと推定される。国連の調査では、こうしたサイバー強盗の収益が、引きこもりの国の弾道ミサイルプログラムの資金として使われていると結論づけている

。