Auf Reddit wurde ein betrügerischer Artikel weiterverbreitet, der sich als unsere Kollegen von Blockworks ausgab und einen Uniswap-Hack vorgab, um einen Phishing-Link zu teilen. Wie dieser Betrug funktioniert und welche Lehren wir daraus ziehen können

Eine gefälschte Blockworks-Website versucht, die Leser mit einem Phishing-Link in die Falle zu locken

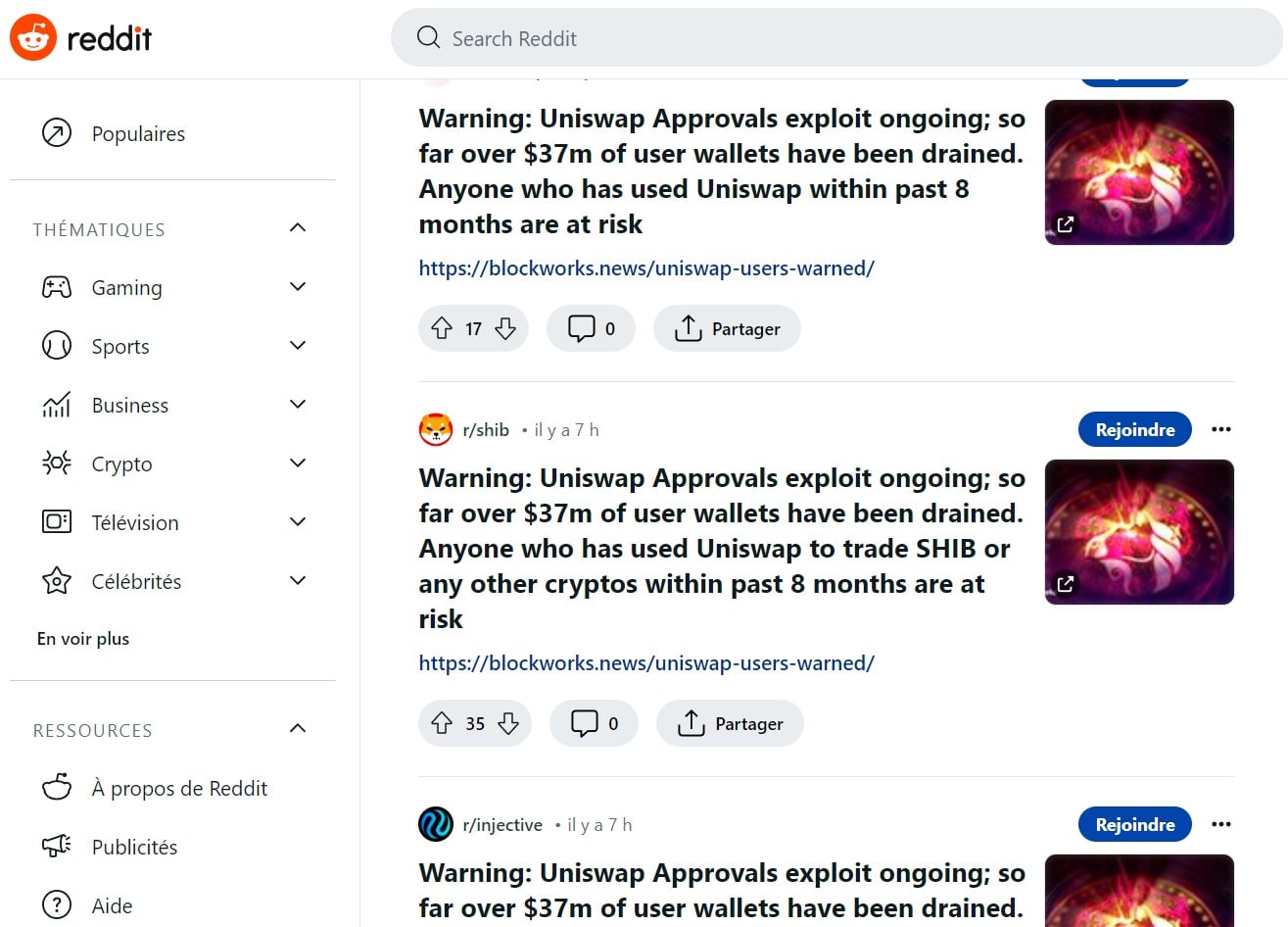

Auf Reddit wurden mehrere Subreddits geteilt, die die Illusion eines Artikels unserer Kollegen von Blockworks erweckten, der über einen angeblichen 37-Millionen-Dollar-Hack auf die dezentrale Börse (DEX) Uniswap (UNI) informiert:

Abbildung 1 – Betrügerische Subreddits, die vor einem angeblichen Hack von Uniswap warnen

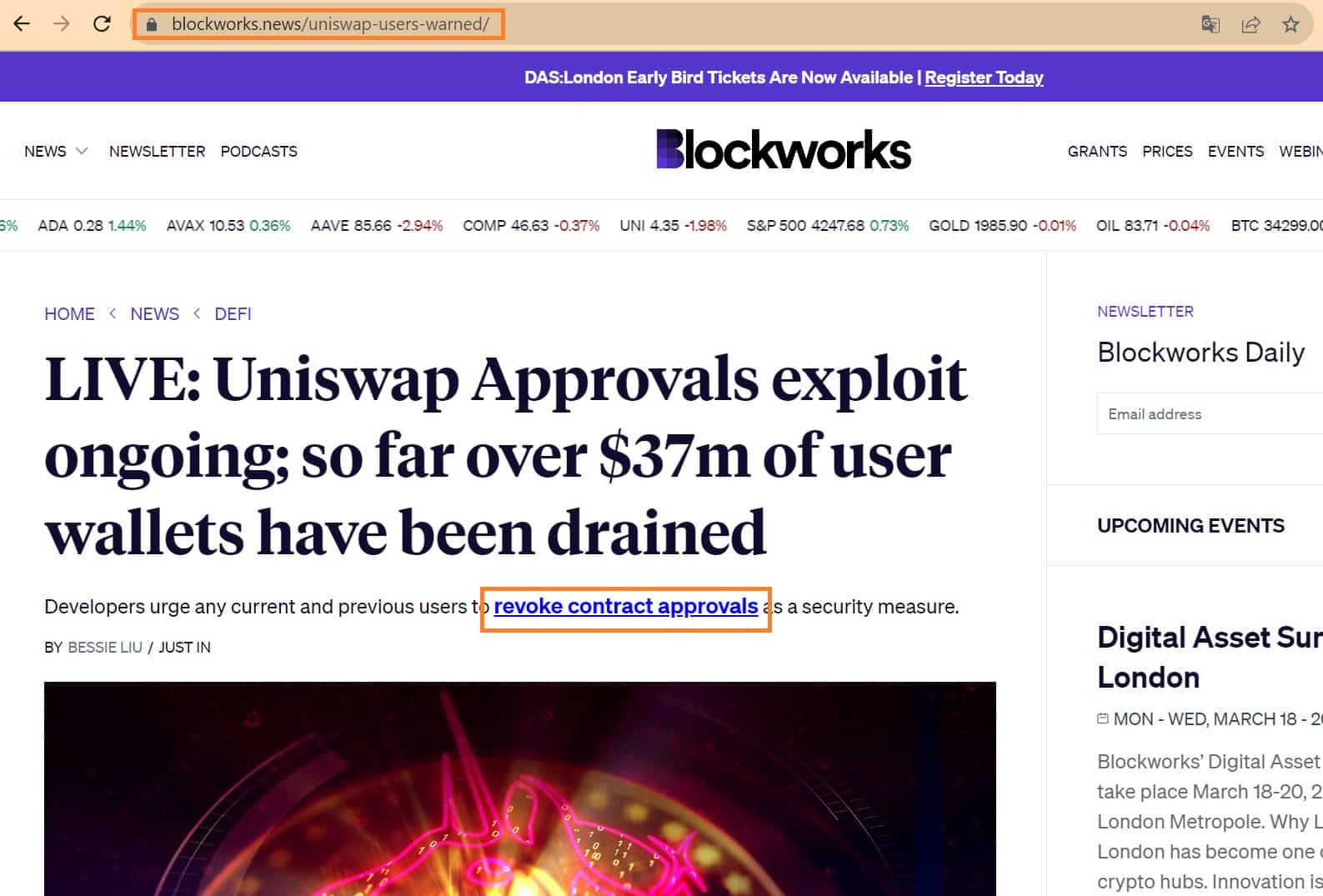

Nachdem wir den Artikel aufgerufen haben, stellen wir fest, dass die Website fast in jeder Hinsicht der von Blockworks ähnelt. Der besagte Artikel besteht aus einigen vagen Details über den gefälschten Angriff, integriert falsche Zitate von echten Personen aus dem Ökosystem und fordert die Leser vor allem dazu auf, loszugehen und die Zustimmung zu einem angeblich kompromittierten Smart Contract zu widerrufen.

Ein entscheidender Punkt liegt tatsächlich in dem hier verwendeten Domainnamen, der „blockworks.news“ lautet, während die echte URL des Mediums „blockworks.co“ lautet:

Abbildung 2 – Betrügerischer Phishing-Artikel auf der gefälschten Blockworks-Website

Um das Laster noch weiter zu treiben, verweisen alle anklickbaren Links auf der betrügerischen Website außerhalb des Artikels auf echte Blockworks-Adressen, was dem Nutzer suggeriert, er habe die Website nicht gewechselt. Wenn wir außerdem „blockworks.news“ in die Suchleiste eingeben, gelangen wir ebenfalls auf eine gefälschte Homepage, die eine Direktverbindung zu diesem Hack weiterleitet, die nie stattgefunden hat.

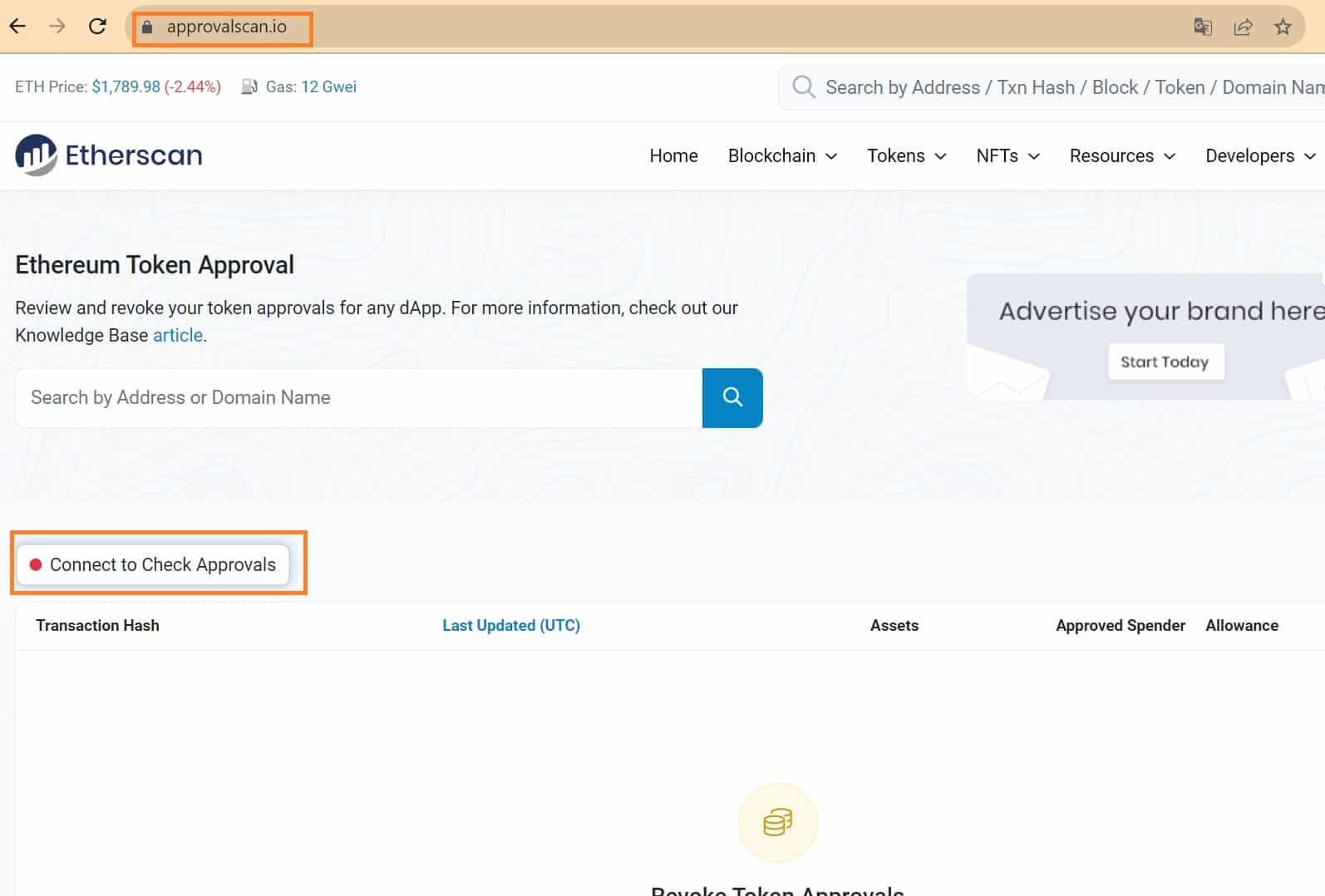

Ein Phishing-Versuch

In Wirklichkeit ist das Ziel dieses betrügerischen Artikels, den Nutzer auf eine gefälschte Etherscan-Website weiterzuleiten, um ihn dazu zu bringen, seine Brieftasche anzuschließen. Auch hier ähnelt die Website in jeder Hinsicht der echten Etherscan-Website, mit Menüs und anderen klickbaren Links, die auf die entsprechenden Stellen der legitimen Website verweisen.

Dennoch sehen wir dieses Mal, dass die URL absolut nicht übereinstimmt, denn die echte Etherscan-Adresse für den Widerruf von Smart Contract-Genehmigungen lautet „etherscan.io/tokenapprovalchecker“ :

Abbildung 3 – Gefälschte Etherscan-Website, die zum Verbinden einer Web-Wallet führt3

Hier ist es sehr wahrscheinlich, dass ein zukünftiges Opfer, indem es seine Web3-Wallet mit der oben eingerahmten Schaltfläche verbindet, einem betrügerischen Smart Contract die Erlaubnis gibt, seine Wallet zu leeren.

Tatsächlich haben wir nach einem Versuch mit einem völlig leeren Test-Wallet festgestellt, dass nichts passierte. Andererseits teilte die Blockchain-Sicherheitsfirma Beosin unseren Kollegen von Cointelegraph mit, dass die Schaltfläche nicht richtig konfiguriert sei, da „nach dem Anmelden einer Wallet keine Phishing-Transaktionen angefordert werden“.

Dennoch scheint es jedoch, dass ein Smart Contract tatsächlich so eingesetzt wurde, dass Wallets mit einem Guthaben von mindestens 0,1 ETH geleert werden.

In diesem Fall setzt der Betrug auf Angst, um die Leser dazu zu bringen, schnell etwas zu unternehmen, um einen vermeintlichen Diebstahl von Kryptowährungen zu verhindern. In solchen Fällen ist es wichtig, auch die sozialen Netzwerke der betreffenden Akteure und die URLs der Seiten, auf denen man sich befindet, zu überprüfen, um nicht in eine Falle zu tappen, die mit Emotionen spielt.