В Reddit беше разпространена фалшива статия, представяща се за нашите колеги от Blockworks, която се преструваше на хак на Uniswap, за да сподели фишинг връзка. Как работи тази измама и какво можем да научим от нея?

Фалшив уебсайт на Blockworks се опитва да измами читателите с фишинг линк

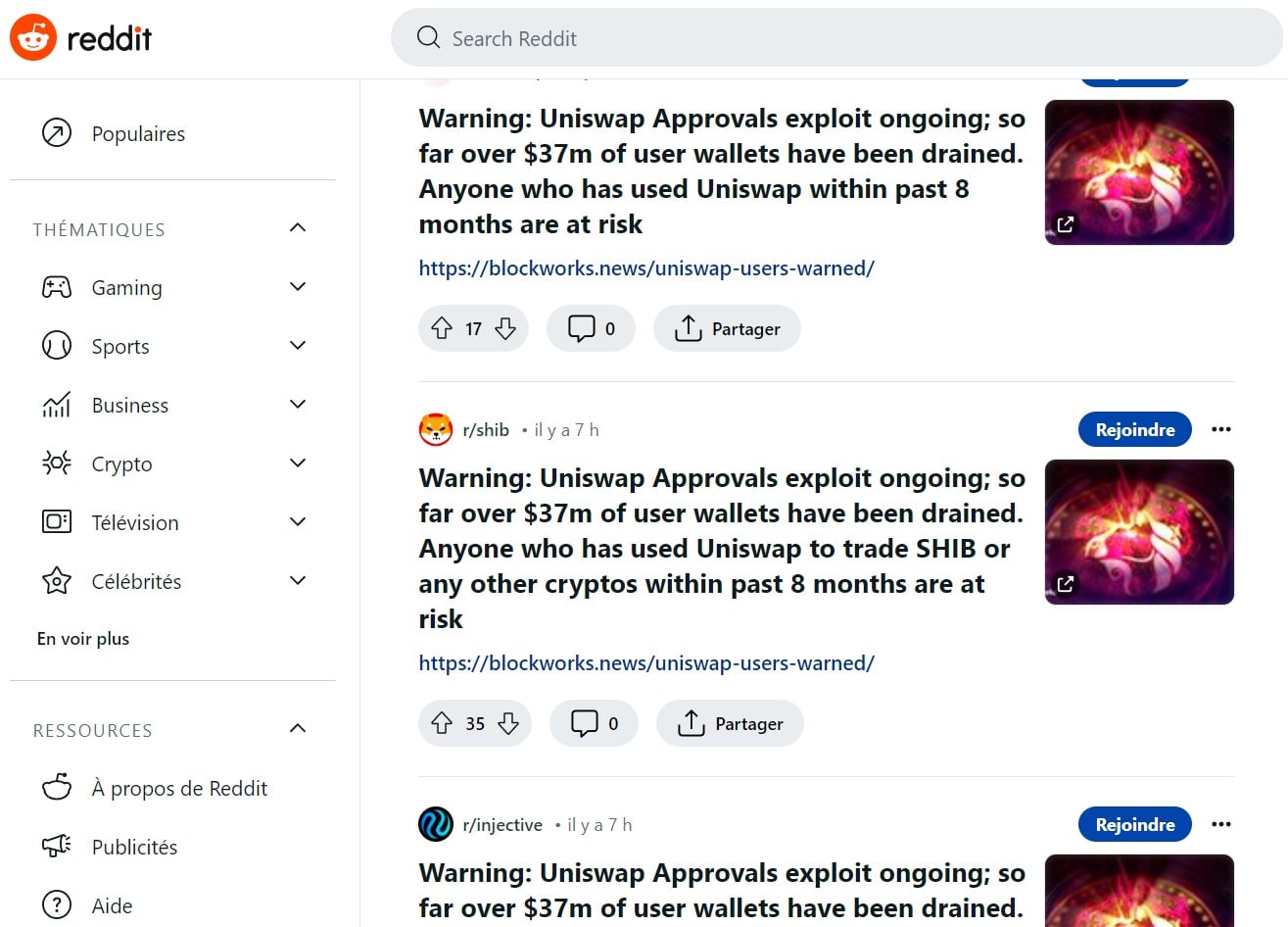

В Reddit бяха споделени няколко подредби, които създаваха илюзията за статия от колегите ни от Blockworks, съобщаваща за предполагаем хак на децентрализираната борса (DEX) Uniswap (UNI) на стойност 37 млн. долара:

Фигура 1 – Измамни подреждания, предупреждаващи за предполагаема хакерска атака на Uniswap

Веднъж попаднали на статията, забелязваме, че уебсайтът изглежда почти точно като уебсайта на Blockworks. Статията се състои от няколко неясни детайла за тази фалшива атака, като включва фалшиви цитати от реални хора в екосистемата и най-вече приканва читателите да отидат и да отменят одобрението на интелигентен договор, за който се предполага, че е бил компрометиран.

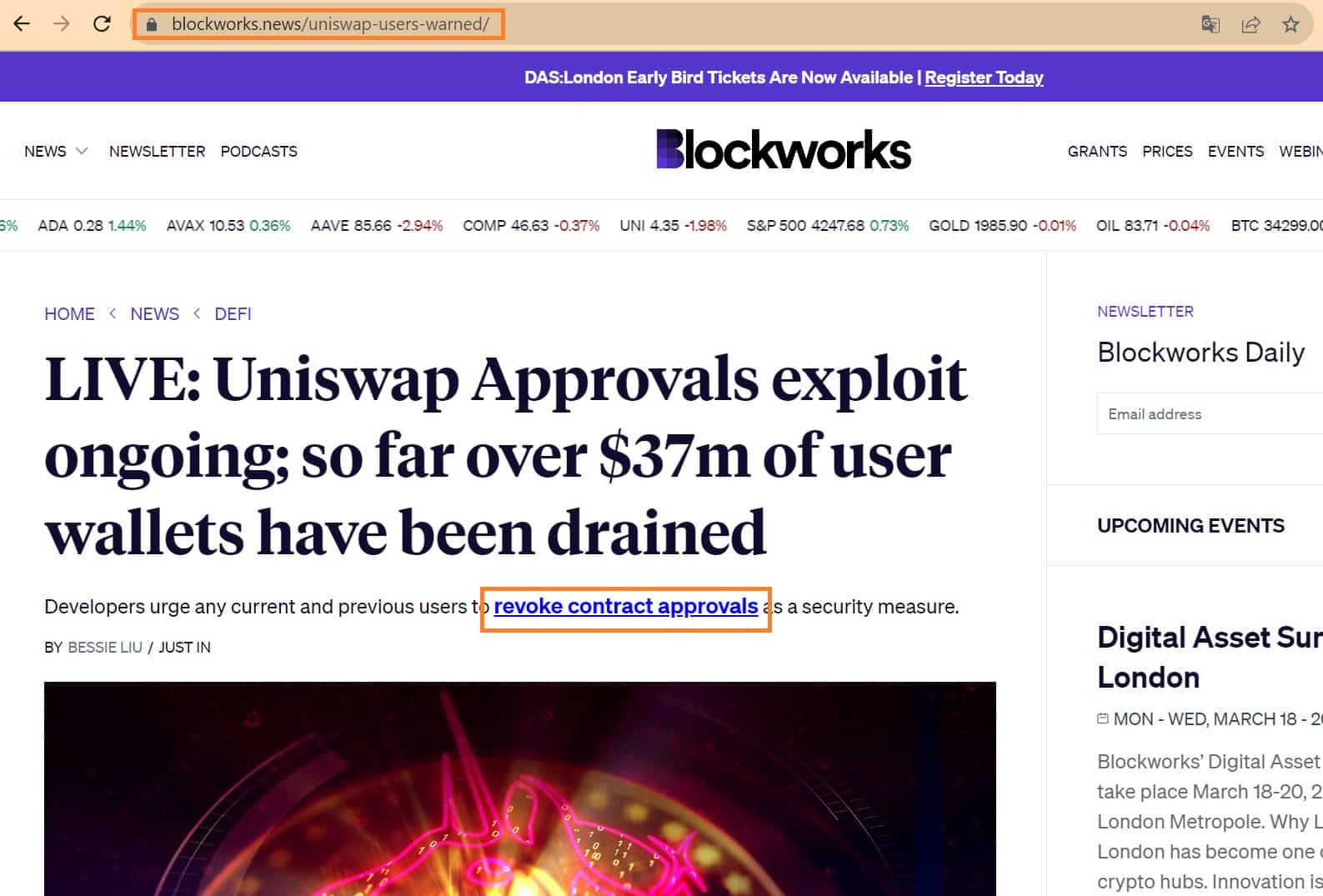

Решаващ момент всъщност е името на домейна, използвано тук, което е „blockworks.news“, докато истинският URL адрес на медията е „blockworks.co“ :

Фигура 2 – Измамна фишинг статия на фалшивия уебсайт на Blockworks

За да се добави обида към обидата, всички връзки, върху които може да се кликне на измамния сайт извън статията, водят към истински адреси на Blockworks, което кара потребителя да вярва, че не е променил уебсайта си. Въвеждането на „blockworks.news“ в лентата за търсене също ни отвежда до фалшива начална страница, препращаща директна връзка към тази хакерска атака, която никога не се е състояла.

Опит за фишинг

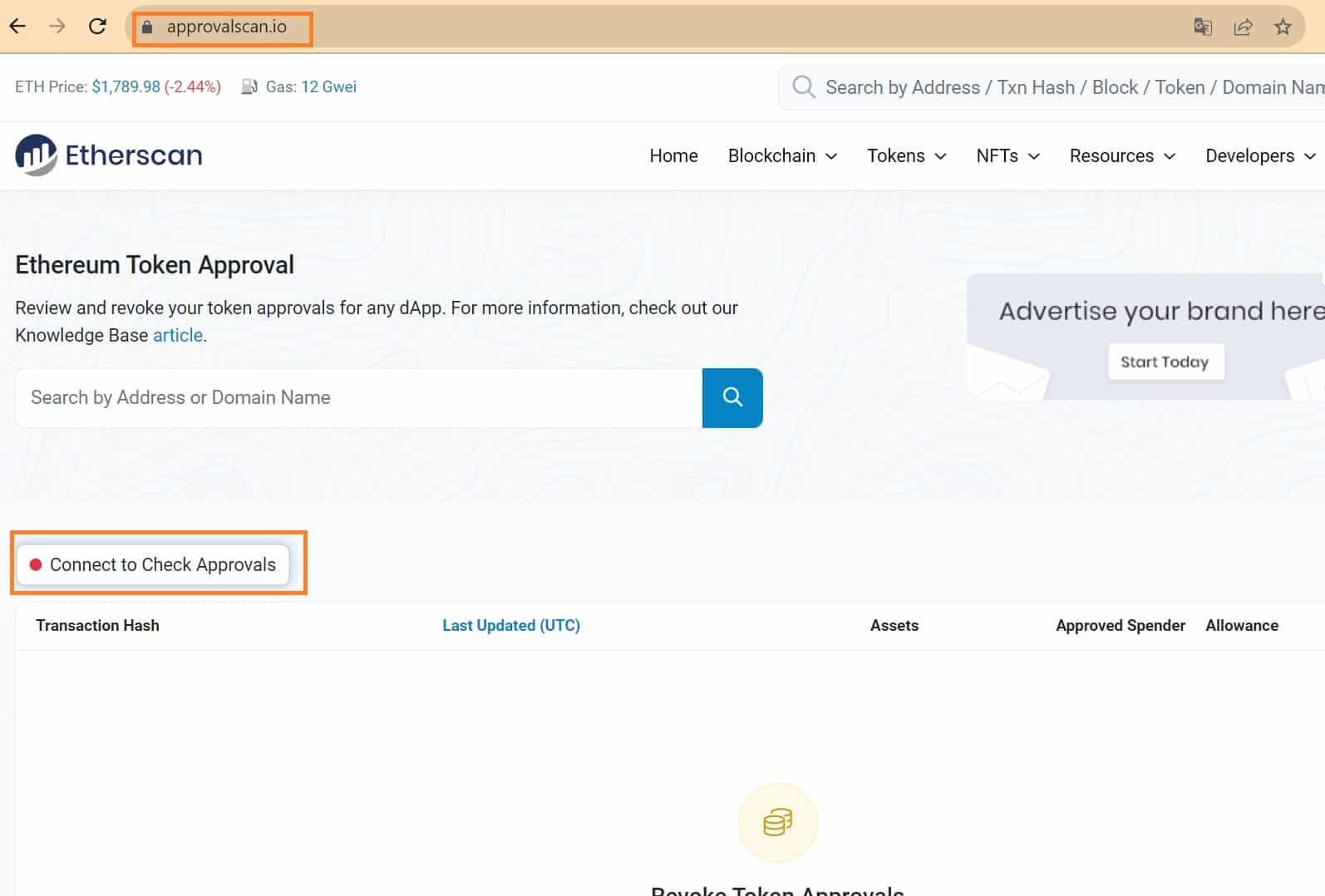

В действителност целта на тази измамна статия е да пренасочи потребителя към фалшив уебсайт на Etherscan, за да го накара да свърже портфейла си. Отново уебсайтът е много подобен на истинския Etherscan, като менютата и другите връзки, върху които може да се кликне, сочат към съответните места на легитимния сайт.

Този път обаче виждаме, че URL адресът изобщо не съвпада, тъй като истинският адрес на Etherscan за отмяна на одобрения на интелигентни договори е „etherscan.io/tokenapprovalchecker“ :

Фигура 3 – Фалшив сайт на Etherscan, водещ до свързване на уеб портфейл3

Тук има голяма вероятност, свързвайки своя Web3 портфейл с бутона в полето по-горе, бъдещата жертва да разреши на измамен интелигентен договор да изпразни портфейла ѝ.

Всъщност, след като изпробвахме експеримента с напълно празен тестов портфейл, забелязахме, че нищо не се случи. От друга страна, компанията за сигурност на блокчейн Beosin каза на колегите ни от Cointelegraph, че бутонът не е конфигуриран правилно, тъй като „не се изисква измамна транзакция, след като портфейлът е свързан“.

Въпреки това изглежда, че интелигентният договор е бил разгърнат, за да изпразни портфейли с баланс от поне 0,1 ETH.

В този конкретен случай измамата използва страха, за да насърчи читателите да предприемат бързи действия, за да избегнат предполагаема кражба на криптовалути. В такива случаи е важно да проверявате и социалните мрежи на участващите играчи и URL адресите на сайтовете, които посещавате, за да не попаднете в капан, който играе на емоции.