MetaMask odnotował wzrost ataków typu address poisoning. Przyjrzyjmy się temu oszustwu, które polega na nieuwadze, a także sposobom, by się przed nim chronić

Co to jest zatruwanie adresów?

Wsparcie portfela MetaMask zaalarmowało społeczność o rosnącym zjawisku „zatruwania adresów”. Koncepcja jest prosta: wykorzystać nieuwagę inwestora, aby wykraść jego kryptowaluty.

Rozwija się nowe oszustwo o nazwie „Address Poisoning”. Oto jak to działa: po wysłaniu normalnej transakcji, oszust wysyła txn z tokenem o wartości 0$, „zatruwając” historię txn. (1/3)

– MetaMask Support (@MetaMaskSupport) January 11, 2023

Aby przeprowadzić swój atak, złośliwa osoba będzie szukała adresów, pod którymi często wymienia się środki finansowe. Może to być znak, że jedna osoba jest właścicielem zarówno adresu A, jak i B, i regularnie migruje kryptowaluty między nimi.

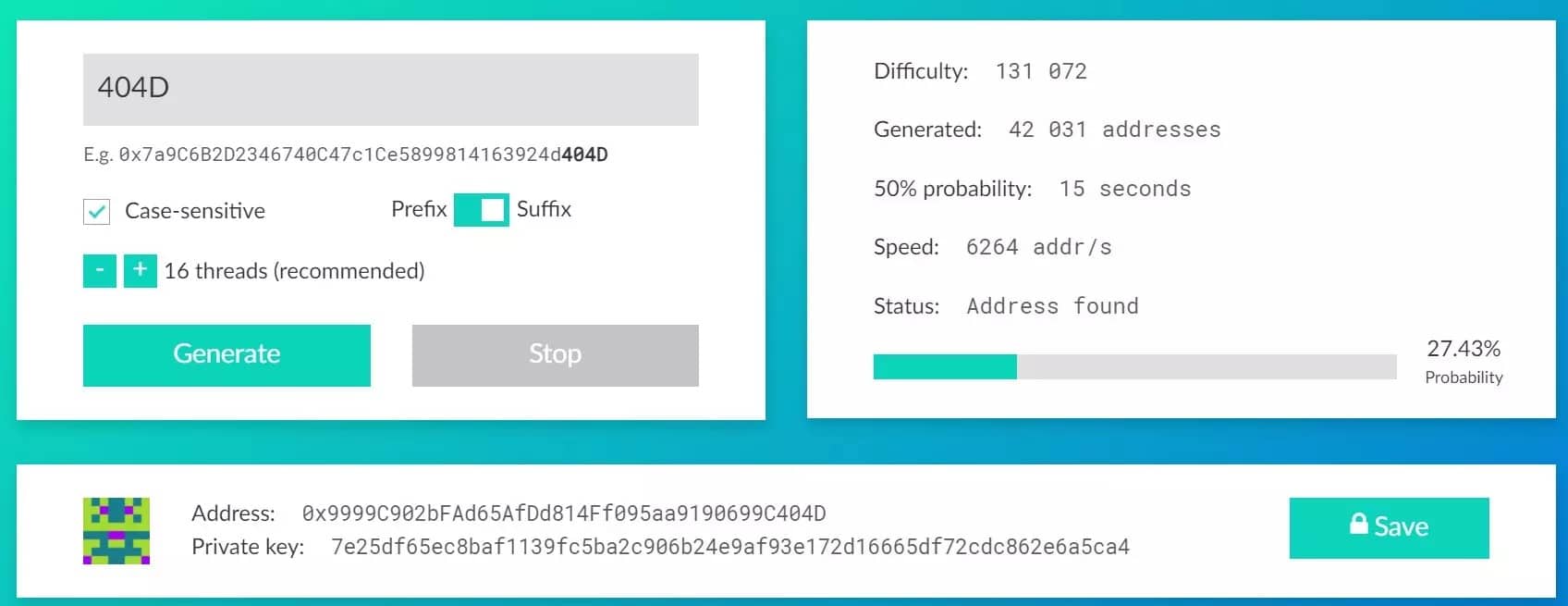

Następnie atakujący tworzy adres podobny do adresu A lub B za pomocą generatora adresów próżności. Tego typu oprogramowanie generuje klucz prywatny, dla adresu publicznego zawierającego pewne określone znaki.

Dla przykładu, wybierzmy w sposób całkowicie dowolny adres na Etherscan: 0x8e7Ec153f5362f71083eF0Fd5784dc082c07404D. Wyobraźmy sobie, że haker chce obrać za cel ten adres, który nazwiemy „adresem A”, mógłby wtedy spróbować stworzyć adres zawierający te same cztery ostatnie znaki, w serwisie takim jak „Vanity-ETH”. Rzeczywiście, na ogół łatwiej jest zapamiętać koniec lub początek adresu niż jego pełną sekwencję alfanumeryczną:

Klucz prywatny wygenerowany z niestandardowym adresem przy użyciu Vanity-ETH

Z tym nowym adresem haker wyśle następnie niewielką ilość kryptowalut na adres docelowy, czyli „adres B”, dzięki czemu oszukańczy adres pojawi się w historii jego przyszłej ofiary, przypominając jej o adresie A.

Następnym razem, gdy cel dokona transakcji z adresu B, po prostu skopiuje oszukańczy adres do swojej historii transakcji, myśląc, że skopiował adres A, a następnie samodzielnie wyśle swoje środki do napastnika.

Jak chronić się przed takimi atakami

Do tej pory nie jest możliwe, a priori, zablokowanie transakcji przychodzących na publicznym blockchainie, takim jak Ethereum (ETH). Oznacza to, że każdy może mieć zanieczyszczony adres przez zatrucie adresu. W obliczu takiej sytuacji najlepszą reakcją jest zachowanie czujności.

Większość portfeli, takich jak Frame czy MetaMask, albo Keplr, by wziąć przykład z ekosystemu Cosmos (ATOM), pozwala na skopiowanie adresu bezpośrednio z aplikacji. Dzięki temu udogodnieniu unika się konieczności szukania adresu w historii transakcji i ryzyka bycia oszukanym.

Jeśli konieczne będzie przeszukanie historii transakcji w celu znalezienia adresu, to trzeba będzie mieć 100% pewności, że jest to właściwy adres.

Wykorzystanie spersonalizowanych adresów zostało również wykorzystane w ataku DNS Convex (CVX) w czerwcu 2022 roku, gdzie inteligentne kontrakty zostały zastąpione na stronie internetowej przez hakera na rzecz jego własnych próżnościowych adresów.

Próba oszustwa, pozornie tak prosta jak zatrucie adresu, przypomina nam, że bardzo często główną wadą systemu pozostaje czynnik ludzki.