A fronte della diffusione di una campagna di phishing via e-mail, MetaMask ha messo in guardia i suoi utenti da una truffa che richiede una verifica KYC. L’obiettivo è rubare le chiavi private degli investitori.

Le email di truffa richiedono la verifica KYC su MetaMask

L’account Twitter del portafoglio di criptovalute MetaMask ha avvisato i suoi utenti di una campagna di phishing che si sta diffondendo negli ultimi giorni e che richiede una verifica KYC (Know Your Customer) per continuare a utilizzare l’applicazione:

⚠️MetaMask non raccoglie informazioni KYC e non vi invierà mai un’e-mail sul vostro account!

Non inserite mai la vostra frase segreta di recupero su un sito web.

Se oggi avete ricevuto un’e-mail da MetaMask, Namecheap o altri siti simili, ignoratela e non cliccate sui link! https://t.co/EP0HGZFOfo pic.twitter.com/4CDtne24OK– MetaMask (@MetaMask) February 13, 2023

Tali e-mail sono ovviamente delle truffe, il cui unico scopo è rubare le chiavi private degli investitori per sottrarre i loro fondi. In questo caso, il KYC è solo un movente, in quanto la futura vittima dovrà inserire la frase iniziale necessaria per configurare il proprio portafoglio MetaMask, che consentirà agli hacker di prendere il controllo degli indirizzi ad esso collegati.

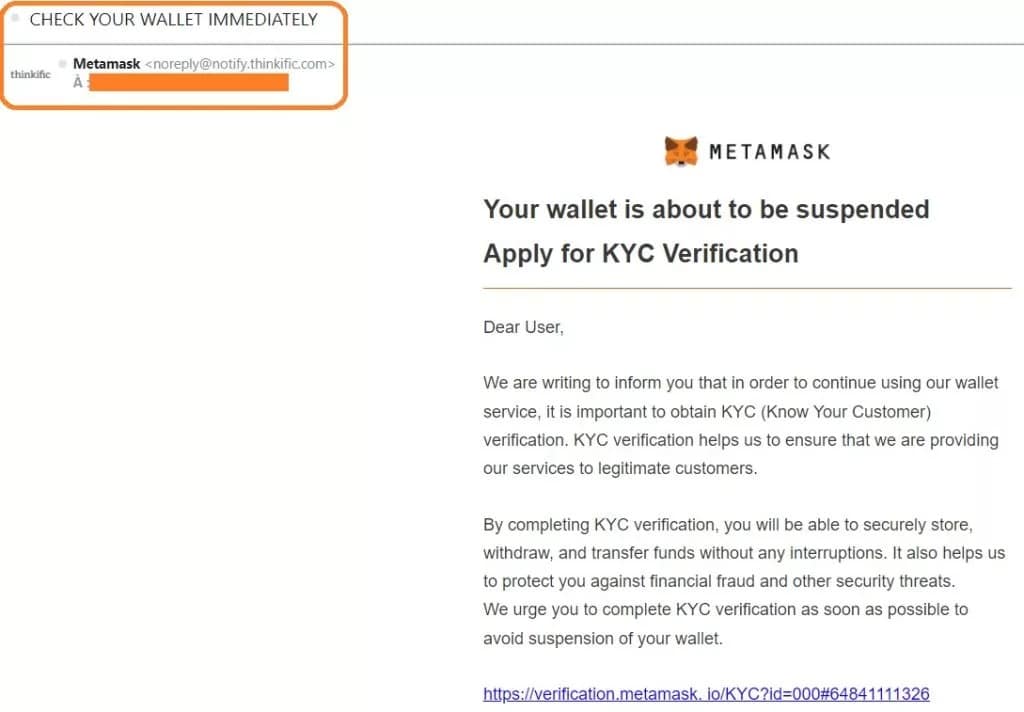

Come mostra l’esempio sottostante, queste e-mail sono spesso costruite in modo da dare un senso di urgenza. In questo modo, con una dose di disattenzione o credulità, la vittima viene ingannata senza prendersi il tempo di riflettere razionalmente sulla situazione:

Esempio di e-mail fraudolenta che si presenta come MetaMask

È importante notare che non è necessario eseguire un controllo KYC per utilizzare MetaMask. In effetti, un tale requisito sarebbe un grosso problema per l’ecosistema e va da sé che se mai dovesse accadere, lo comunicheremo il prima possibile.

La fonte di questa campagna di phishing

La fonte di questa campagna di phishing non è collegata a MetaMask, che non è vittima di alcuna vulnerabilità. La fonte di questa campagna di phishing non è MetaMask, che non è vittima di alcuna violazione, ma piuttosto Namecheap, una delle terze parti con cui lavora, è dietro questa campagna:

Abbiamo le prove che il sistema upstream che utilizziamo per inviare le e-mail è coinvolto nell’invio di e-mail non richieste ai nostri clienti. Di conseguenza, potreste aver ricevuto alcune e-mail non autorizzate. “

Namecheap è un fornitore di servizi di nomi di dominio (DNS) e quindi include clienti dell’ecosistema delle criptovalute. È quindi probabile che gli hacker abbiano raccolto un database di investitori in criptovalute per condurre il loro attacco.

Tuttavia, non è la prima volta che Namecheap viene coinvolta in una violazione che potrebbe causare una perdita di criptovalute. Nell’estate del 2022, un attacco DNS ha colpito diversi protocolli di finanza decentralizzata (DeFi), tentando di reindirizzare i fondi degli utenti verso smart contract fraudolenti.

Se pensate di essere stati vittima di una frode di questo tipo, avendo inserito la vostra frase di recupero nel posto sbagliato, la decisione più saggia sarebbe quella di migrare i vostri fondi verso un portafoglio creato con una chiave privata diversa prima che sia troppo tardi, e di non utilizzare più l’indirizzo colpito.