Como uma campanha de phishing se espalha por e-mail, a MetaMask alertou os seus utilizadores para um esquema que requer verificação KYC. O objectivo aqui é roubar as chaves privadas dos investidores.

E-mails de esquema chamam para verificação KYC na MetaMask

A conta no Twitter da carteira criptográfica MetaMask alertou os seus utilizadores para uma campanha de phishing em curso nos últimos dias, apelando a uma verificação Know Your Customer (KYC) para continuar a utilizar a aplicação:

⚠️MetaMask não recolhe informações KYC e nunca lhe enviará um e-mail sobre a sua conta!

Não introduza a sua Frase Secreta de Recuperação num website TUDO.

Se recebeu hoje um e-mail da MetaMask ou Namecheap ou de alguém como esta, ignore-o e não clique nos seus links! https://t.co/EP0HGZFOfo pic.twitter.com/4CDtne24OK– MetaMask (@MetaMask) 13 de Fevereiro de 2023

Estes e-mails são obviamente esquemas, cujo único objectivo é roubar as chaves privadas dos investidores a fim de roubar os seus fundos. Aqui, KYC é apenas um motivo, uma vez que a futura vítima terá de introduzir a sua frase inicial necessária para criar a sua carteira MetaMask, o que permitirá que os hackers assumam o controlo dos endereços que lhe estão associados.

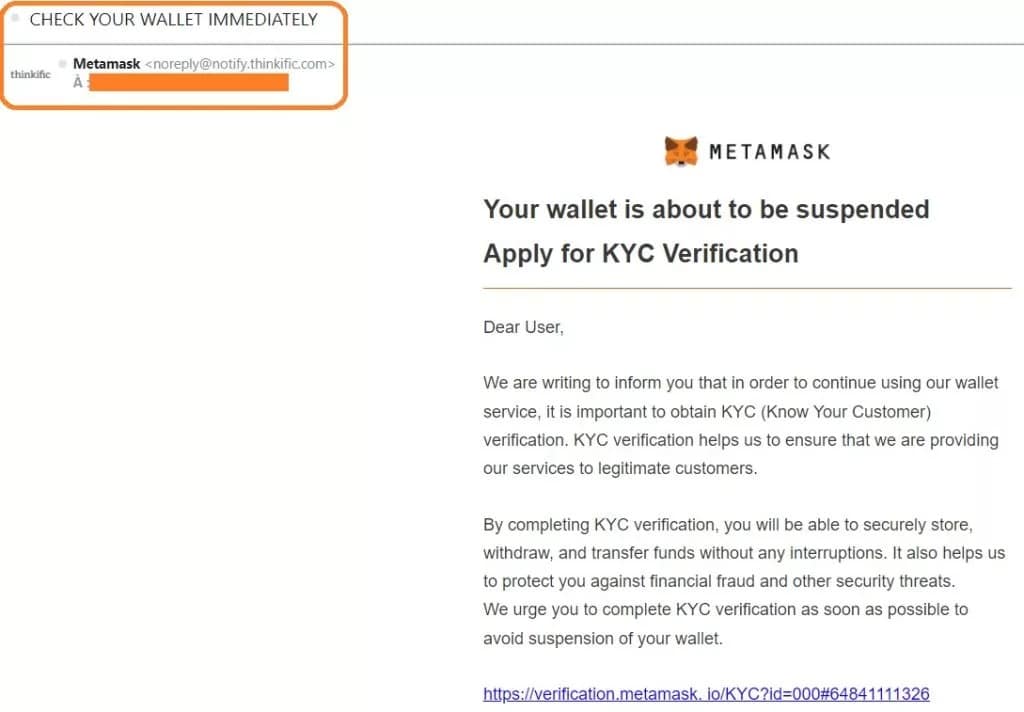

Como o exemplo abaixo mostra, estes e-mails serão frequentemente construídos para dar um sentido de urgência. Assim, com uma dose de desatenção ou de ingenuidade, a vítima é enganada sem ter tempo para pensar racionalmente sobre a situação:

Exemplo de um e-mail fraudulento a fazer-se passar por MetaMask

É importante notar que não há necessidade de efectuar uma verificação KYC para utilizar a MetaMask. De facto, tal exigência seria um grande negócio no ecossistema, e é evidente que se alguma vez acontecer, transmitiremos o mais depressa possível.

A fonte desta campanha de phishing

A fonte desta campanha de phishing não está relacionada com a MetaMask, que não é uma vítima de qualquer vulnerabilidade. A fonte desta campanha de phishing não é a MetaMask, que não é vítima de qualquer violação, mas sim a Namecheap, um dos terceiros com quem trabalha, está por detrás desta campanha:

Temos provas de que o sistema a montante que utilizamos para enviar e-mails está envolvido no envio de e-mails não solicitados aos nossos clientes. Como resultado, poderá ter recebido alguns e-mails não autorizados. “

Namecheap é um fornecedor de nomes de domínio (DNS) e, por conseguinte, inclui clientes do ecossistema da moeda criptográfica. Assim, é provável que tenha sido através desta rota que os hackers recolheram uma base de dados de investidores criptográficos para conduzir o seu ataque.

Contudo, esta não é a primeira vez que a Namecheap está envolvida numa violação que poderia resultar numa perda de moedas criptográficas. No Verão de 2022, um ataque DNS afectou vários protocolos de financiamento descentralizado (DeFi), tentando redireccionar os fundos dos utilizadores para contratos inteligentes fraudulentos.

Se pensa ter sido vítima de tal fraude por ter introduzido a sua frase de recuperação no local errado, a decisão mais sensata seria migrar os seus fundos para uma carteira criada com uma chave privada diferente antes que seja demasiado tarde, e não voltar a utilizar o endereço afectado.