Jelikož se prostřednictvím e-mailu šíří phishingová kampaň, společnost MetaMask upozornila své uživatele na podvod, který nevyžaduje ověření KYC. Cílem je ukrást soukromé klíče investorů

Podvodné e-maily požadují ověření KYC na MetaMask

Twitterový účet kryptoměnové peněženky MetaMask upozornil své uživatele na podvodnou kampaň, která se v posledních dnech rozběhla a která vyzývá k ověření Know Your Customer (KYC), aby mohli aplikaci dále používat:

⚠️MetaMask neshromažďuje informace o KYC a nikdy vám nepošle e-mail o vašem účtu!

Nikdy nezadávejte svou tajnou frázi pro obnovení na webových stránkách.

Pokud jste dnes dostali e-mail od společnosti MetaMask, Namecheap nebo kohokoli jiného v tomto smyslu, ignorujte ho a neklikejte na jeho odkazy! https://t.co/EP0HGZFOfo pic.twitter.com/4CDtne24OK– MetaMask (@MetaMask) February 13, 2023

Takové e-maily jsou zjevně podvody, jejichž jediným cílem je ukrást soukromé klíče investorů, aby mohli ukrást jejich finanční prostředky. KYC je zde pouze motivem, protože budoucí oběť bude muset zadat svou počáteční frázi potřebnou k nastavení peněženky MetaMask, což hackerům umožní převzít kontrolu nad adresami, které jsou k ní připojeny.

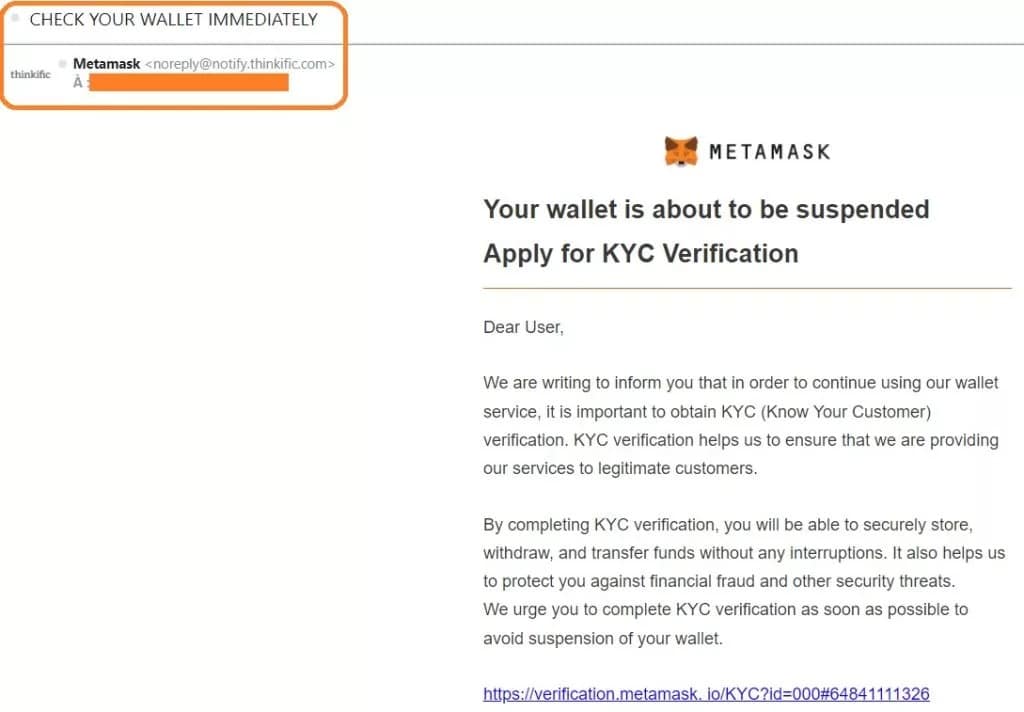

Jak ukazuje příklad níže, tyto e-maily budou často konstruovány tak, aby vyvolávaly pocit naléhavosti. S jistou dávkou nepozornosti nebo důvěřivosti je tak oběť oklamána, aniž by měla čas o situaci racionálně přemýšlet:

Příklad podvodného e-mailu vydávajícího se za MetaMask

Je důležité si uvědomit, že pro použití MetaMask není nutné provádět kontrolu KYC. Ve skutečnosti by takový požadavek byl v ekosystému velkým problémem a je samozřejmé, že pokud k němu někdy dojde, co nejdříve ho předáme.

Zdroj této phishingové kampaně

Zdroj této phishingové kampaně nesouvisí se společností MetaMask, která není obětí žádné zranitelnosti. Zdrojem této phishingové kampaně není společnost MetaMask, která není obětí žádného narušení, ale za touto kampaní stojí společnost Namecheap, jedna ze třetích stran, se kterou spolupracuje:

Máme důkazy, že upstreamový systém, který používáme k odesílání e-mailů, je zapojen do odesílání nevyžádaných e-mailů našim zákazníkům. V důsledku toho jste mohli obdržet některé neautorizované e-maily. „

Namecheap je poskytovatelem doménových jmen (DNS), a proto zahrnuje zákazníky z ekosystému kryptoměn. Je tedy pravděpodobné, že právě touto cestou hackeři získali databázi kryptoinvestorů, aby mohli provést svůj útok.

Není to však poprvé, co se společnost Namecheap podílela na narušení, které mohlo vést ke ztrátě kryptoměn. V létě 2022 útok DNS zasáhl několik protokolů decentralizovaného financování (DeFi) a pokusil se přesměrovat prostředky uživatelů na podvodné chytré kontrakty.

Pokud se domníváte, že jste se stali obětí takového podvodu tím, že jste zadali svou frázi pro obnovení na špatném místě, nejrozumnějším rozhodnutím by bylo přenést své prostředky do peněženky vytvořené s jiným soukromým klíčem dříve, než bude pozdě, a postiženou adresu již nepoužívat.