Mientras una campaña de phishing se propaga por correo electrónico, MetaMask ha alertado a sus usuarios de una estafa que no requiere verificación KYC. El objetivo es robar las claves privadas de los inversores.

Emails fraudulentos piden verificación KYC en MetaMask

La cuenta de Twitter del monedero de criptodivisas MetaMask ha alertado a sus usuarios de una campaña de phishing que está proliferando en los últimos días, en la que se pide una verificación de Conozca a su Cliente (KYC) para seguir utilizando la aplicación:

⚠️MetaMask no recopila información KYC y nunca le enviará un correo electrónico sobre su cuenta.

No introduzca su frase secreta de recuperación en un sitio web NUNCA.

Si hoy has recibido un correo electrónico de MetaMask, Namecheap o cualquier otro, ignóralo y no hagas clic en sus enlaces https://t.co/EP0HGZFOfo pic.twitter.com/4CDtne24OK– MetaMask (@MetaMask) February 13, 2023

Este tipo de correos electrónicos son obviamente estafas, cuyo único objetivo es robar las claves privadas de los inversores para sustraer sus fondos. En este caso, la clave privada es sólo un motivo, ya que la futura víctima tendrá que introducir su frase semilla necesaria para configurar su monedero MetaMask, lo que permitirá a los hackers hacerse con el control de las direcciones asociadas al mismo.

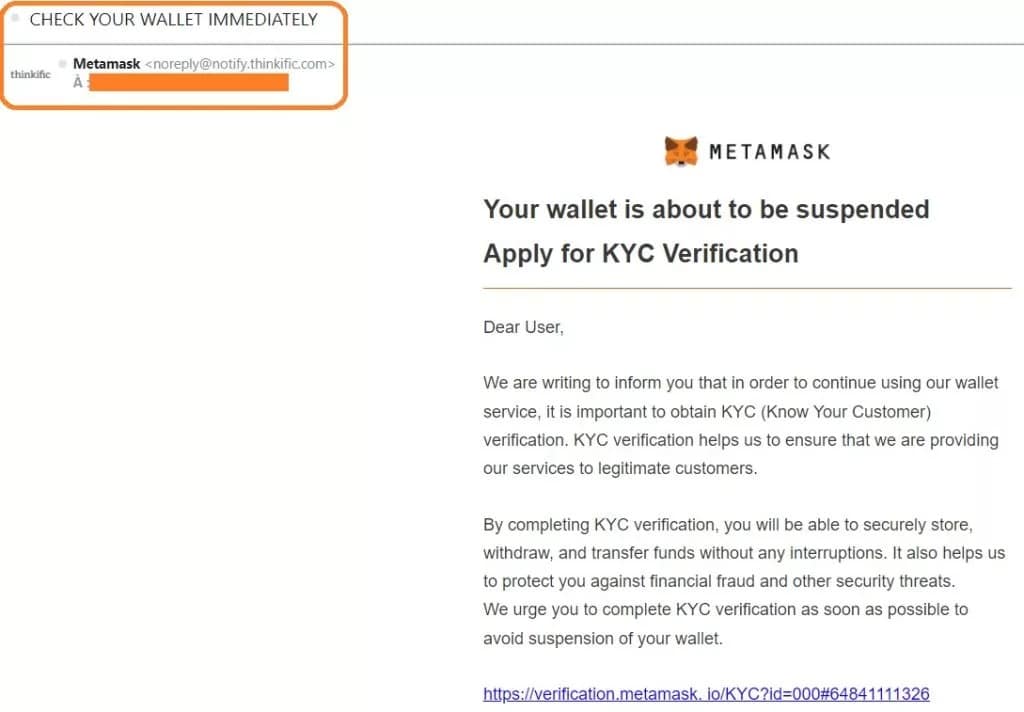

Como muestra el ejemplo siguiente, estos correos electrónicos a menudo se construirán para dar una sensación de urgencia. Así, con una dosis de falta de atención o credulidad, la víctima es engañada sin tomarse el tiempo de pensar racionalmente en la situación:

Ejemplo de correo electrónico fraudulento que se hace pasar por MetaMask

Es importante señalar que no es necesario realizar una comprobación KYC para utilizar MetaMask. De hecho, tal requisito sería un gran problema en el ecosistema, y ni que decir tiene que si alguna vez ocurre, lo retransmitiremos lo antes posible.

La fuente de esta campaña de phishing

La fuente de esta campaña de phishing no está relacionada con MetaMask, que no es víctima de ninguna vulnerabilidad. La fuente de esta campaña de phishing no es MetaMask, que no es víctima de ninguna brecha, sino que Namecheap, uno de los terceros con los que trabaja, está detrás de esta campaña:

Tenemos pruebas de que el sistema ascendente que utilizamos para enviar correos electrónicos está implicado en el envío de correos electrónicos no solicitados a nuestros clientes. Como resultado, es posible que haya recibido algunos correos electrónicos no autorizados. «

Namecheap es un proveedor de nombres de dominio (DNS) y, por lo tanto, incluye clientes del ecosistema de criptomonedas. Por tanto, es probable que fuera a través de esta vía por la que los hackers cosecharon una base de datos de criptoinversores para llevar a cabo su ataque.

Sin embargo, esta no es la primera vez que Namecheap se ve involucrada en una brecha que podría resultar en una pérdida de criptodivisas. En el verano de 2022, un ataque DNS afectó a varios protocolos de finanzas descentralizadas (DeFi), intentando redirigir los fondos de los usuarios a contratos inteligentes fraudulentos.

Si crees que has sido víctima de un fraude de este tipo por haber introducido tu frase de recuperación en el lugar equivocado, la decisión más sensata sería migrar tus fondos a un monedero creado con una clave privada diferente antes de que sea demasiado tarde, y no volver a utilizar la dirección afectada.