Ein massiver Angriff findet derzeit statt und könnte potenziell alle dezentralen Anwendungen (dApps) betreffen, die das Connect Kit von Ledger integrieren. Es wird derzeit empfohlen, KEINE Website zu besuchen, die die Web3-Wallet-Connect-Funktionalität anbietet.

DATUM 15:18 Uhr: Das Update von Ledger wird laut der Firma derzeit ausgerollt. Ledger teilte außerdem mit, dass ein „umfassender Bericht“ veröffentlicht wird, sobald er fertig ist.

UPDATE 15:06: Banteg veröffentlichte eine Nachricht, dass Ledger ein Update implementiert habe und der bösartige Code gelöscht worden sei. Es wird jedoch weiterhin empfohlen, nicht mit Anwendungen zu interagieren, die eine Wallet-Verbindung ermöglichen, da die Verbreitung etwas Zeit in Anspruch nehmen kann.

UPDATE 15:03: Laut Igor Igamberdiev wurde der Schadcode heute Morgen gegen 8:44 Uhr implementiert. Es ist daher wahrscheinlich (aber nicht sicher), dass die potenziell gefährdeten Wallets diejenigen sind, die nach dieser Zeit mit dem Connect Kit von Ledger interagiert haben.

UPDATE 14:57 Uhr: Laut dem On-Chain-Ermittler ZachXBT sollen über die Sicherheitslücke bereits mehr als 610.000 US-Dollar gestohlen worden sein. Laut Daten von Arkham Intelligence soll die von ZachXBT genannte Adresse Geld an Angel Drainer geschickt haben, dessen Wallet insgesamt mehr als eine Million Dollar umfasst.

Ein großer Angriff ist im Gange

Es könnte sich um einen der größten Angriffe handeln, die jemals im Web3-Ökosystem stattgefunden haben: Es scheint, dass alle dezentralen Anwendungen (dApps), die das Ledger-Verbindungstool integrieren, infiziert sind und dass ihr Code durch eine Drain-Funktionalität ersetzt wurde.

Die Sicherheitslücke wurde zuerst vom Sushi-Protokoll gemeldet, das seine Website aus Sicherheitsgründen offline genommen hat und uns mitteilt, dass das Problem von Ledger ausgeht:

Urgent Security Alert .

We’ve identified a critical issue the ledger connector has been compromised, potentially allowing the injection of malicious code affecting various dApps.

Wenn Sie die Sushi-Seite geöffnet haben und ein unerwartetes ‚Connect Wallet‘-Pop-up sehen, DO NOT… https://t.co/alGVbnPfHW

– Sushi.com (@SushiSwap) December 14, 2023

Matthew Lilley, der CTO von Sushi, hat behauptet, dass die Sicherheitslücke tatsächlich von Ledger stammt, genauer gesagt von deren Connect Kit, das für die Interaktion mit dezentralisierten Anwendungen zuständig ist. Die Liste der potenziell betroffenen Anwendungen finden Sie hier. Es handelt sich um alle Anwendungen, die diese Funktion von Ledger integrieren.

ANY dApp, die das LedgerHQ/connect-kit verwendet, ist anfällig. Verwenden Sie ANY dApps nicht, bis Sie weitere Informationen erhalten. Dies ist kein einzelner isolierter Angriff, sondern ein groß angelegter Angriff auf mehrere dApps. https://t.co/a3brXNQSx9

– I’m Software (@MatthewLilley) December 14, 2023

Dieser Angriff ist umso hinterhältiger, als er auch Seiten infiziert hat, auf denen man die Berechtigungen für Smart Contracts widerrufen kann, wie z. B. Revoke.Cash, das seine Seite ebenfalls offline genommen hat, um mögliche Verluste bei seinen Nutzern zu mindern. Revoke.Cash empfiehlt, KEINE Website zu nutzen, die eine Funktion zur Verbindung mit einem Web3-Wallet hat.

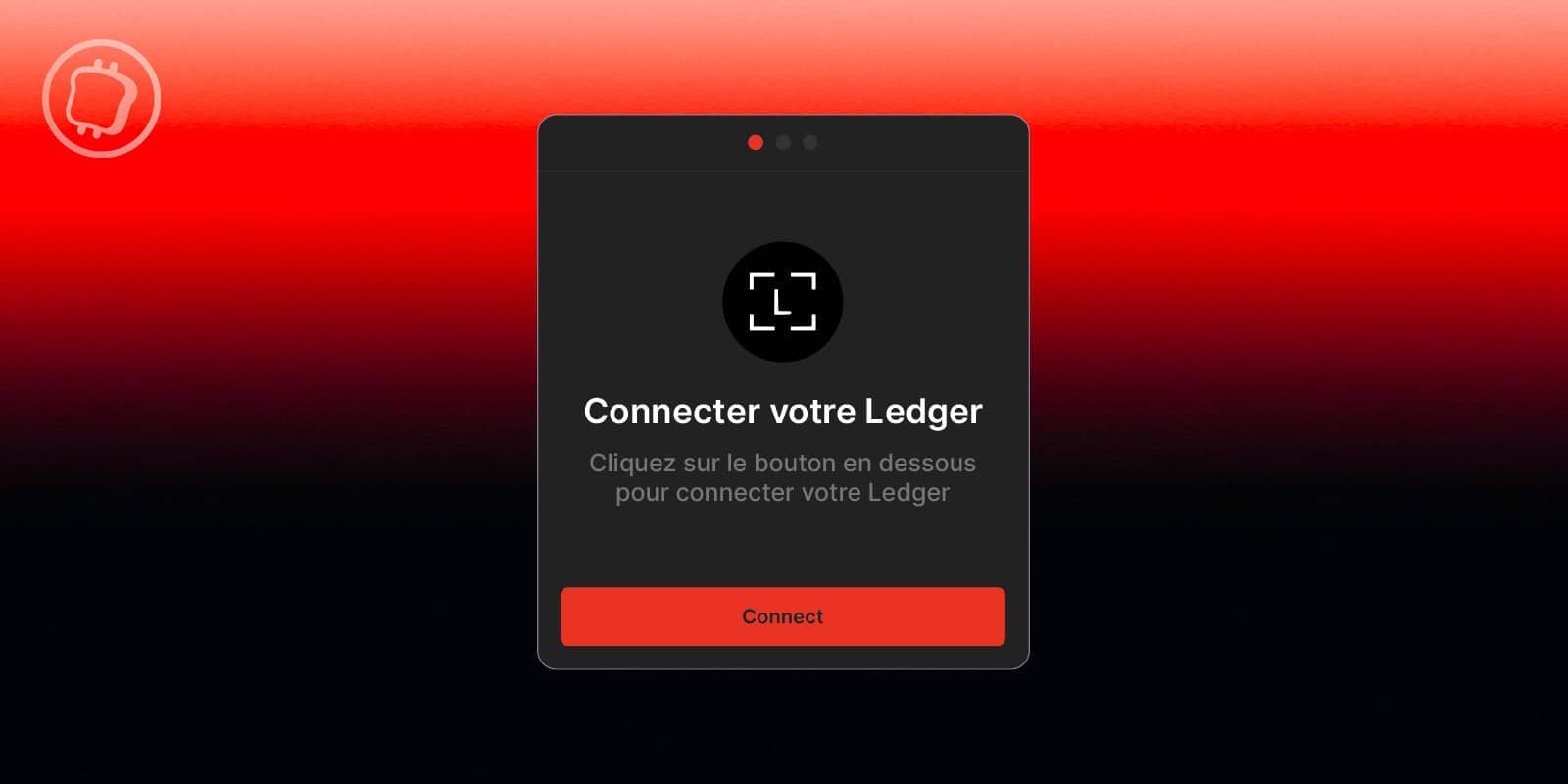

Hier ist eine Vorschau des Fensters, das den Schadcode enthält, zu Informationszwecken:

Ein Beispiel für den eingesetzten Code (das Fenster erscheint über der tatsächlichen Verbindung): https://t.co/7J34ArOTLR

– OAK (@oak_de) December 14, 2023

Ledger veröffentlichte eine Pressemitteilung auf X, ohne weitere Informationen zu liefern:

Wir haben eine bösartige Version des Ledger Connect Kit identifiziert und entfernt.

Eine echte Version wird jetzt dazu gedrängt, die schädliche Datei zu ersetzen. Interagieren Sie derzeit nicht mit irgendwelchen dApps. Wir werden Sie auf dem Laufenden halten, sobald sich die Situation ändert.

Your Ledger device and…

– Ledger (@Ledger) December 14, 2023