Obecnie trwa zakrojony na szeroką skalę atak, który może potencjalnie wpłynąć na wszystkie zdecentralizowane aplikacje (dApp) wykorzystujące Ledger’s connect kit. Obecnie zaleca się, aby NIE odwiedzać żadnych stron internetowych oferujących funkcję łączenia portfela Web3

DTD 15:18: Aktualizacja Ledger jest obecnie wdrażana, według firmy. Ledger powiedział również, że „pełny raport” zostanie opublikowany, gdy tylko będzie gotowy.

AKTUALIZACJA 15:06: Banteg opublikował komunikat informujący, że Ledger wdrożył aktualizację, a złośliwy kod został usunięty. Jednak nadal zaleca się, aby nie wchodzić w interakcje z żadną aplikacją, która umożliwia połączenie Wallet, ponieważ propagacja może zająć trochę czasu.

AKTUALIZACJA 15:03: Według Igora Igamberdieva, złośliwy kod został zaimplementowany dziś rano około godziny 8:44, więc jest prawdopodobne (ale nie pewne), że portfele potencjalnie zagrożone to te, które wchodziły w interakcję z zestawem Connect firmy Ledger po tym czasie.

AKTUALIZACJA 14:57: Według badacza łańcucha ZachXBT, ponad 610 000 USD zostało już skradzionych przez tę lukę. Według danych Arkham Intelligence uważa się, że adres podany przez ZachXBT wysłał środki do Angel Drainer, którego portfel ma łączną wartość ponad 1 miliona dolarów.

Poważny atak jest w toku

To może być jeden z największych ataków, jakie kiedykolwiek miały miejsce w ekosystemie Web3: wygląda na to, że wszystkie zdecentralizowane aplikacje (dApps) zawierające narzędzie do łączenia Ledger są zainfekowane, a ich kod został zastąpiony funkcją drenującą.

Wada została po raz pierwszy zgłoszona przez protokół Sushi, który wyłączył swoją witrynę ze względów bezpieczeństwa i który informuje nas, że problem pochodzi z Ledger:

Pilny alert bezpieczeństwa

Zidentyfikowaliśmy krytyczny błąd w złączu Ledger, który potencjalnie umożliwia wstrzyknięcie złośliwego kodu wpływającego na różne dApps.

Jeśli masz otwartą stronę Sushi i widzisz nieoczekiwane wyskakujące okienko „Connect Wallet”, NIE… https://t.co/alGVbnPfHW

– Sushi.com (@SushiSwap) December 14, 2023

Matthew Lilley, CTO Sushi, stwierdził, że wada rzeczywiście pochodzi z Ledger, a dokładniej z ich Connect Kit, który jest odpowiedzialny za zarządzanie interakcją ze zdecentralizowanymi aplikacjami. Listę potencjalnie zagrożonych aplikacji można znaleźć tutaj. Są to wszystkie aplikacje integrujące tę funkcjonalność Ledger

KAŻDA aplikacja dApp, która korzysta z LedgerHQ/connect-kit jest podatna na atak. Nie używaj ŻADNYCH dApps do odwołania. To nie jest pojedynczy odizolowany atak, to atak na dużą skalę na wiele dApps. https://t.co/a3brXNQSx9

– I’m Software (@MatthewLilley) December 14, 2023

Atak ten jest tym bardziej przebiegły, że zainfekował również witryny, które umożliwiają cofnięcie autoryzacji przyznanych inteligentnym kontraktom, takie jak Revoke.Cash, która również wyłączyła swoją witrynę, aby złagodzić potencjalne straty dla swoich użytkowników. Revoke.Cash zaleca, aby NIE korzystać z żadnej witryny, która łączy się z portfelem Web3.

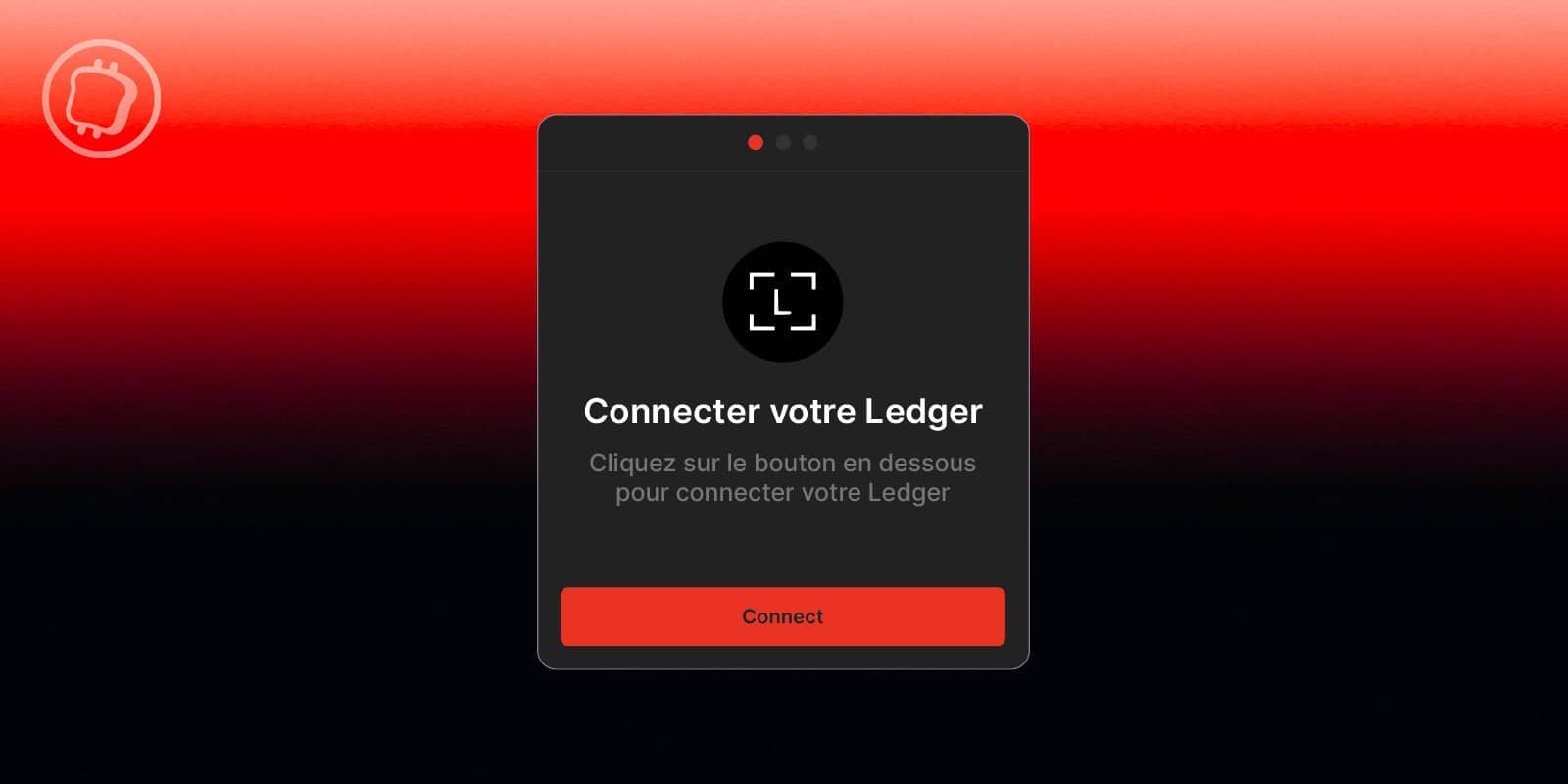

Dla informacji, oto podgląd okna zawierającego złośliwy kod:

Przykład wdrożonego kodu (okno pojawia się nad rzeczywistym połączeniem): https://t.co/7J34ArOTLR

– OAK (@oak_pl) December 14, 2023

Ledger wydał oświadczenie w sprawie X, nie podając żadnych dodatkowych informacji:

Zidentyfikowaliśmy i usunęliśmy złośliwą wersję zestawu Ledger Connect Kit.

Oryginalna wersja jest obecnie wypychana w celu zastąpienia złośliwego pliku. Na razie nie należy wchodzić w interakcje z żadnymi dApps. Będziemy informować na bieżąco o rozwoju sytuacji.

Twoje urządzenie Ledger i…

– Ledger (@Ledger) 14 grudnia 2023