ブロックワークスの同僚を装い、Uniswapのハッキングを装ってフィッシングリンクをシェアする詐欺記事がRedditで拡散されました。この詐欺の手口と、そこから私たちが学べる教訓について

。

フィッシングリンクで読者を陥れようとするブロックワークスの偽サイト

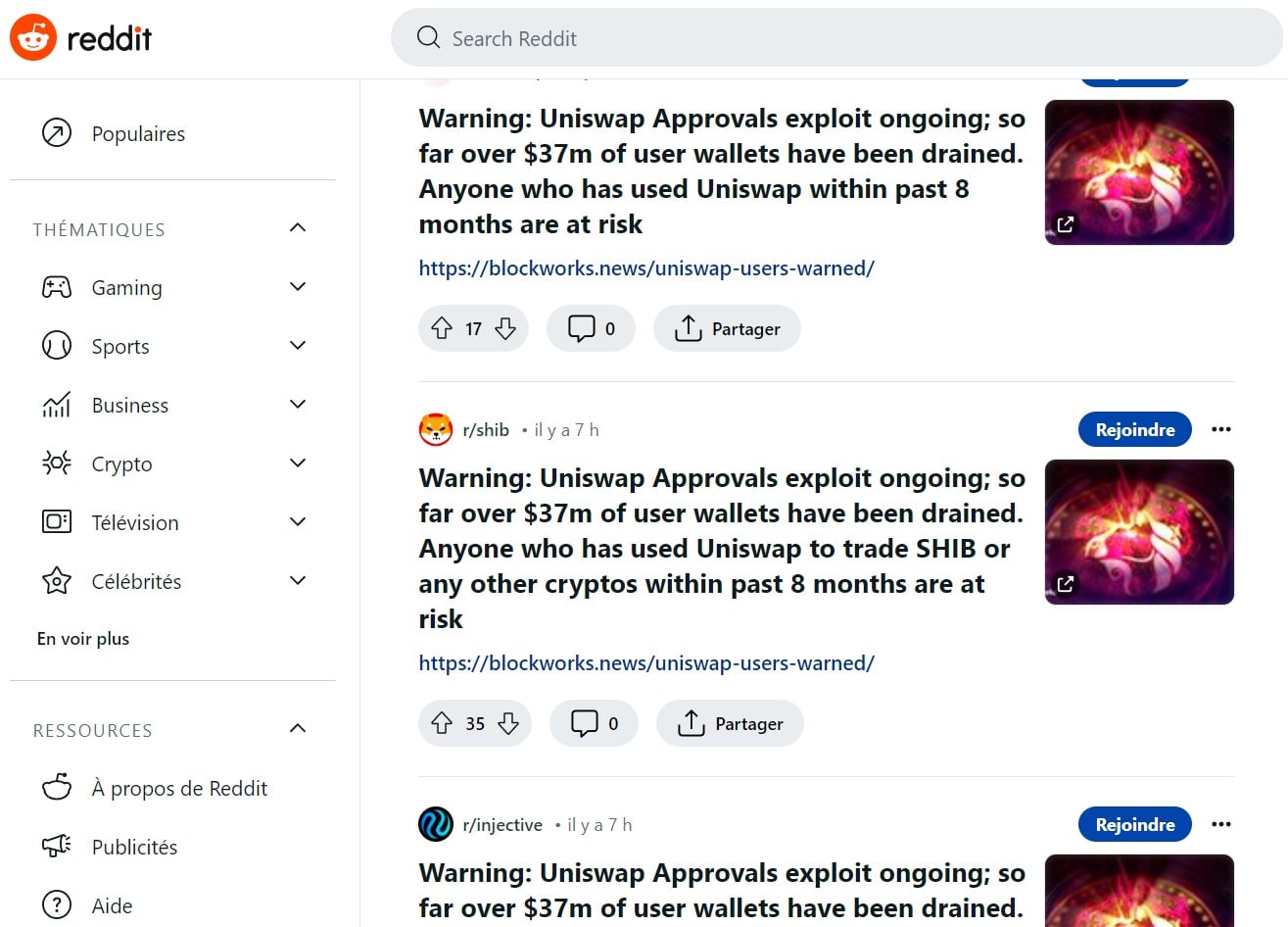

分散型取引所(DEX)Uniswap(UNI)で3700万ドルのハッキング疑惑を知らせるBlockworksの同僚による記事のように錯覚させる様々なサブレディットがRedditで共有された

図1 – Uniswapハッキング疑惑を警告する詐欺的なサブレディット

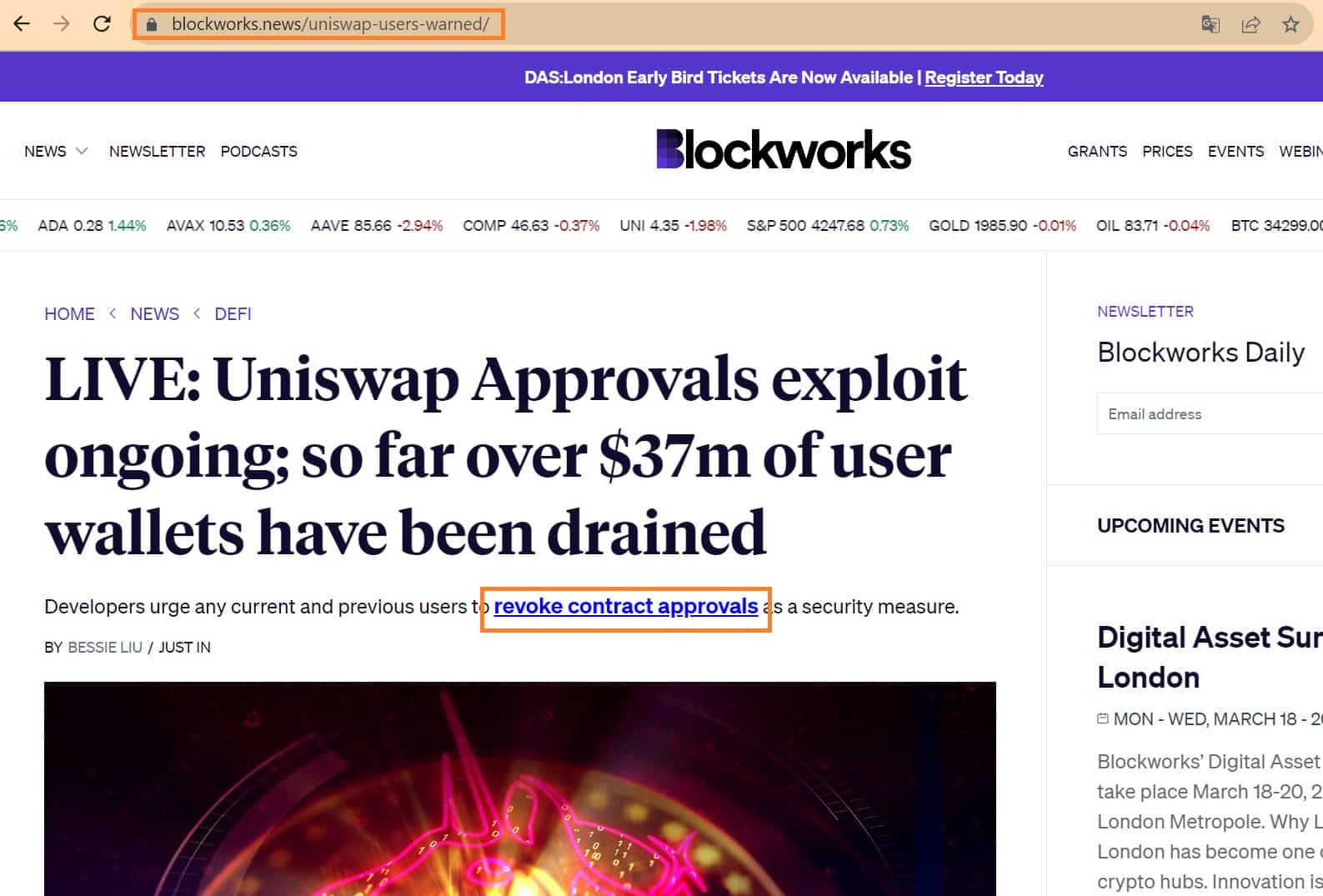

記事を参照した結果、このウェブサイトはほとんどすべての点でブロックワークスと類似していることがわかった。問題の記事には、偽の攻撃に関する漠然とした詳細が書かれており、エコシステムの実在の人物からの偽の引用が組み込まれている。

この媒体の本当のURLは「blockworks.co」であるのに対し、「blockworks.news」というドメイン名が使われている。

Figure 2 – Fraudulent phishing article on fake Blockworks website

詐欺をさらに効果的にするため、記事外の詐欺サイトのクリック可能なリンクはすべて本物のブロックワークスのアドレスを指しており、ユーザーにウェブサイトを変更していないことを示唆している。さらに、検索バーに「blockworks.news」と入力すると、偽のホームページが表示され、このハッキング事件への直接リンクが転送される。

フィッシングの試み

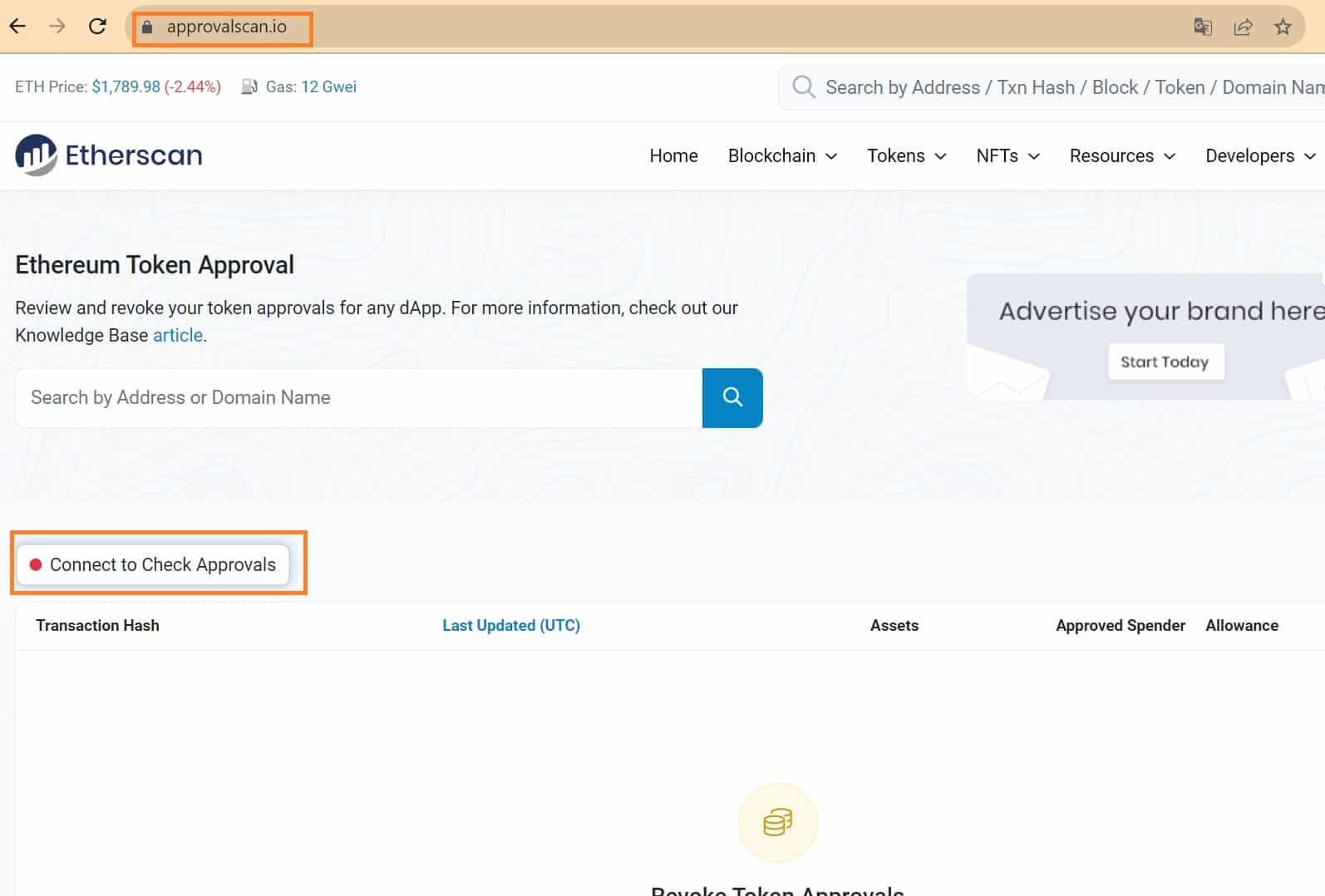

実際には、この詐欺記事の目的は、ユーザーを偽のEtherscanウェブサイトへリダイレクトさせ、ウォレットをリンクさせることです。繰り返しますが、このウェブサイトは本物のEtherscanウェブサイトと全く同じように見え、メニューやその他のクリック可能なリンクが正規サイトの関連部分を指しています。

しかし、今回、スマートコントラクトの認証失効に関する本物のEtherscanのアドレスが「etherscan.io/tokenapprovalchecker」であることから、URLが全く一致しないことがわかる:

図3 – web3ウォレット接続につながる偽Etherscanウェブサイト

この場合、将来の被害者がWeb3ウォレットを上記のボタンに接続することで、不正なスマートコントラクトにウォレットを空にする許可を与えてしまう可能性が非常に高い。

実際、完全に空のテストウォレットで実験した結果、何も起こらないことがわかりました。一方、ブロックチェーンセキュリティ会社のBeosinは、コインテレグラフの同僚に、「ウォレットにアクセスした後にフィッシング取引が要求されることはない」として、このボタンは正しく設定されていないと語った。

しかし、少なくとも0.1ETHの残高があるウォレットを空にするために、スマートコントラクトが実際に使われたようだ。

この場合、この詐欺は、暗号通貨盗難の疑いを避けるために迅速に行動するよう読者を誘導する恐怖に基づいている。このような場合、感情を利用した罠にはまらないように、問題の行為者のソーシャルネットワークや自分がいるページのURLをチェックすることも重要である

。