Un team di ricercatori di Standford ha presentato un progetto per creare transazioni reversibili su Ethereum (ETH). Se questo concetto venisse realizzato, si creerebbe una nuova famiglia di gettoni: l’ERC-20R e l’ERC-721R.

Il concetto di transazioni reversibili su Ethereum (ETH)

Kaili Wang, ricercatrice dell’Università di Stanford, ha presentato un libro bianco in cui lei e alcuni suoi colleghi descrivono un concetto di transazioni reversibili:

Miliardi di criptovalute rubati. Se non possiamo fermare i furti, possiamo ridurne gli effetti dannosi?

Negli ultimi mesi, un paio di altri ricercatori di @Stanford e io abbiamo elaborato e prototipato ERC-20R/721R per supportare le transazioni reversibili su Ethereum

Vedi post :https://t.co/38Hs0F9goU

– kaili.eth (@kaili_jenner) September 24, 2022

Il ricercatore spiega che l’idea del progetto è nata dalla serie di hack che l’ecosistema ha dovuto affrontare. Cita attacchi come il ponte Wormhole da 320 milioni di dollari o i vari phishing di cui sono stati vittime alcuni proprietari di Bored Apes.

È vero che in questi casi sarebbe utile un pulsante “indietro”. Tuttavia, l’idea può sembrare controintuitiva, poiché l’essenza stessa di una blockchain è quella di essere irreversibile.

Naturalmente, l’obiettivo non è quello di rendere reversibile l’intera blockchain di Ethereum, perché non avrebbe senso. Si tratterebbe invece di un nuovo standard di gettoni, che potrebbe essere utilizzato per casi strategici: ERC-20R e ERC-721R.

Il concetto sarebbe che dopo un errore in una transazione, o un hack, potremmo presentare un reclamo in un tribunale decentralizzato, per richiedere la restituzione dei beni.

Il concetto di tribunale decentrato

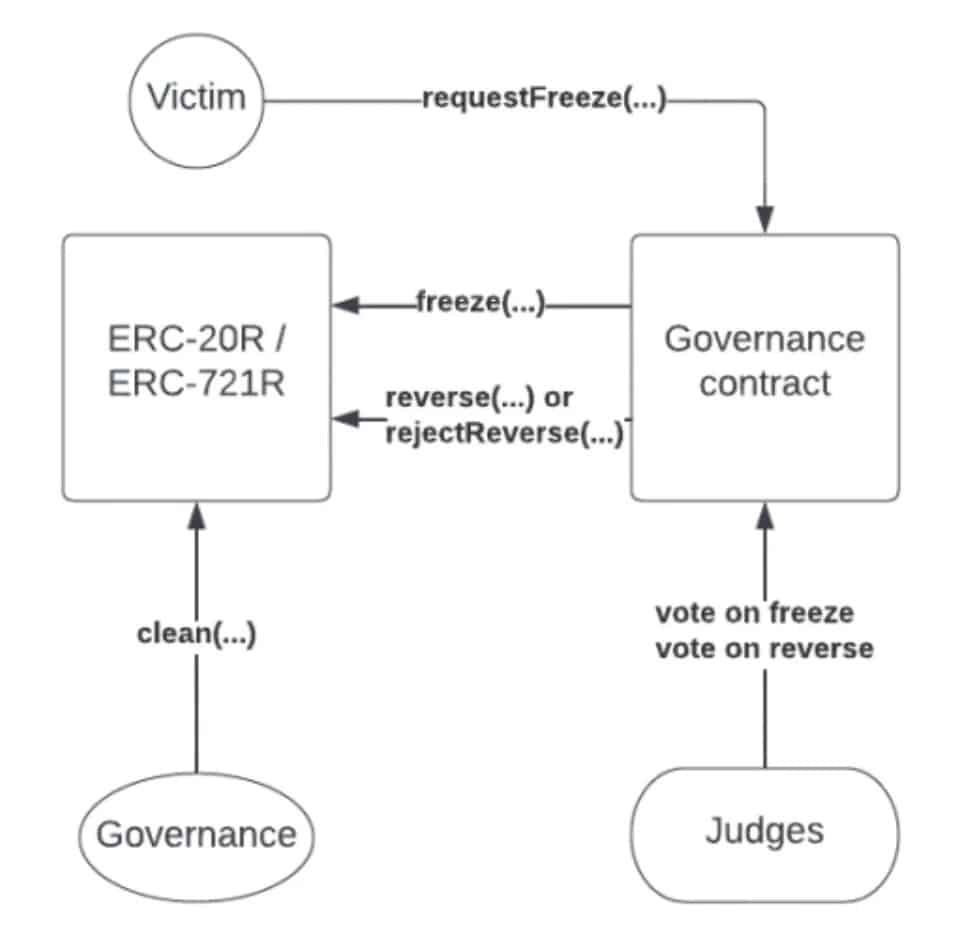

L’ERC-20R e l’ERC-721R verrebbero costruiti implementando varie funzioni in modo da consentire le sfide. Il diagramma seguente mostra come queste funzioni vengono richiamate durante il processo:

Come funziona una transazione reversibile

La vittima chiama in realtà una funzione chiamata “requestfreeze(…)” che innesca il “processo”. In primo luogo, i giudici della governance del progetto a cui appartengono questi token votano se congelare o meno le attività, richiamando la funzione “freeze(…)”. Poi, dopo un’altra votazione, questi stessi giudici decideranno se utilizzare la funzione “reverse(…)” o “rejectReverse(…)” per restituire i token al loro proprietario originale.

Il libro bianco per questa ipotetica categoria di token spiega in dettaglio il funzionamento di questo algoritmo, tuttavia si possono osservare diverse limitazioni.

Per un token non fungibile (NFT), è molto facile sapere esattamente a quale indirizzo si trova, ma che dire dei token fungibili? Prendiamo l’esempio di 10 gettoni A rubati, che verrebbero inviati a un altro indirizzo già contenente altri 10 gettoni A “puliti”. Poi il proprietario di questo indirizzo li invia a due indirizzi separati in quantità uguali.

In questo esempio, non è possibile sapere esattamente dove si trovino i token rubati, eppure l’algoritmo punterebbe a un solo indirizzo.

Sebbene le transazioni reversibili presentate da Kaili Wang siano interessanti, notiamo che nel caso di un hack si dovrebbe reagire molto rapidamente, poiché la “finestra di opportunità” sarebbe molto limitata.

Una tecnologia di questo tipo non potrebbe essere applicata all’intero ecosistema, ma se dovesse emergere, alcune organizzazioni autonome decentralizzate (DAO) potrebbero ad esempio trovare interessante adottarla per i loro token di governance.