Ein kürzlich veröffentlichter Bericht enthüllte das massive Ausmaß der von der nordkoreanischen Regierung unterstützten Kryptowährungskriminalität.

Die Cyberkriminellen der Demokratischen Volksrepublik Korea (DVRK) haben sich als fortgeschrittene, anhaltende Bedrohung für die Kryptowährungsbranche im Jahr 2021 bestätigt, berichtete Chainalysis.

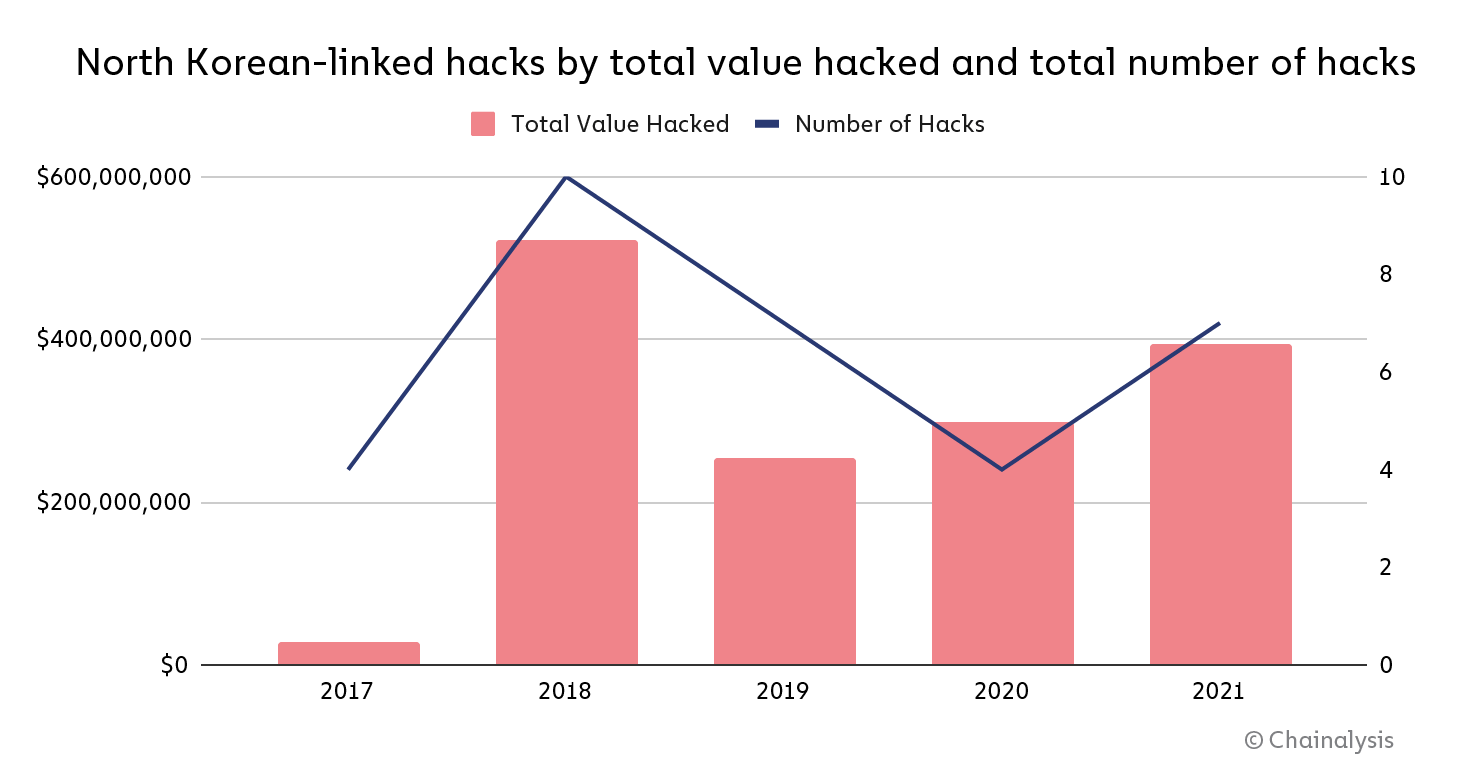

Laut der Blockchain-basierten Datenplattform, die staatliche und private Sektoren bei der Erkennung und Verhinderung der illegalen Nutzung von Kryptowährungen unterstützt, haben nordkoreanische Hacker im vergangenen Jahr Kryptowährungen im Wert von 400 Millionen US-Dollar gestohlen, während der Gesamtbetrag der unerlaubten Gelder auf ein Allzeithoch (ATH) gestiegen ist.

„Lazarus Group „

Die nordkoreanischen Hacker, die in erster Linie auf Wertpapierfirmen und zentrale Börsen abzielen, haben mindestens sieben Angriffe auf Kryptowährungsplattformen durchgeführt und dabei 2021 Kryptowährungen im Wert von fast 400 Millionen US-Dollar erbeutet.

Während die Zahl der Angriffe im Vergleich zu 2020 von vier auf sieben stieg, wuchs der erbeutete Wert um 40 %.

Nordkoreanische Hacks im Zeitverlauf (Chainalysis)

Um Gelder aus den „heißen“ Geldbörsen dieser Organisationen auf von der DVRK kontrollierte Adressen abzuschöpfen, setzten die Cyberkriminellen Phishing-Köder, Code-Exploits, Malware und fortgeschrittenes Social Engineering ein

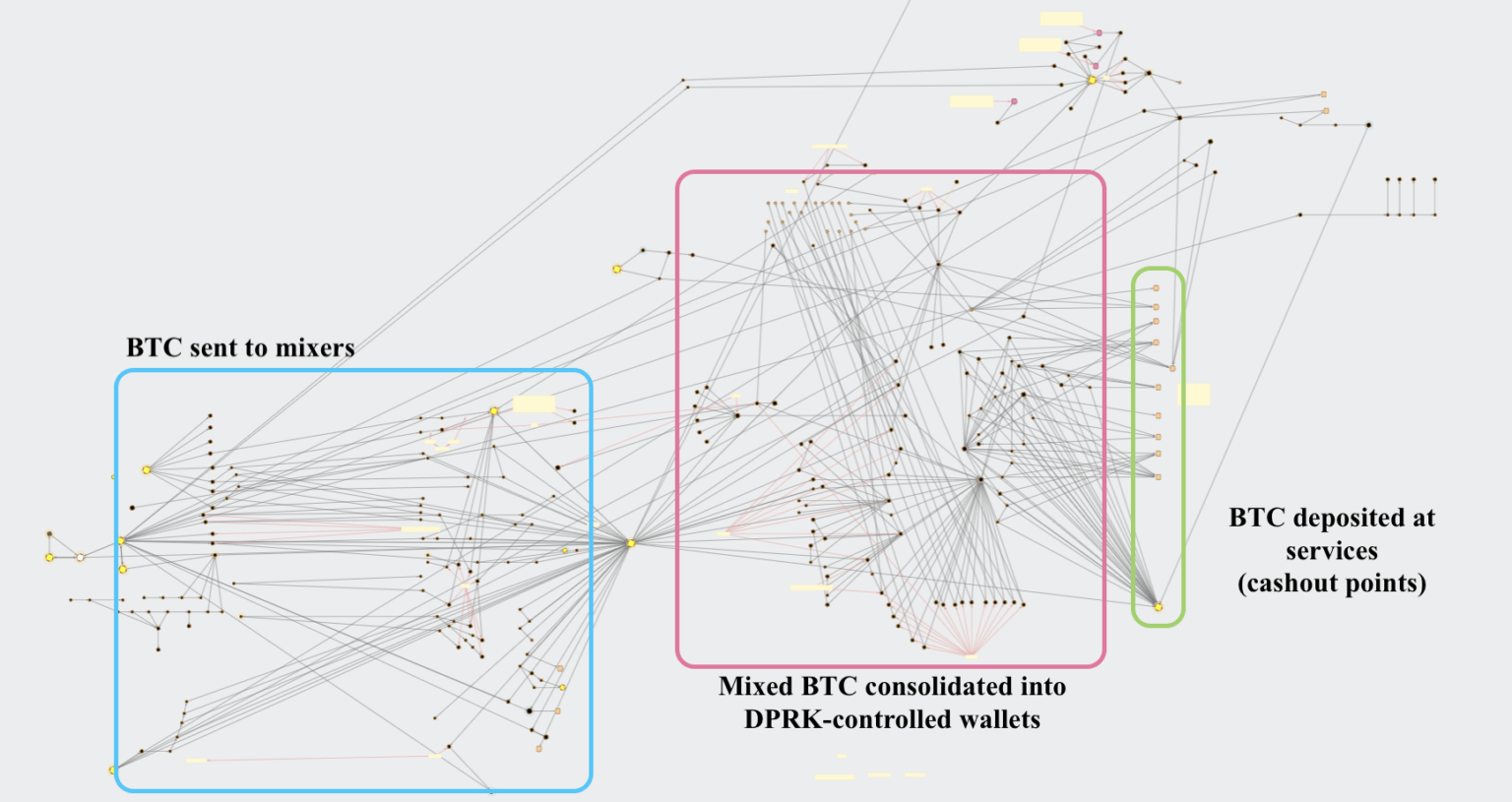

Sobald Nordkorea in den Besitz der gestohlenen Kryptowährung gelangte, wendeten sie sorgfältige Geldwäschetaktiken an, um die Gelder zu verschleiern und auszuzahlen.

„Diese komplexen Taktiken und Techniken haben viele Sicherheitsforscher dazu veranlasst, die Cyber-Akteure der DVRK als fortgeschrittene, anhaltende Bedrohungen (APTs) zu bezeichnen“, heißt es in dem Bericht. Dies gilt insbesondere für APT 38, auch bekannt als „Lazarus Group“, die vom wichtigsten Nachrichtendienst der DVRK, dem von den USA und der UN sanktionierten Reconnaissance General Bureau, angeführt wird.

Seit 2018 stahl und wusch die Lazarus Group jedes Jahr enorme Summen an Kryptowährungen – in der Regel mehr als 200 Millionen US-Dollar.

„Die erfolgreichsten einzelnen Hacks, einer auf KuCoin und ein anderer auf einer nicht genannten Kryptowährungsbörse, brachten jeweils mehr als 250 Millionen Dollar ein“, heißt es in dem Bericht, der darauf hinweist, dass laut dem UN-Sicherheitsrat die Einnahmen aus den Hacks Nordkoreas Massenvernichtungswaffen- und ballistische Raketenprogramme unterstützen.

Geldwäscheprozess

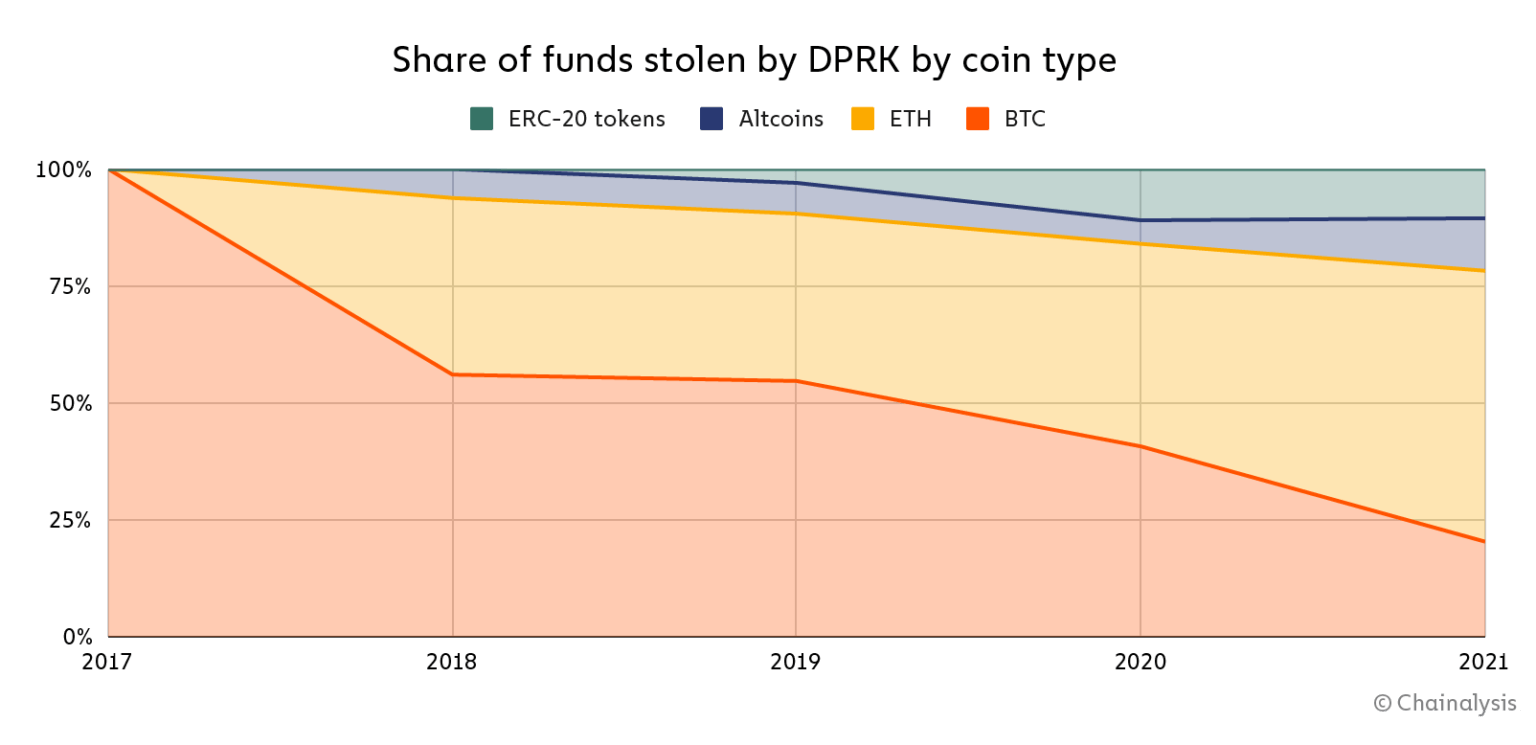

Im Jahr 2021 machte Ethereum, gemessen am Dollarwert, zum ersten Mal die Mehrheit der von der DVRK gestohlenen Kryptowährungen aus, während Bitcoin nur 20 % und ERC-20-Token und Altcoins 22 % der Gelder ausmachten.

Anteil der gestohlenen Kryptogelder nach Münztyp im Zeitverlauf (Chainalysis)

Die wachsende Vielfalt der gestohlenen Kryptowährungen führte zu einer erhöhten Komplexität der nordkoreanischen Kryptowäscherei, so Chainalysis, das den ausgeklügelten Prozess in mehrere Schritte aufschlüsselte und 2021 einen verstärkten Einsatz von „Mixern“ unter nordkoreanischen Hackern beobachtete.

Diese Software-Tools ermöglichen es Hackern, Kryptowährungen von Tausenden von Adressen zu bündeln und zu mischen und die Verfolgung von Transaktionen erheblich zu erschweren.

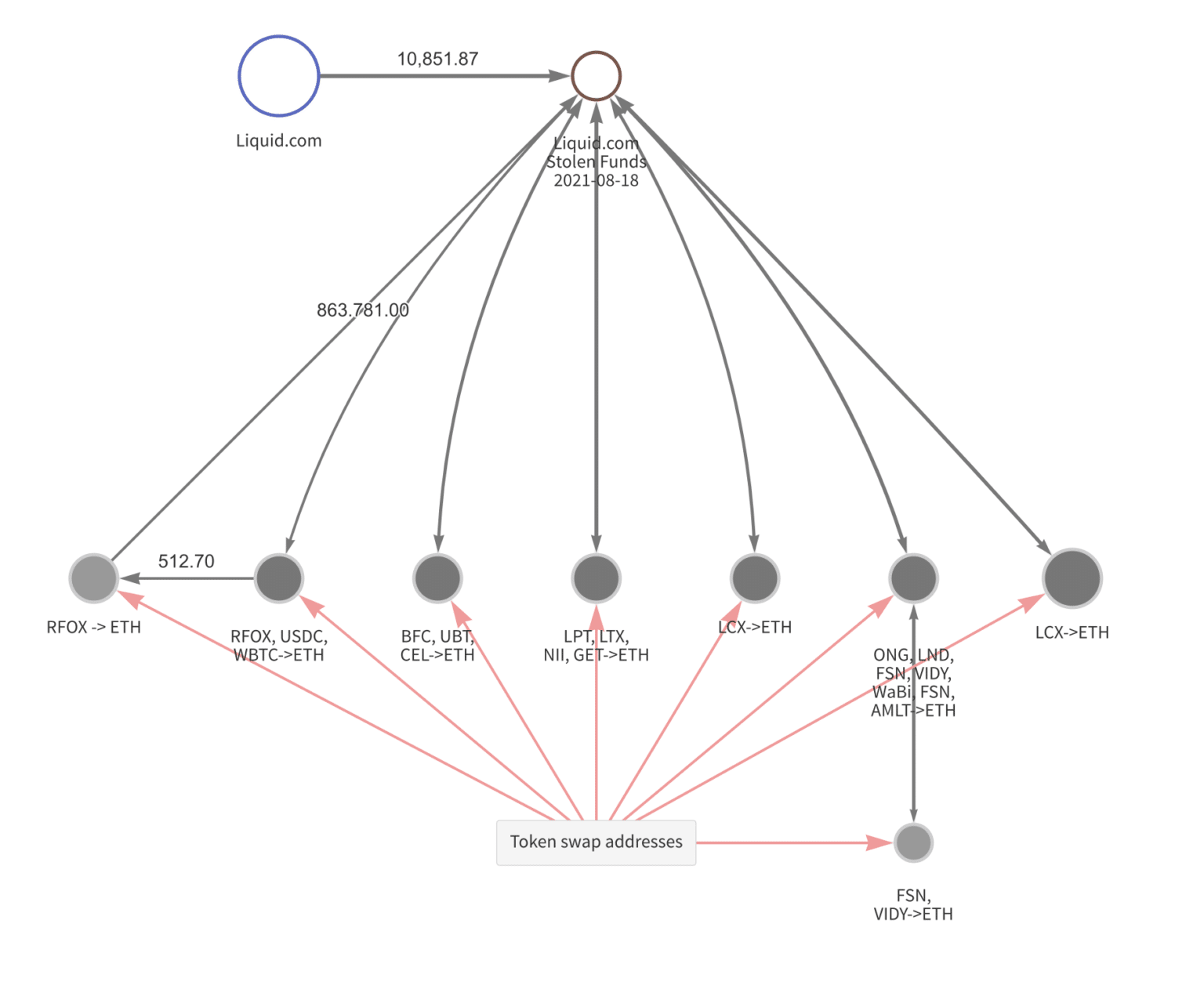

Chainalysis erläuterte die derzeit verwendeten Taktiken anhand eines Angriffs aus dem vergangenen Jahr, bei dem 91,35 Millionen Dollar an Kryptowährungen gewaschen wurden.

Im August berichtete Liquid.com, dass sich ein unbefugter Nutzer Zugang zu einigen der von der Krypto-Börse verwalteten Wallets verschafft hatte. Bei dem Angriff wurden 67 verschiedene ERC-20-Token sowie große Summen an Ethereum und Bitcoin von diesen Krypto-Wallets auf Adressen verschoben, die von einer Partei kontrolliert werden, die im Auftrag der DVRK arbeitet.

In einem typischen Waschprozess werden ERC-20-Token und Altcoins bei DEXs gegen Ethereum getauscht.

Laundering process visualization in Chainalysis Reactor: Stolen ERC-20 tokens swapped for Ethereum at DEXs (Chainalysis)

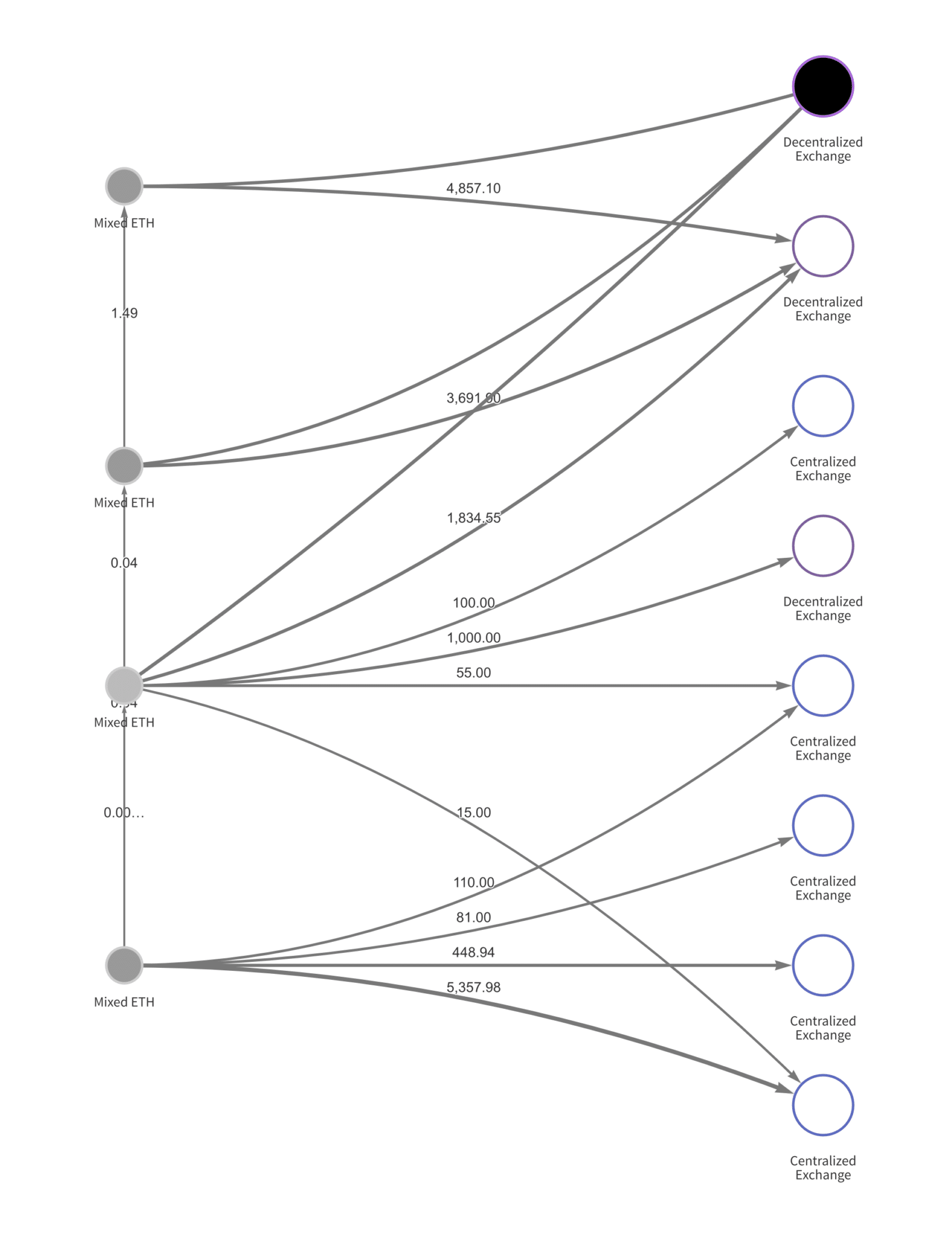

Im nächsten Schritt wird Ethereum gemischt und an DEXs und CEXs gegen Bitcoin getauscht.

Visualisierung des Laundering-Prozesses im Chainalysis Reactor: Gemischtes Ethereum, das bei DEXs und CEXs hinterlegt wurde, um gegen Bitcoin zu tauschen (Chainalysis)

Schließlich wird Bitcoin gemischt und in neuen Wallets konsolidiert – danach wird es an Einzahlungsadressen an Krypto-zu-Fiat-Börsen mit Sitz in Asien geschickt.

Visualisierung des Geldwäscheprozesses: Bitcoin wird gemischt, in neuen Wallets konsolidiert und bei Krypto-zu-Fiat-Börsen zur Auszahlung hinterlegt (Chainalysis)

Dem Bericht zufolge wurden im Jahr 2021 mehr als 65 % der gestohlenen Gelder der DVRK über Mixer gewaschen, gegenüber 42 % im Jahr 2020.

Chainalysis beschreibt die Verwendung mehrerer Mixer durch die DVRK als einen „kalkulierten Versuch, die Herkunft ihrer unrechtmäßig erworbenen Kryptowährungen zu verschleiern und gleichzeitig in Fiat-Währungen umzuschichten.“

In der Zwischenzeit greifen die DVRK-Hacker auf DeFi-Plattformen wie DEXs zurück, um „Liquidität für eine breite Palette von ERC-20-Token und Altcoins bereitzustellen, die andernfalls möglicherweise nicht in Bargeld umgewandelt werden können.“

Der Tausch dieser Kryptowährungen gegen Ethereum oder Bitcoin macht sie nicht nur liquider, sondern eröffnet auch eine größere Auswahl an Mischern und Börsen.

Da DeFi-Plattformen keine Sorgfaltspflicht haben, sammeln sie oft keine KYC-Informationen (Know-Your-Customer), was es Hackern ermöglicht, ihre Dienste zu nutzen, ohne dass ihre Vermögenswerte eingefroren oder ihre Identitäten preisgegeben werden, so Chainalysis.

Ungeklärte Geldmittel horten

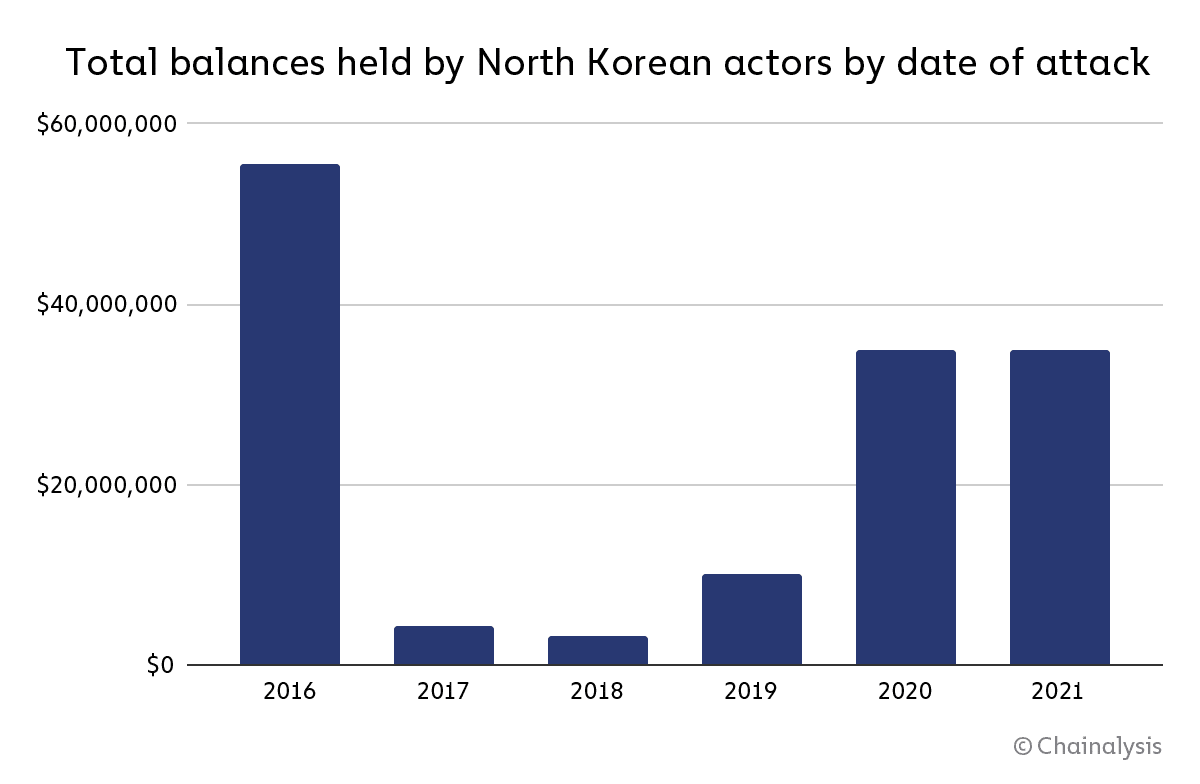

„Chainalysis hat 170 Millionen Dollar an aktuellen Guthaben identifiziert – die gestohlenen Gelder von 49 separaten Hacks zwischen 2017 und 2021 – die von Nordkorea kontrolliert werden, aber noch nicht durch Dienste gewaschen wurden“, heißt es in dem Bericht.

Der Bericht enthüllte massive nicht gewaschene Guthaben, die bis zu sechs Jahre alt sind – etwa 35 Millionen Dollar der gesamten nordkoreanischen Guthaben stammten aus Angriffen in den Jahren 2020 und 2021, während mehr als 55 Millionen Dollar aus Angriffen aus dem Jahr 2016 stammten.

Von der DVRK gehaltene Guthaben nach Jahr der Angriffe (Kettenanalyse)

„Es ist unklar, warum die Hacker immer noch auf diesen Geldern sitzen, aber es könnte sein, dass sie hoffen, dass das Interesse der Strafverfolgungsbehörden an den Fällen nachlässt, so dass sie sich unbeobachtet auszahlen lassen können“, heißt es in dem Bericht, der hinzufügt, dass – aus welchem Grund auch immer – „die Länge der Zeit, die die DVRK bereit ist, an diesen Geldern festzuhalten, aufschlussreich ist, weil sie auf einen sorgfältigen Plan hindeutet und nicht auf einen verzweifelten und übereilten.“