Het kan minder dan 2 maanden duren om een Ethereum vanity adres te kraken met behulp van een GPU mining rig.

De Ethereum gemeenschap onderzoekt de aard van de onlangs aangekondigde Wintermute hack van $160 miljoen en is op een potentiële aanvalsvector gestuit. Een van de adressen van Wintermute heeft de eigenschappen van een vanity-adres, wat de oorzaak van de kwetsbaarheid zou kunnen zijn.

wintermute’s adres had 7 voorloopnullen…

volgens de schatting van @k06a, kan dit in 50 dagen met 1000 GPU’s worden opgelost.

de aanvaller was zeker een pro pic.twitter.com/JNOQ3qdXiV

– tuba (@0xtuba) September 20, 2022

Vanity-adressen worden cryptografisch gegenereerd door een specifiek voor- of achtervoegsel toe te wijzen aan een programma dat vervolgens potentieel miljoenen adressen genereert totdat het een adres vindt dat aan de gespecificeerde voorwaarden voldoet.

Eén zo’n tool – Profanity – is beschikbaar via GitHub en heeft al enige tijd ernstige beveiligingsproblemen. De repository is verlaten vanwege “fundamentele beveiligingsproblemen bij het genereren van privésleutels”, volgens het readme.md-bestand.

Een blogpost van het 1inch-team is opgenomen in de markup, waarin verschillende potentiële kwetsbaarheden in de code worden opgesomd. Hoewel de codebase naar verluidt is bijgewerkt om “alle getroffen binaries” te verwijderen, kan de methodologie in de kern gebrekkig zijn.

Volgens onderzoek van k06a, een medewerker van 1inch, kon 0xtuba berekenen dat het slechts 50 dagen kan duren om een adres met zeven voorloopnullen te brute-forcen met behulp van 1000 GPU’s. Gezien Ethereums recente overstap naar proof-of-stake zijn heel wat miners momenteel op zoek naar een plaats om hun GPU-kracht in te zetten.

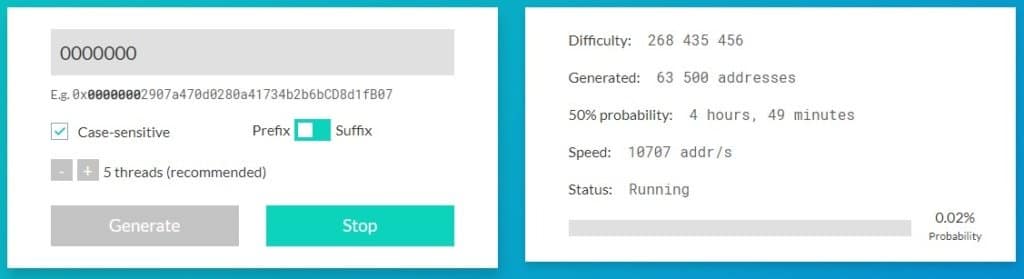

De afbeelding hieronder toont de geschatte tijd om een Ethereum-adres met zeven leidende 0’s te genereren met behulp van een RTX 3070TI GPU home gaming computer.

Bron: Vanity ETH

Als deze aanvalsvector levensvatbaar blijkt te zijn, bestaat nu de vrees dat sommige miners kiezen voor kwaadaardige middelen om ervoor te zorgen dat hun farms winst blijven maken.

De 1inch-blogpost bevat de volgende waarschuwing:

“Kennisgeving: Uw geld is NIET SAFU als uw portefeuilleadres is gegenereerd met de Profanity tool. Transfer al uw activa naar een andere portemonnee ASAP! “

We hebben Wintermute om commentaar gevraagd over de gebruikte methode om adressen te genereren, maar hebben niet onmiddellijk een antwoord ontvangen.

Update 20 september, 3:40 PM BST: Cryptobeveiligingsbedrijf Certik heeft aanvullende informatie vrijgegeven die vermoedens van een exploit via Profanity.

Dit is wat we tot nu toe weten van de @wintermute_t exploit

We hebben geregistreerd dat er 162.509.665 dollar is gestolen.

De exploit is waarschijnlijk het gevolg van een brute force aanval op de Profanity wallet waarbij een private sleutel is gecompromitteerd.

Blijf waakzaam! pic.twitter.com/zVRd3e5TbS

– CertiK Alert (@CertiKAlert) September 20, 2022