Wykorzystanie adresu próżności Ethereum przy użyciu platformy wydobywczej GPU może zająć mniej niż 2 miesiące.

Społeczność Ethereum analizuje naturę niedawno ogłoszonego włamania do Wintermute o wartości 160 milionów dolarów i natknęła się na potencjalny wektor ataku. Jeden z adresów Wintermute ma właściwości adresu vanity, który może być źródłem podatności.

Adres Wintermute’a miał 7 wiodących 0’s

Według szacunków @k06a, można to zrobić w 50 dni przy użyciu 1000 GPU.

napastnik był zdecydowanie profesjonalistą pic.twitter.com/JNOQ3qdXiV

– tuba (@0xtuba) 20 września 2022

Adresy Vanity są generowane kryptograficznie poprzez przypisanie określonego prefiksu lub sufiksu do programu, który następnie generuje potencjalnie miliony adresów, aż znajdzie jeden pasujący do określonych warunków.

Jedno z takich narzędzi – Profanity – jest dostępne za pośrednictwem GitHub i od pewnego czasu ma poważne problemy z bezpieczeństwem. Repozytorium zostało porzucone ze względu na „fundamentalne problemy bezpieczeństwa w generowaniu kluczy prywatnych”, zgodnie z plikiem readme.md.

Do narzutu dołączony jest wpis na blogu zespołu 1inch, który wymienia kilka potencjalnych luk w kodzie. Chociaż baza kodów została rzekomo zaktualizowana w celu usunięcia „wszystkich dotkniętych binarek”, metodologia może być wadliwa u podstaw.

Według badań przeprowadzonych przez k06a, współpracownika 1inch, 0xtuba była w stanie obliczyć, że brute force adresu z siedmioma wiodącymi 0 może zająć tylko 50 dni przy użyciu 1000 GPU. Biorąc pod uwagę ostatnie przejście Ethereum na proof-of-stake, wielu górników szuka obecnie miejsca, w którym mogliby wykorzystać swoją moc GPU.

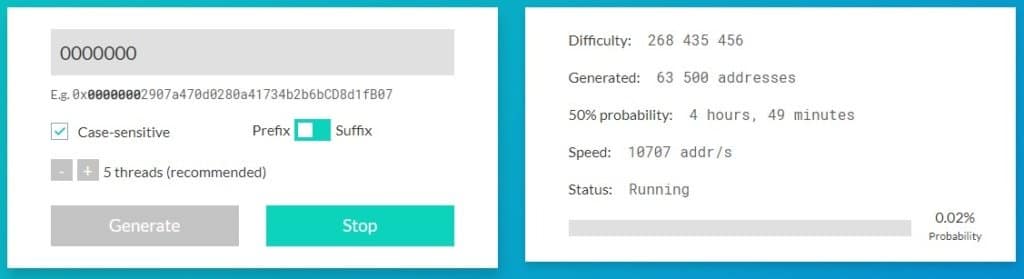

Poniższy obrazek przedstawia szacowany czas wygenerowania adresu Ethereum z siedmioma wiodącymi 0 przy użyciu domowego komputera do gier z układem GPU RTX 3070TI.

Źródło: Vanity ETH

Jeśli ten wektor ataku zostanie potwierdzony jako realny, istnieje teraz obawa, że niektórzy górnicy mogą zdecydować się na przejście w kierunku złośliwych środków, aby zapewnić, że ich farmy nadal zwracają zyski.

Wpis na blogu 1inch zawiera następujące ostrzeżenie:

„Uwaga: Twoje pieniądze NIE SĄ SAFU, jeśli adres portfela został wygenerowany za pomocą narzędzia Profanity. Przenieś wszystkie swoje aktywa do innego portfela ASAP! „

Dotarliśmy do Wintermute w celu uzyskania komentarza na temat metody używanej do generowania adresów, ale nie otrzymał natychmiastowej odpowiedzi.

Aktualizacja 20 września, 3:40 PM BST: Firma Certik zajmująca się bezpieczeństwem kryptowalut opublikowała dodatkowe informacje potwierdzające podejrzenia o exploit za pośrednictwem Profanity.

Oto co wiemy do tej pory z exploita @wintermute_t

Odnotowaliśmy, że skradziono 162 509 665 dolarów.

Exploit jest prawdopodobnie spowodowany atakiem brute force na portfel Profanity kompromitującym klucz prywatny.

Bądźcie czujni! pic.twitter.com/zVRd3e5TbS

– CertiK Alert (@CertiKAlert) 20 września 2022