Може да отнеме по-малко от 2 месеца, за да се хакне с груба сила суетен адрес на Ethereum, като се използва платформа за добив с GPU.

Общността на Ethereum преглежда естеството на наскоро обявения хак на Wintermute на стойност 160 милиона долара и се е натъкнала на потенциален вектор на атака. Един от адресите на Wintermute има свойствата на суетен адрес, който може да е в основата на уязвимостта.

адресът на Wintermute има 7 водещи нули

Според изчисленията на @k06a, това може да се направи за 50 дни с помощта на 1000 графични процесора

нападателят определено е бил професионалист pic.twitter.com/JNOQ3qdXiV

– tuba (@0xtuba) September 20, 2022

Адресите на фантомите се генерират криптографски, като се задава конкретен префикс или суфикс на програма, която след това генерира потенциално милиони адреси, докато намери такъв, отговарящ на зададените условия.

Един такъв инструмент – Profanity – е достъпен чрез GitHub и от известно време предизвиква сериозни опасения за сигурността. Хранилището е изоставено поради „фундаментални проблеми със сигурността при генерирането на частни ключове“, според файла readme.md.

В маркировката е включена публикация в блога на екипа на 1inch, в която са изброени няколко потенциални уязвимости в кода. Въпреки че се твърди, че кодовата база е била актуализирана, за да се премахнат „всички засегнати двоични файлове“, методологията може да е погрешна в своята същност.

Според изследване на k06a, сътрудник на 1inch, 0xtuba е успял да изчисли, че може да отнеме само 50 дни, за да се пробие със сила адрес със седем водещи 0, като се използват 1000 графични процесора. Като се има предвид неотдавнашното преминаване на Етериум към доказателство за залог, много миньори в момента търсят къде да приложат мощността на графичните си процесори.

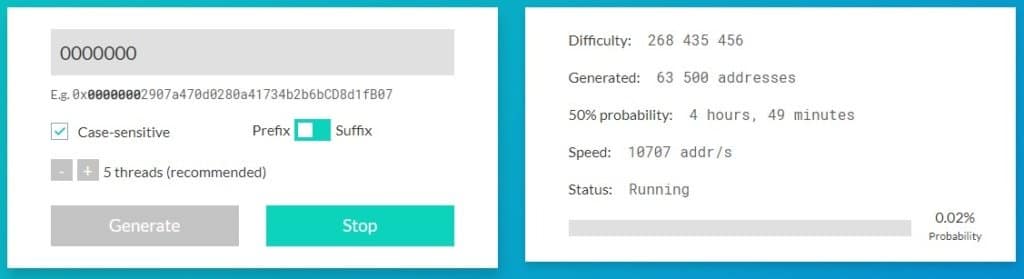

На изображението по-долу е показано приблизителното време за генериране на адрес на Ethereum със седем водещи нули с помощта на домашен геймърски компютър с графичен процесор RTX 3070TI.

Източник: Vanity ETH

Ако се потвърди, че този вектор на атака е жизнеспособен, сега има опасения, че някои миньори могат да изберат да преминат към злонамерени средства, за да гарантират, че техните ферми ще продължат да връщат печалба.

Публикацията в блога на 1inch съдържа следното предупреждение:

„Известие: Парите ви НЕ са SAFU, ако адресът на портфейла ви е генериран с инструмента Profanity. Прехвърлете всичките си активи в друг портфейл възможно най-скоро! „

Свързахме се с Wintermute за коментар относно метода, използван за генериране на адреси, но не получихме незабавен отговор.

Обновяване 20 септември, 15:40 ч. българско време: Компанията за криптографска сигурност Certik публикува допълнителна информация, потвърждаваща подозренията за експлойт чрез Profanity.

Ето какво знаем до момента за експлойта @wintermute_t

Регистрирахме, че са били откраднати 162 509 665 щатски долара.

Експлойтът вероятно се дължи на атака с груба сила към портфейла Profanity, компрометираща частния ключ.

Бъдете бдителни! pic.twitter.com/zVRd3e5TbS

– CertiK Alert (@CertiKAlert) September 20, 2022