Digitální peněženky, jako je MetaMask, xDeFi nebo dokonce Frame, jsou nezbytné pro interakci se světem kryptoměn, zejména decentralizovaných financí (DeFi). Tato rozšíření prohlížeče jsou však také velmi náchylná k hackerským útokům. Zde je 7 osvědčených postupů, kterými se můžete řídit, a které vás před případnou krádeží vašeho majetku nejlépe ochrání, pokud toto riziko zcela neodstraníte.

Základní opatření na ochranu vaší peněženky s kryptoměnami

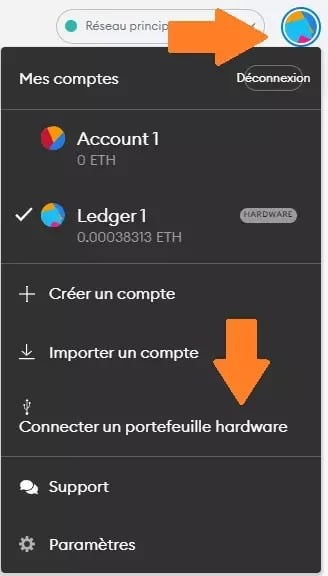

Připojení digitální peněženky k fyzické peněžence

Pokud používáte peněženky, jako je MetaMask, jste vlastníky svých soukromých klíčů, jedná se o tzv. non-custodial peněženky. To má jednu velkou výhodu a jednu velkou nevýhodu:

- Výhoda: za své kryptoměny nesete výhradní odpovědnost;

- Nevýhoda: za své kryptoměny nesete výhradní odpovědnost.

Tato dávka ironie vás má vlastně přimět k zamyšlení nad tím, co všechno je s tím spojeno. Samozřejmě se nemusíte nikomu zodpovídat, a to je jedna z krás našeho ekosystému. Pokud však uděláte sebemenší chybu, zákaznický servis vám ji nevynahradí.

Prvním a nejdůležitějším tipem je používat vedle digitálních peněženek také hardwarovou peněženku. Ty se dají pořídit za cenu od 60 eur za nejjednodušší modely až po několik stovek za ty nejsofistikovanější.

Až začne váš kryptoměnový kapitál růst, nezanedbávejte tuto investici. Již před časem jsme totiž opět měli důkaz, že peněženky, které fungují jako rozšíření prohlížeče, nejsou zcela bezpečné.

Většina digitálních peněženek nabízí funkci „Připojit hardwarovou peněženku“. To vám umožní používat je například s klíčem Ledger nebo Trezor.

Obrázek 1: Připojení hardwarové peněženky k MetaMask

Síla těchto nástrojů spočívá v tom, že i když někdo převezme kontrolu nad vaším počítačem na dálku, nebude moci provádět transakce. Ve skutečnosti bude nutné provést fyzickou validaci této transakce přímo z připojené hardwarové peněženky.

Soukromý klíč, frázi ani soubor pro obnovení samozřejmě nesmíte ukládat do počítače na žádnou adresu. A to včetně hardwarové peněženky, takové chování by dávalo asi takový smysl, jako když si dáte kreditní kartu na profilovou fotku na Facebooku.

Získání odkazu na platformu z CoinGecko nebo CoinMarketCap

Při první návštěvě protokolu zvolte přístup přes CoinGecko nebo CoinMarketCap. Tímto způsobem získáte správnou adresu, a nikoli podvodný odkaz nalezený prostřednictvím vyhledávače. Ledaže by CoinGecko nebo CoinMarketCap byly samy hacknuty, ale to je jiná věc…

Tento odkaz si pak můžete uložit do oblíbených položek pro budoucí použití a/nebo se pomocí automatického zadání ve vyhledávacím řádku dostat na správnou adresu.

Variantou této metody je použití oficiálního Twitteru daného protokolu. Ujistěte se, že je účet označen logem „ověřeno“, abyste se nedostali do pasti falešného profilu.

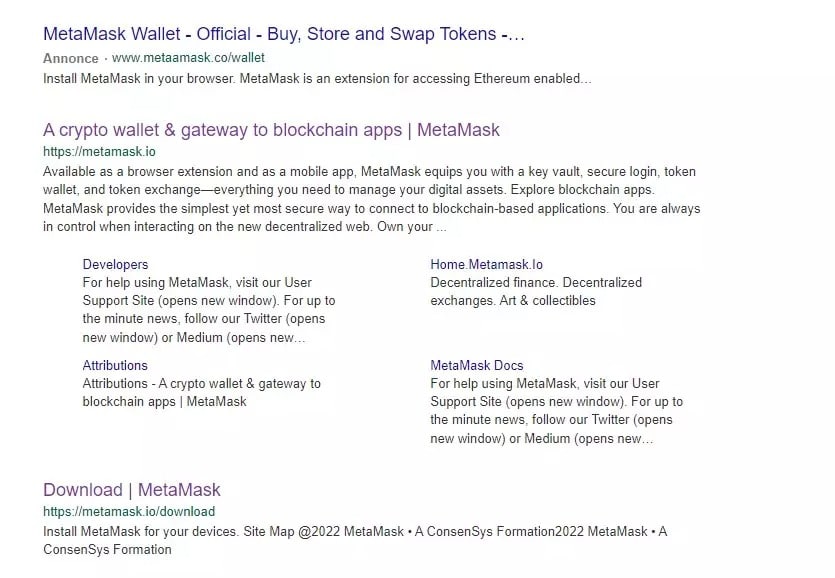

Poslední doporučení platí i pro peněženky v prohlížeči, jak ukazuje obrázek níže. První výsledek našeho vyhledávání „MetaMask Wallet“ je totiž reklama přesměrovaná na falešnou stránku MetaMask, jak ukazuje adresa URL s písmenem „A“ navíc a špatná doména (.co místo .io). Pokud na něm zadáte frázi pro obnovení, můžete si být jisti, že se se svými kryptoměnami rozloučíte.

Obrázek 2: Podvodná reklama v prvním výsledku vyhledávání MetaMask

Skutečná adresa MetaMask je metamask.io, nikoliv metamaask nebo .com či jiné varianty. Totéž platí pro xDeFi, Frame, Keplr nebo Phantom, abychom jmenovali alespoň některé, které jsou často postiženy v těchto parodiích.

Vyhledávání pokusů o phishing

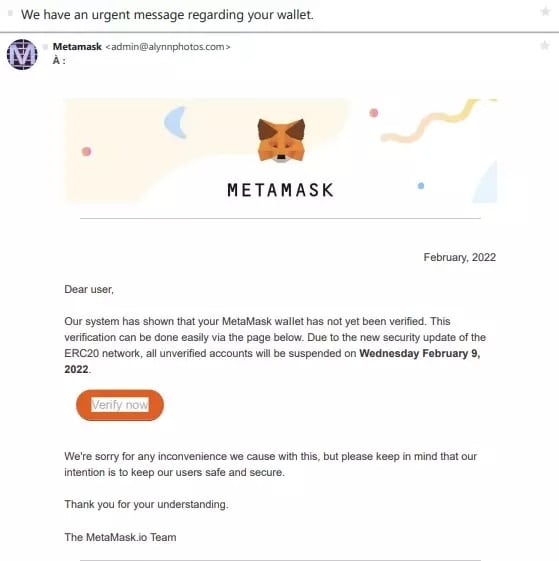

Mechanismus je jednoduchý: hrají na vaše emoce, aby vás chytili do pasti. V tomto případě se často využívá strach, jako v případě tohoto podvodného e-mailu, který se tváří jako oficiální zpráva od společnosti MetaMask

Obrázek 3: Pokus o phishing s pseudoemailem od MetaMask

Podle toho, co je napsáno, se mají provádět bezpečnostní akce. Pokud však zkopírujete a vložíte adresu tlačítka, zjistíte, že neodkazuje na oficiální webové stránky MetaMask. Cílem je opět ukrást soukromé klíče.

Předpokládejte, že pokud skutečně dojde k narušení bezpečnosti, projektové týmy vám nebudou posílat e-maily, ale budou komunikovat přímo na svých oficiálních sociálních sítích, jako je Twitter.

Kromě toho, zamyslete se nad tím, jak by decentralizované aplikace mohly mít ve své databázi vaši e-mailovou adresu, když ji nepotřebují k využívání svých služeb?

Obecněji, ale stále ve stejném duchu, buďte ostražití zejména na sociálních sítích, jako je Discord, a ještě více na Telegramu. Falešných kanálů projektu je mnoho a je velmi snadné nechat se oklamat přesměrováním na podvodný

Nedotýkejte se žetonů z ničeho nic

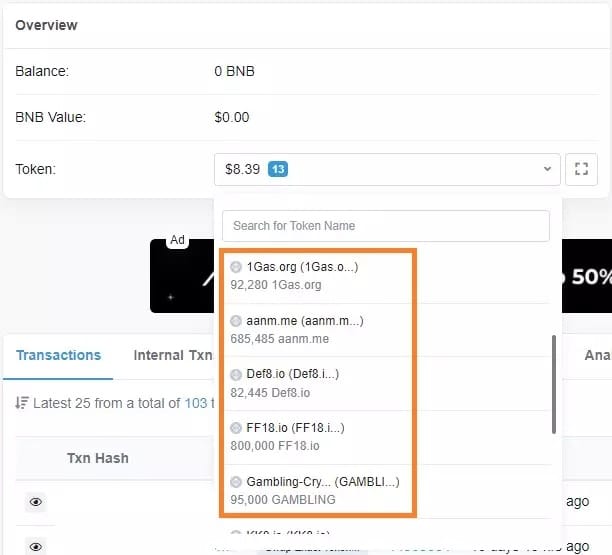

Když se podíváme na své adresy v blockchainových prohlížečích, všichni máme v peněženkách tokeny, o kterých nevíme, odkud pocházejí.

Obrázek 4: Příklad podvodných tokenů na BSC

Návod je jednoduchý: nedotýkejte se ho. Tyto tokeny mohou, ale nemusí mít takzvanou hodnotu, ale často mají stejný účel: odčerpat peníze z vašeho účtu.

Při tomto typu podvodu lidé se zlými úmysly náhodně pošlou token na více adres v naději, že se ho někdo pokusí prodat.

Budoucí oběť se pak bude snažit vyměnit daný token za konvenčnější aktivum, jako je například ETH. To se provádí buď z decentralizované burzy, nebo z „místa projektu“. V obou případech nevědomky umožní chytrému kontraktu vyprázdnit svůj účet.

Dotyčný token může mít dokonce podobný název jako známější kryptoměna, aby byl matoucí. Mějte na paměti, že pokud nejste nějakým způsobem zodpovědní za to, že žeton dorazí na vaši adresu, pak se pravděpodobně jedná o podvod.

Kromě těchto opatření se vyvarujte manipulace s kryptoměnami, když nejste v optimálním emocionálním rozpoložení. I ti nejzkušenější z nás se mohou kvůli únavě, stresu nebo nepozornosti dostat do jednoduchých pastí. Nyní se podíváme na ještě pokročilejší opatření, která vám pomohou vyhnout se co největšímu počtu rizik.

Další bezpečnostní opatření

Správa oprávnění k portfoliu

Když komunikujete s inteligentní smlouvou, musíte ji autorizovat k utrácení vašich tokenů. Pro ilustraci si představte, že chcete přidat likviditu do poolu ETH-USDT na decentralizované burze podle svého výběru. Budete muset zadat 3 oprávnění:

- Jeden pro váš ETH;

- Jeden pro váš USDT;

- One pro výsledný token LP, aby se z něj dalo získat.

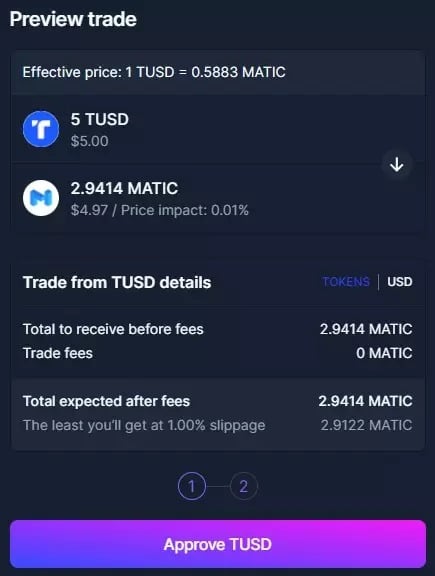

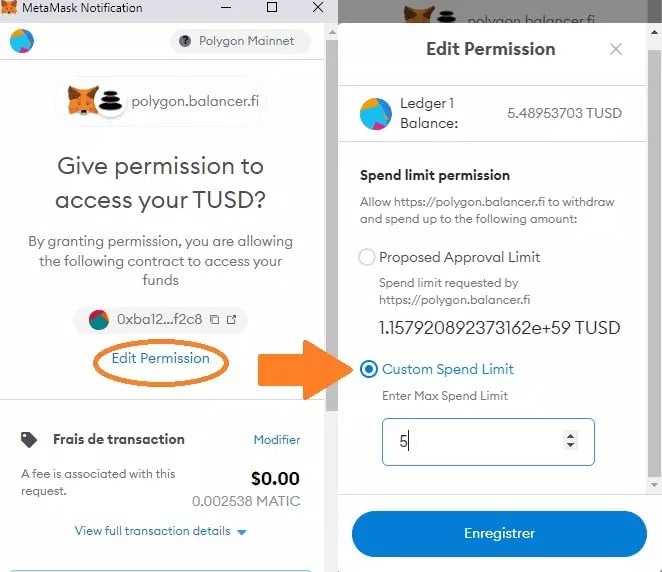

Tato schválení jsou často symbolizována tlačítkem „Odemknout“ nebo „Schválit“, jako v následujícím příkladu, kdy musí být TUSD odemknut, aby mohl být vyměněn za MATIC:

Obrázek 5: Odemknutí TUSD na balancéru

V tomto příkladu se kliknutím na „Approve TUSD“ 99 % lidí přihlásí k neomezenému počtu oprávnění.

Nebezpečí tohoto postupu vzniká v případě, že dojde k hacknutí protokolu nebo k nějakému problému. Vezměte v úvahu, že pokud dáte Balanceru neomezené povolení utrácet vaše TUSD, problém s daným inteligentním kontraktem ohrozí VŠECHNY TUSD ve vaší peněžence v síti, kde se nachází.

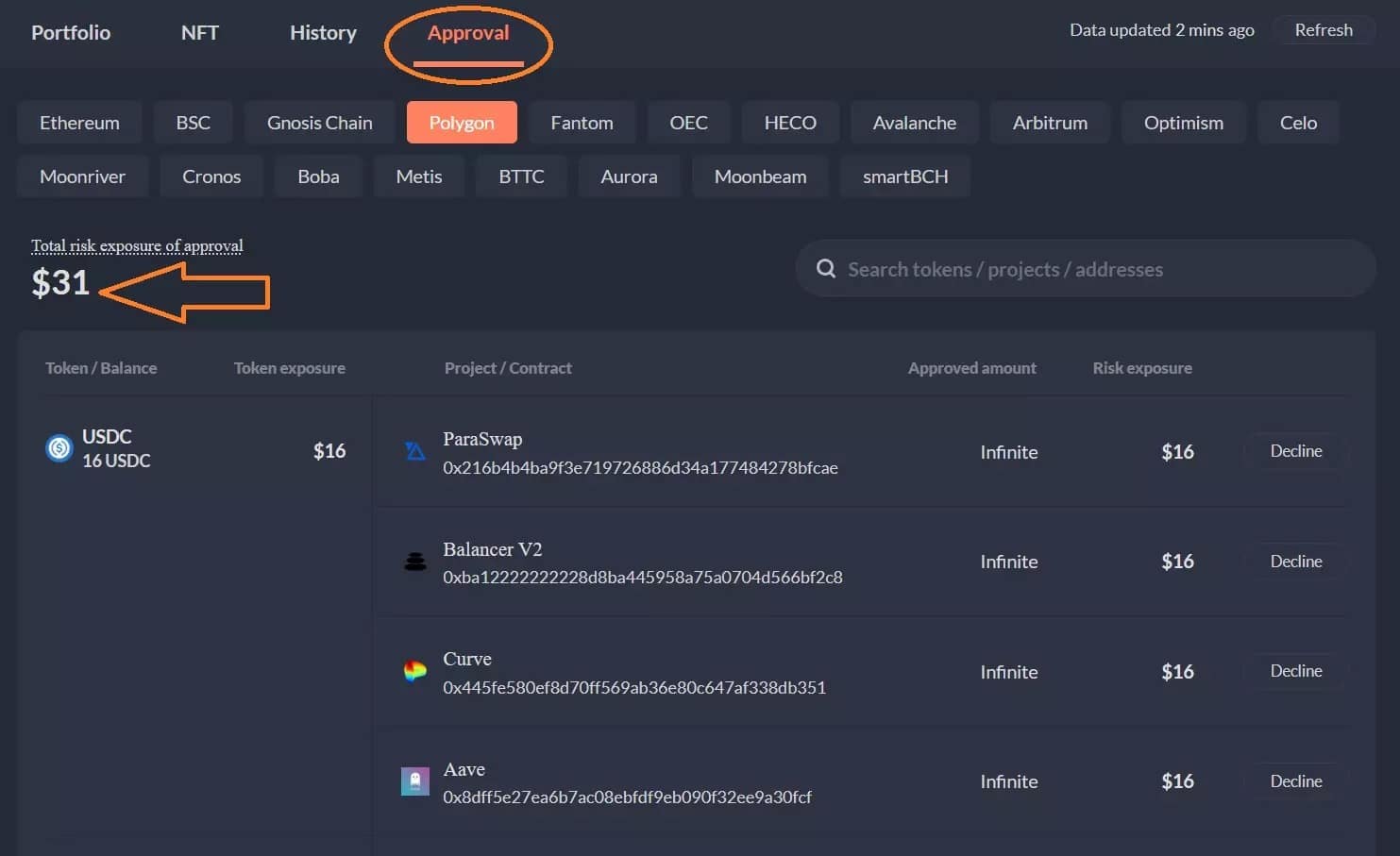

Následující snímek obrazovky zobrazuje seznam všech oprávnění přidělených aktivům na adrese a také množství tokenů vystavených v síti Polygon.

Obrázek 6: Oprávnění udělená chytrým kontraktům v síti Polygon

Částka 31 USD v příkladu představuje celkovou hodnotu portfolia vystaveného autorizaci. Můžete také vidět, že 16 USDC na této adrese má aktivní autorizaci na 4 různých protokolech.

Dotyčná oprávnění jsou nekonečná, což znamená, že potenciální důsledky zůstávají stejné bez ohledu na to, kolik je na účtu: všechny USDC na adrese v síti Polygon jsou v případě selhání jednoho ze 4 chytrých kontraktů vystaveny riziku. Pokud tedy na tuto adresu pošlete 1000 USDC, bude to 1016 USDC, které by mohly být ukradeny, pokud by byl inteligentní kontrakt autorizovaný na Curve hacknut.

Různá podrobná oprávnění v různých sítích kompatibilních s Ethereum Virtual Machine (EVM) najdete po připojení své peněženky k webu DeBank a na kartě „Schválení“. Chcete-li odebrat schválení, musíte kliknout na možnost „Odmítnout“.

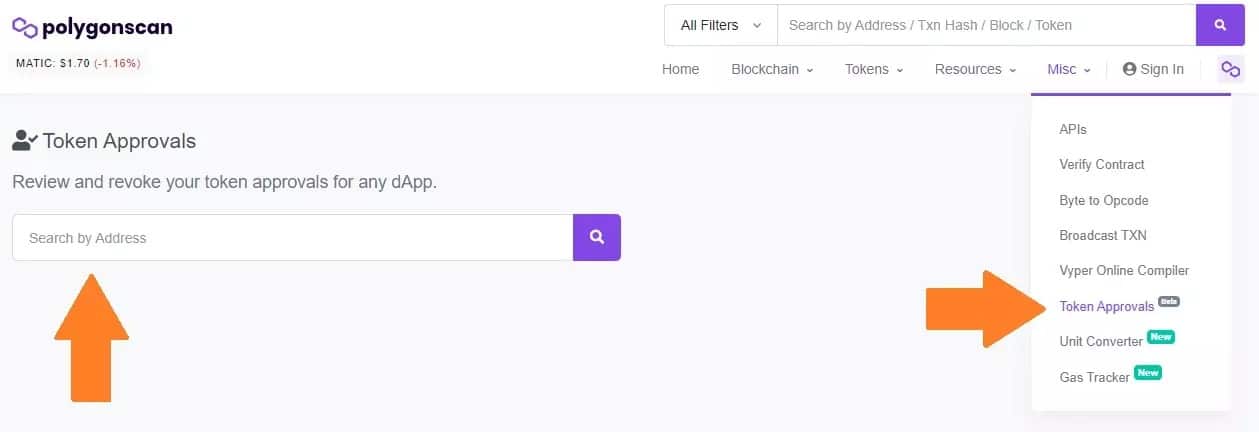

Alternativou je přejít přímo na kartu „Token Approvals“ v prohlížeči blockchainu dané sítě, v tomto případě PolygonScan:

Obrázek 7: Nabídka Schvalování tokenů v programu PolygonScan

Logika zůstává stejná v různých prohlížečích kompatibilních s EVM blockchain. Přejděte na svou adresu pomocí vyhledávacího řádku a připojte se pomocí tlačítka „Připojit k Web3“. Zobrazí se všechna oprávnění, která jste udělili

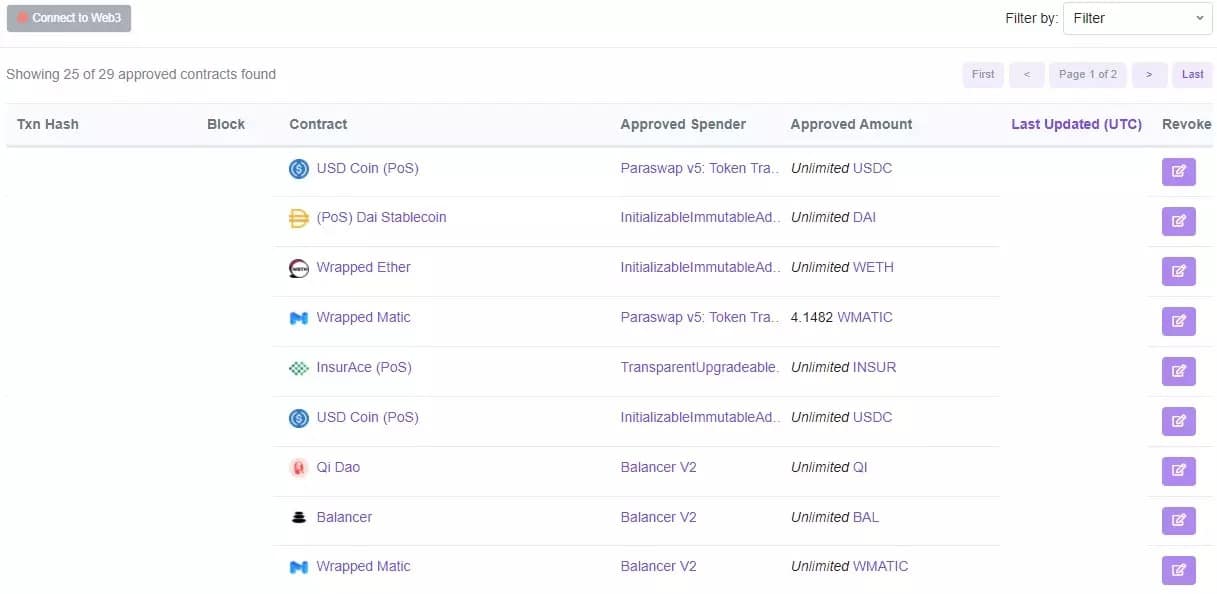

Obrázek 8: Zobrazení různých oprávnění adresy v programu PolygonScan

Možnost „Odvolat“ vpravo umožňuje odebrat oprávnění. Uvědomte si však, že ať už použijete tuto metodu nebo metodu DeBank, každé odvolání vyžaduje transakci. Jestliže v síti Polygon nejsou náklady nijak významné, v síti Ethereum je to zcela jinak. Je pak na vás, abyste určili, zda je ve vašem finančním zájmu vymazat povolení podle vystaveného kapitálu.

Druhou možností je neudělovat nekonečná oprávnění, ale oprávnění omezená na množství kryptoměn, které chcete při své operaci použít:

Obrázek 9: Přizpůsobení autorizace pomocí MetaMask

Při schvalování chytrého kontraktu, například pomocí MetaMask, klikněte před ověřením transakce na „Upravit oprávnění“. Uvidíte, že ve výchozím nastavení je zaškrtnuta možnost „Navrhovaný limit schválení“, která představuje téměř neomezené množství tokenů. Pokud místo toho zvolíte možnost „Vlastní limit výdajů“, můžete zadat pouze prostředky potřebné pro danou transakci a zbytek svého kapitálu ponechat v bezpečí.

Mějte však na paměti, že tyto operace správy autorizací nejsou bez omezení. Pokud totiž oprávnění zrušíte, budete ho muset vrátit, abyste mohli majetek znovu vložit do smlouvy, a totéž platí, pokud udělíte omezené oprávnění.

Jak již bylo zmíněno, tyto metody mohou mít v síti Ethereum omezení, pokud je velikost vašeho kapitálu omezená. Neexistují správné nebo špatné odpovědi, je na vás, abyste posoudili kompromis mezi flexibilitou, náklady a riziky a nesli možné důsledky každé z možností.

Hardwarová peněženka vás teoreticky chrání před rizikem autorizace chytrých kontraktů. To, co platí v danou chvíli, však nemusí platit donekonečna, a proto je třeba stále dávat pozor.

Pokud je navíc protokol hacknut, vaše tokeny LP mohou být na vaší adrese v bezpečí, ale už nemají žádnou hodnotu, protože podkladové aktivum bylo vyprázdněno do fondu likvidity defaulované aplikace. Proto je také nutné provést určitý průzkum v předchozím kroku, aby se vyloučily pochybné protokoly.

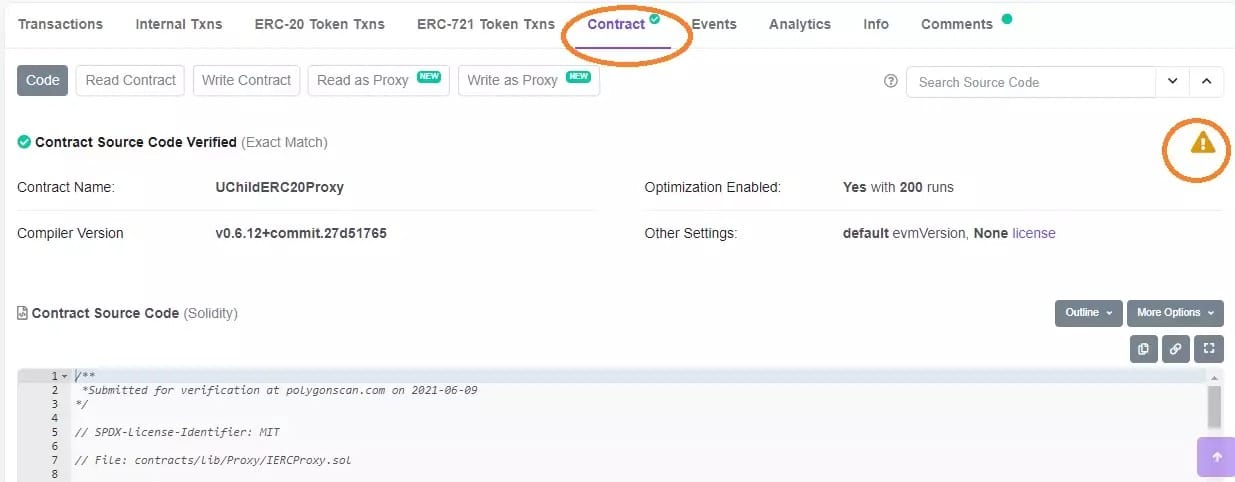

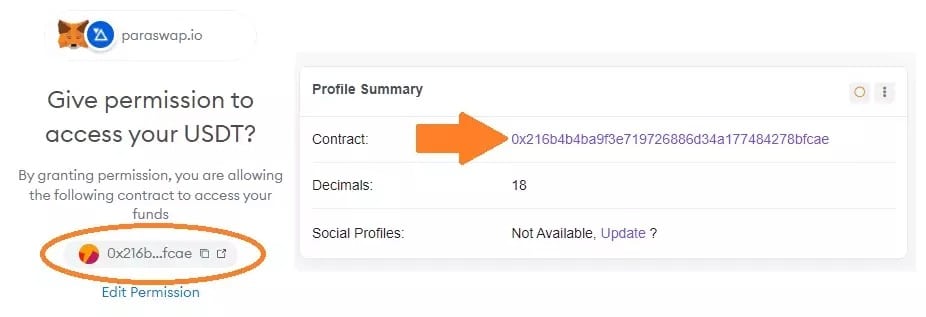

Ověřování chytré smlouvy pomocí blockchain explorers

Pokud se vrátíte na snímek obrazovky, který umožňuje zobrazit schválené chytré smlouvy z průzkumníka blockchainu, uvidíte sloupec „Smlouva“. Vezměme si případ USDC, můžete se ujistit, že je chytrý kontrakt ověřen, když na něj kliknete, na příslušné kartě by měla být tato malá zelená značka:

Obrázek 10: Inteligentní smlouva Paraswap pro USDC na Polygonu

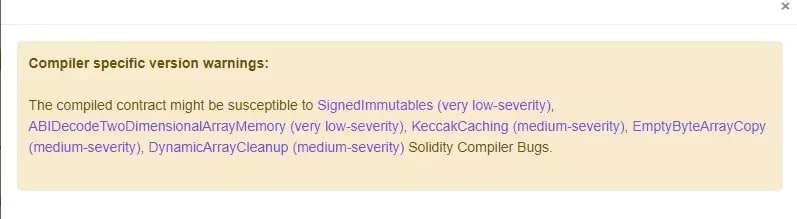

Malé logo „Warning“ vám také umožní zjistit, jaké chyby byly nalezeny, ale tato část bude mít smysl pouze pro ty technicky zdatnější z vás. Zde je uveden seznam možných závad, jejich stupeň závažnosti a souhrn možných následků, které mohou být způsobeny:

Obrázek 11: Seznamy potenciálních zranitelností v inteligentním kontraktu Paraswap USDC

Budete mít také možnost přistupovat přímo na stránku chytrého kontraktu předtím, než podepíšete jeho autorizaci. Jednou klikněte na adresu smlouvy z MetaMasky a podruhé do pole vpravo od stránky, na kterou budete přesměrováni. Tím se dostanete na stejné místo jako v příkladu USDC a provedete potřebné kontroly:

Obrázek 12: Kontrola inteligentní smlouvy před podpisem

Obvykle se jedná o malý zvyk, který vás může ochránit před určitými typy hackerských útoků, jako tomu bylo v případě phishingového útoku OpenSea.

Konzultace auditů a potenciální historie hackerských útoků

Před interakcí s protokolem DeFi je třeba nejprve zkontrolovat, zda již nebyl hacknut. Webové stránky rekt.news proto poskytují nepříliš uspokojivou klasifikaci a prostřednictvím podrobných článků dostupných ve francouzštině informují také o způsobu zneužití chyby. Poté zjistěte, zda byla chyba odstraněna.

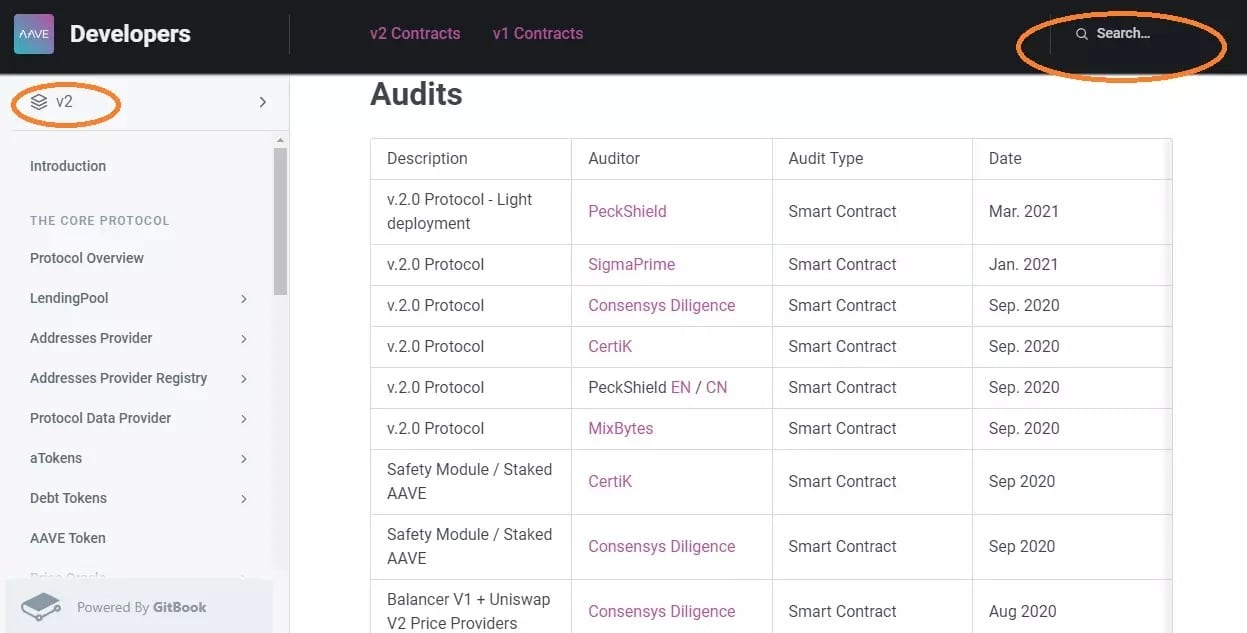

Za druhé, zjistěte si informace o auditech chytrých smluv protokolu.

Obecně platí, že projekty odkazují na svůj GitBook ze své domovské stránky (tedy z webové stránky „showcase“, nikoli z aplikace), kde hledejte záložku „Doc“ nebo „Documentation“. Vezmeme-li si jako příklad protokol Aave, pokud ve vyhledávacím řádku vyhledáte „Audit“, získáte přístup ke všem auditům chytrých smluv této platformy.

Obrázek 13: Seznam auditů chytrých smluv Aave V2

Pokud v tomto případě kliknete například na audit PeckShield, budete přesměrováni na Github a uvidíte, že odhalil dvě položky v kategorii „Informational“, tj. nepředstavují žádné konkrétní nebezpečí.

Chyby nebo jiné nesrovnalosti se obecně klasifikují takto, v sestupném pořadí podle závažnosti:

- Kritika;

- Vysoká;

- Střední;

- Nízká;

- Informační.

Audit může být pro začátečníka složitý na čtení. Pokud si však přečtete byť jen shrnutí toho, co bylo zjištěno, jaká nebezpečí to může znamenat a jaká nápravná opatření tým přijal, uděláte víc než 99 % lidí.

Mějte však na paměti dvě věci: zaprvé, ne všechny společnosti zabývající se auditem chytrých smluv jsou si rovny, některým stačí k získání certifikace „vypsat šek“.

Účelem této příručky není být whistleblowerem, ale bez jmenování můžete jít na Twitter a zadat „“ + název konkrétní společnosti, která se specializuje na danou oblast. Podívejte se, jaké projekty se chlubí tím, že byly auditovány tímto auditorem. Když uvidíte hodně shitcoinů v krátkém časovém období, může vám to napovědět.

Za druhé, bez ohledu na to, jak seriózní je auditorská společnost, může se spoléhat pouze na předchozí zkušenosti. Nikdy si nemůžete být jisti, že talentovaný hacker najde chybu, na kterou nikdo jiný nepřišel.

Přesto je projekt auditovaný několika společnostmi pro stejnou chytrou smlouvu zárukou serióznosti, pokud jsou tyto subjekty samy auditovány.

Pokud informace nenajdete na webových stránkách projektu, můžete se zeptat přímo jeho zakladatelů. Pokud to tým myslí vážně, bude k vám o průběhu auditů upřímný a nebude mít zájem „přehlušit rybu“ tím, že se vás bude snažit ukolébat krásnými slovy.

Závěr o zabezpečení vašeho digitálního portfolia

Přes všechny tyto rady mějte na paměti, že nikdo není v bezpečí před hackerským útokem nebo jiným podvodem. Každý, kdo tvrdí opak, bude zničen.

Kromě technických nedostatků je často nejslabším článkem rovnice lidská důvěřivost. Přestože neexistuje nulové riziko, dodržováním řady osvědčených postupů, jako jsou ty, které jsou popsány v tomto průvodci, bude možné toto riziko do určité míry omezit a pohybovat se ve složitém ekosystému, kterým jsou kryptoměny a blockchain, klidněji.