El análisis en cadena muestra que los piratas informáticos norcoreanos responsables del pirateo del puente Horizon de Harmony pasaron el fin de semana intentando mover parte de los fondos ilícitos.

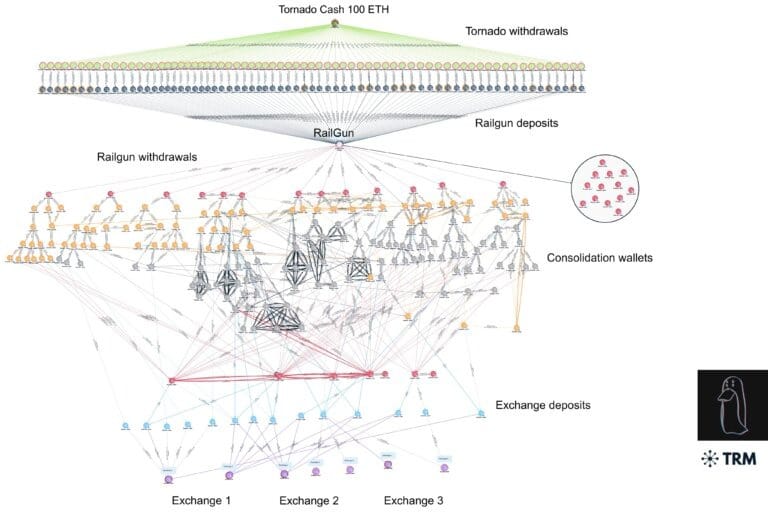

Análisis en cadena de cómo el grupo Lazarus intentó blanquear los fondos del puente Harmony, cortesía del usuario de Twitter @zachxbt

Usando Railgun, un sistema de contratos inteligentes que inicia lo que se conoce como «Zero Knowledge Proof», los hackers intentaron mover los fondos ilícitos a través de seis exchanges diferentes, varios de los cuales fueron notificados durante el fin de semana.

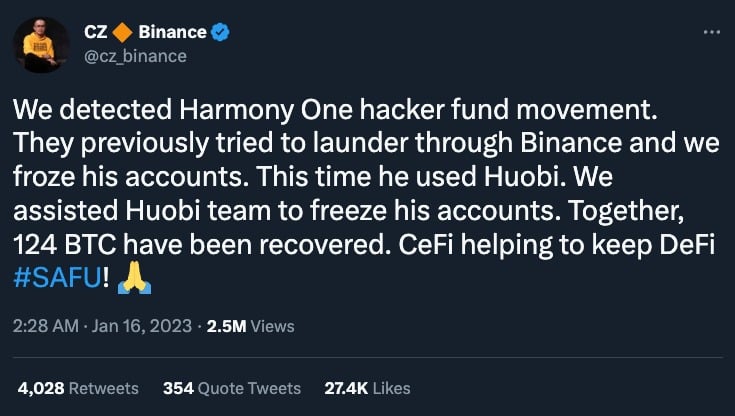

Al menos dos de las bolsas, Binance y Huobi, pudieron actuar con rapidez y congelar al menos una parte de los fondos blanqueados.

CZ responde a las pruebas que vinculan los monederos a Binance

Los movimientos se producen más de una semana después de que el FBI declarara al grupo Lazarus, vinculado a la República Popular Democrática de Corea del Norte (RPDC), como responsable del exploit del protocolo Horizon de Harmony, que hizo desaparecer en total más de 100 millones de dólares en criptodivisas en un ataque en junio de 2022.

Ese ataque y otros similares, alega el FBI, están estimulando «el uso por parte de la RPDC de actividades ilícitas -incluidos el cibercrimen y el robo de monedas virtuales- para generar ingresos para el régimen.»

Desde 2017, el grupo ha robado criptomonedas por valor de 1.200 millones de dólares, según un informe de Associated Press.

El mayor de ellos fue el hackeo de 624 millones de dólares el pasado abril de la Ronin Network, el enlace de cadena lateral de Axie Infinity a la red Ethereum.

Desde la proliferación de las finanzas descentralizadas, o DeFi, los ataques puente son cada vez más comunes.

¿Cuáles son los tipos más comunes de ataques puente?

La explotación de puentes en el mundo de blockchain suele ser sofisticada y predecible debido a errores de código o claves criptográficas filtradas. Algunos de los exploits de puentes más comunes son:

- Depósitos falsos: En este escenario, un actor malintencionado crea un evento de depósito falso sin depositar realmente fondos o utiliza un token sin valor para infiltrarse en una red, como ocurrió en el hackeo de las finanzas de Qubit el pasado mes de enero.

- Fallas de validación: Los puentes validan los depósitos antes de permitir las transferencias. Los piratas informáticos pueden aprovecharse de un fallo en el proceso de validación creando depósitos falsos, como ocurrió durante el pirateo de Wormhole, en el que se aprovechó un fallo en la validación de firmas digitales.

- Validator Takeover: En este caso, los atacantes buscan una vulnerabilidad intentando hacerse con el control de una mayoría de validadores, apoderándose de un determinado número de votos para aprobar nuevas transferencias. El hackeo de Ronin Network es un ejemplo en el que cinco de los nueve validadores se vieron comprometidos.

No obstante, es importante señalar que el factor más común en todos los exploits es el error humano. En lugar de centrarse únicamente en las deficiencias de los puentes, las investigaciones posteriores a los hackeos suelen parchear las correcciones de seguridad, pero sólo cuando el daño ya está hecho.

La magnitud de estos ataques es preocupante para los desarrolladores de blockchain. Otros exploits puente notables de 2022 son:

- Febrero: Wormhole – 375 millones de dólares

- Marzo: Puente Ronin – $624 millones

- Agosto: Puente Nómada – 190 millones de dólares

- Septiembre: Wintermute – 160 millones de dólares