On-chain analysis shows that North Korean hackers responsible for Harmony’s Horizon bridge hack spent the weekend attemptLazarus attempt to launder additional $27.2M of funds stolen from Harmony bridge hack

On-chain analysis shows that North Korean hackers responsible for Harmony’s Horizon bridge hack spent the weekend attempting to move some of the illicit funds.

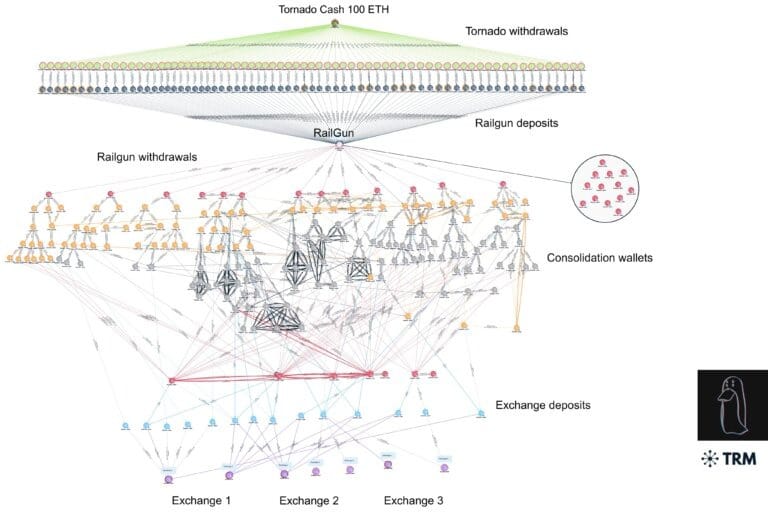

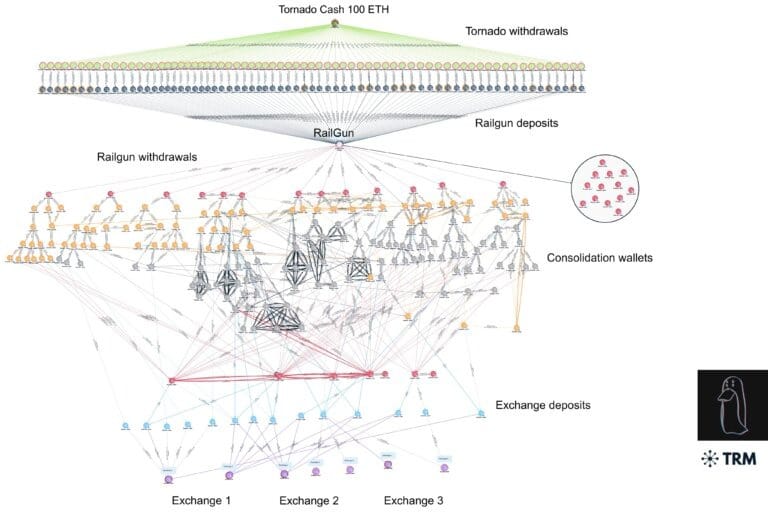

On-chain analysis of how Lazarus group attempted to launder the Harmony bridge funds, courtesy Twitter user @zachxbt

Używając Railgun, systemu smart contract, który inicjuje to, co jest znane jako „Zero Knowledge Proof”, hakerzy próbowali przenieść nielegalne fundusze przez sześć różnych giełd, z których kilka zostało powiadomionych w weekend.

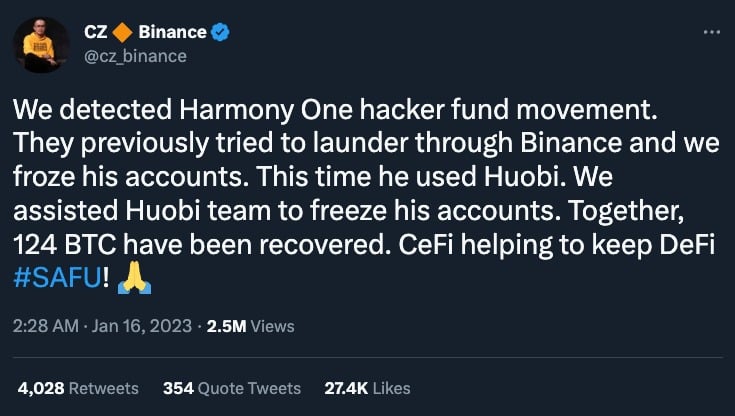

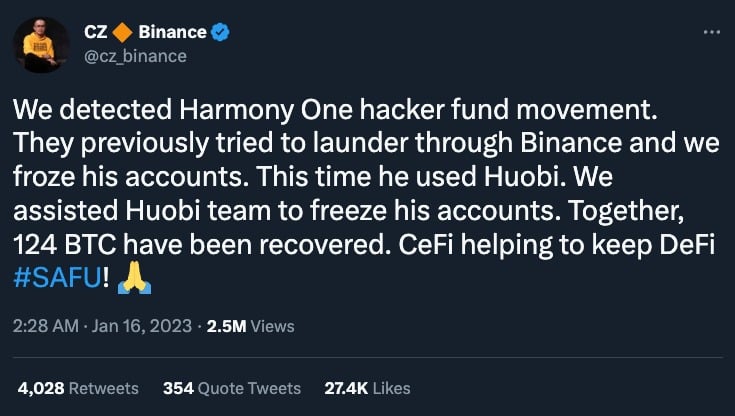

Przynajmniej dwie z giełd, Binance i Huobi, były w stanie działać szybko i zamrozić przynajmniej część wypranych funduszy.

CZ odpowiada na dowody łączące portfele z Binance

Ruchy te pojawiają się ponad tydzień po tym, jak FBI ogłosiło grupę Lazarus, która ma powiązania z Koreańską Republiką Ludowo-Demokratyczną (KRLD), jako odpowiedzialną za exploit protokołu Harmony’s Horizon, w którym w ataku z czerwca 2022 roku zniknęła kryptowaluta o łącznej wartości ponad 100 milionów dolarów.

Ten atak i inne podobne, FBI twierdzi, że pobudzają „wykorzystanie przez KRLD nielegalnych działań – w tym cyberprzestępczości i kradzieży wirtualnej waluty – w celu generowania przychodów dla reżimu.”

Od 2017 roku kryptowaluty o wartości 1,2 miliarda dolarów zostały skradzione przez grupę, według raportu Associated Press.

Największym z nich było włamanie o wartości 624 milionów dolarów w kwietniu ubiegłego roku do Ronin Network, side-chainowego połączenia Axie Infinity z siecią Ethereum.

Od czasu rozprzestrzenienia się zdecentralizowanych finansów, czyli DeFi, ataki na mosty stają się coraz częstsze.

Jakie są powszechne typy exploitów mostowych?

Wykorzystanie mostów w świecie blockchain jest często wyrafinowane i przewidywalne ze względu na błędy w kodzie lub wyciek kluczy kryptograficznych. Niektóre z najczęstszych exploitów mostowych obejmują:

- Fałszywe depozyty: W tym scenariuszu zły aktor tworzy fałszywe zdarzenie depozytowe bez faktycznego zdeponowania środków lub wykorzystuje bezwartościowy token do infiltracji sieci, jak to miało miejsce w przypadku włamania do finansów Qubit w styczniu ubiegłego roku.

- Błędy walidatora: Mosty walidują depozyty przed dopuszczeniem przelewów. Hakerzy mogą wykorzystać błąd w procesie walidacji tworząc fałszywe depozyty, co miało miejsce podczas włamania Wormhole, gdzie wykorzystano błąd w walidacji podpisu cyfrowego.

- Validator Takeover: Tutaj atakujący szukają luki, próbując zdobyć kontrolę nad większością walidatorów poprzez przejęcie określonej liczby głosów w celu zatwierdzenia nowych przelewów. Przykładem jest włamanie do Ronin Network, gdzie pięć z dziewięciu validatorów zostało skompromitowanych.

Należy jednak zauważyć, że najczęstszym czynnikiem w exploitach jest błąd ludzki. Zamiast skupiać się wyłącznie na niedociągnięciach mostów, dochodzenia po włamaniach są zazwyczaj w stanie załatać poprawki bezpieczeństwa, ale dopiero po tym, jak szkody zostały już wyrządzone.

Sama wielkość tych exploitów jest niepokojąca dla deweloperów blockchain. Inne godne uwagi exploity mostowe z 2022 roku to:

- Luty: Wormhole – 375 mln dol.

- Marzec: Most Ronina – 624 mln dol.

- Sierpień: Nomad Bridge – 190 mln dol.

- Wrzesień: Wintermute – 160 milionów dolarów

ing to move some of the illicit funds.

On-chain analysis of how Lazarus group attempted to launder the Harmony bridge funds, courtesy Twitter user @zachxbt

Używając Railgun, systemu smart contract, który inicjuje to, co jest znane jako „Zero Knowledge Proof”, hakerzy próbowali przenieść nielegalne fundusze przez sześć różnych giełd, z których kilka zostało powiadomionych w weekend.

Przynajmniej dwie z giełd, Binance i Huobi, były w stanie działać szybko i zamrozić przynajmniej część wypranych funduszy.

CZ odpowiada na dowody łączące portfele z Binance

Ruchy te pojawiają się ponad tydzień po tym, jak FBI ogłosiło grupę Lazarus, która ma powiązania z Koreańską Republiką Ludowo-Demokratyczną (KRLD), jako odpowiedzialną za exploit protokołu Harmony’s Horizon, w którym w ataku z czerwca 2022 roku zniknęła kryptowaluta o łącznej wartości ponad 100 milionów dolarów.

Ten atak i inne podobne, FBI twierdzi, że pobudzają „wykorzystanie przez KRLD nielegalnych działań – w tym cyberprzestępczości i kradzieży wirtualnej waluty – w celu generowania przychodów dla reżimu.”

Od 2017 roku kryptowaluty o wartości 1,2 miliarda dolarów zostały skradzione przez grupę, według raportu Associated Press.

Największym z nich było włamanie o wartości 624 milionów dolarów w kwietniu ubiegłego roku do Ronin Network, side-chainowego połączenia Axie Infinity z siecią Ethereum.

Od czasu rozprzestrzenienia się zdecentralizowanych finansów, czyli DeFi, ataki na mosty stają się coraz częstsze.

Jakie są powszechne typy exploitów mostowych?

Wykorzystanie mostów w świecie blockchain jest często wyrafinowane i przewidywalne ze względu na błędy w kodzie lub wyciek kluczy kryptograficznych. Niektóre z najczęstszych exploitów mostowych obejmują:

- Fałszywe depozyty: W tym scenariuszu zły aktor tworzy fałszywe zdarzenie depozytowe bez faktycznego zdeponowania środków lub wykorzystuje bezwartościowy token do infiltracji sieci, jak to miało miejsce w przypadku włamania do finansów Qubit w styczniu ubiegłego roku.

- Błędy walidatora: Mosty walidują depozyty przed dopuszczeniem przelewów. Hakerzy mogą wykorzystać błąd w procesie walidacji tworząc fałszywe depozyty, co miało miejsce podczas włamania Wormhole, gdzie wykorzystano błąd w walidacji podpisu cyfrowego.

- Validator Takeover: Tutaj atakujący szukają luki, próbując zdobyć kontrolę nad większością walidatorów poprzez przejęcie określonej liczby głosów w celu zatwierdzenia nowych przelewów. Przykładem jest włamanie do Ronin Network, gdzie pięć z dziewięciu validatorów zostało skompromitowanych.

Należy jednak zauważyć, że najczęstszym czynnikiem w exploitach jest błąd ludzki. Zamiast skupiać się wyłącznie na niedociągnięciach mostów, dochodzenia po włamaniach są zazwyczaj w stanie załatać poprawki bezpieczeństwa, ale dopiero po tym, jak szkody zostały już wyrządzone.

Sama wielkość tych exploitów jest niepokojąca dla deweloperów blockchain. Inne godne uwagi exploity mostowe z 2022 roku to:

- Luty: Wormhole – 375 mln dol.

- Marzec: Most Ronina – 624 mln dol.

- Sierpień: Nomad Bridge – 190 mln dol.

- Wrzesień: Wintermute – 160 mln dolarów