Les fonds collectés par les attaques de ransomware ont chuté à 456,8 millions de dollars en 2022, contre un maximum de 765,6 millions de dollars en 2021, selon un nouveau rapport de la société d’analyse Chainalysis.

Les attaques par ransomware liées aux crypto-monnaies ont vu leur taux de réussite chuter fortement au cours des 12 derniers mois.

L’activité des ransomwares cryptographiques

Le graphique ci-dessous montre la hausse et la baisse des fonds acquis par des attaques de ransomware au cours des 6 dernières années. Une augmentation spectaculaire a été observée en 2020, les fonds volés atteignant 765 millions de dollars, et l’année 2021 verra des montants similaires volés par les mauvais acteurs.

« Source :

Bien que le rapport de Chainalysis reconnaisse que « les totaux réels sont beaucoup plus élevés », car il est probable que certaines adresses appartenant à des attaquants de ransomware n’ont pas encore été identifiées, l’automne indique que les victimes commencent à prendre conscience de ces attaques. En conséquence, Chainalysis a fait une déclaration soutenant ce sentiment.

« [La baisse des paiements de ransomware] ne signifie pas que les attaques sont en baisse… Nous pensons qu’une grande partie de la baisse est due au fait que les organisations victimes refusent de plus en plus de payer les attaquants de ransomware. «

Les souches de ransomware explosent

Bien que les paiements pour supprimer les ransomwares aient considérablement diminué, le nombre de souches de ransomwares a explosé en 2022. Une souche est un type de ransomware avec des variantes communes : Royal, Ragnar, Quantum, Play, Hive et Lockbit.

Fortinet, une société leader dans le domaine du matériel et des logiciels de cybersécurité, a signalé plus de 10 000 souches uniques actives tout au long de 2022.

Les souches ont une durée de vie décroissante, car les mauvais acteurs continuent de varier les vecteurs d’attaque pour optimiser le volume des fonds volés. Par exemple, en 2012, les souches ont duré 3 907 jours, alors qu’en 2022, la durée moyenne n’était que de 70 jours. Par conséquent, les solutions de cybersécurité doivent faire face à un nombre croissant de souches actives dans leur stratégie de défense.

Fonds pour les ransomwares

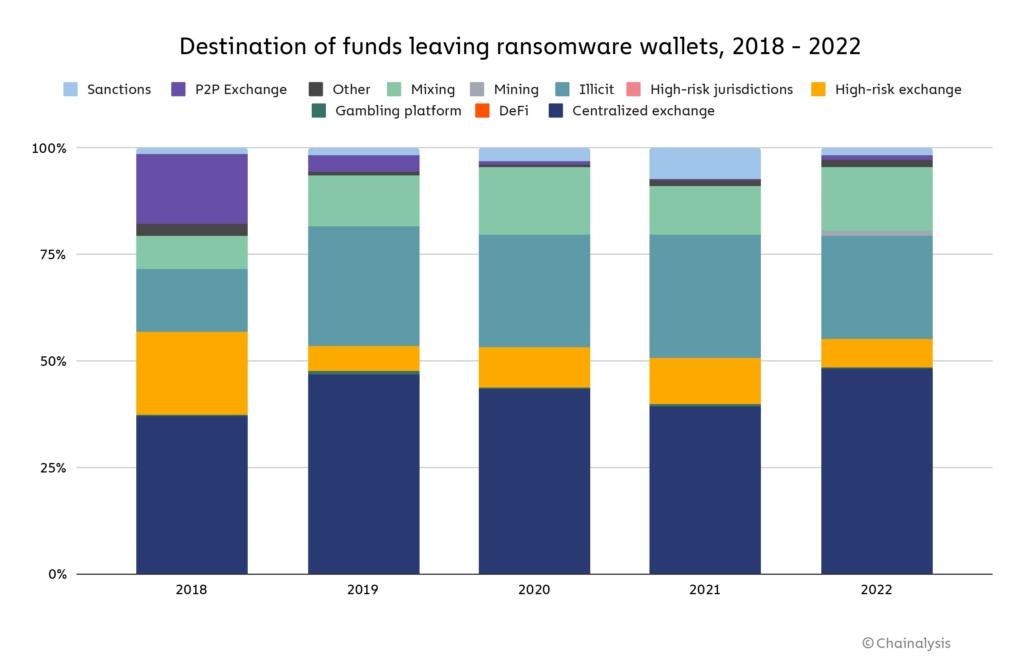

Les fonds acquis par les attaques de ransomware sont blanchis par plusieurs voies. La majorité des fonds sont toujours envoyés vers des échanges centralisés populaires. Cependant, les échanges P2P, une solution populaire pour les attaquants de ransomware en 2018, représentent désormais un pourcentage minuscule du volume global.

Après les échanges centralisés, une méthode persistante de blanchiment de fonds consiste à utiliser les marchés du darknet désignés comme » illicites » dans le graphique Chainalysis ci-dessous. Enfin, les services de mélange représentent la deuxième partie la plus importante, permettant aux attaquants de « laver » les crypto-monnaies avec peu de recours de la part des autorités mondiales.

Source : Chainalysis

La criminalistique des données sur la chaîne

Chainalysis a utilisé les données de la chaîne pour identifier les marchés « affiliés » pour les logiciels de ransomware, dans lesquels des tiers reçoivent une « petite part fixe du produit » dans un modèle de ransomware-as-a-service.

« Nous pouvons considérer cela comme l’économie du travail, mais pour les ransomwares. Un conducteur de covoiturage peut avoir ses applications Uber, Lyft et Oja ouvertes en même temps, créant l’illusion de trois conducteurs différents sur la route – mais en réalité, il s’agit de la même voiture. «

Les données de la blockchain ont permis à des entreprises comme Chainalysis de repérer les mauvais acteurs sur la blockchain et d’identifier éventuellement le prochain vecteur d’attaque. Par exemple, Conti, une souche de ransomware très répandue, a été démantelée en mai 2022. Pourtant, les données sur la chaîne ont révélé que les portefeuilles connectés à Conti passent maintenant à d’autres souches telles que Royal, Quantum et Ragnar.

Les attaquants de ransomware « réutilisent les portefeuilles pour de multiples attaques lancées nominalement sous d’autres souches », ce qui rend l’activité de traçage relativement élémentaire.

Déclin des paiements de ransomware

Le nombre d’attaques réussies par ransomware a diminué en raison d’une meilleure compréhension du paysage, de l’amélioration des mesures de sécurité et de l’amélioration des capacités médico-légales sur la chaîne. En conséquence, les victimes refusent de payer les attaquants, car beaucoup sont liés à des parties sanctionnées par l’OFAC.

En 2019, seulement 24 % des victimes ont refusé de payer, alors qu’en 2022, ce pourcentage est passé à 59 %. Payer une prime de ransomware à une partie figurant sur la liste des sanctions de l’OFAC pourrait désormais être « juridiquement plus risqué. » Allan Lisk, analyste du renseignement chez Recorded Future, a déclaré à Chainalysis;

« Avec la menace de sanctions qui plane, il y a la menace supplémentaire de conséquences juridiques pour payer [les attaquants de ransomware]. «

Les conséquences du non-paiement des demandes de rançongiciels sont souvent dévastatrices pour les victimes, qui perdent souvent l’accès à des données essentielles. Cependant, à mesure que l’industrie illicite devient moins viable financièrement, l’espoir est que le nombre d’attaques diminue également, réduisant ainsi le nombre de victimes.

Quoi qu’il en soit, le rôle des crypto-monnaies dans les attaques de ransomware est clair. Il s’agit d’une méthode permettant de voler des centaines de millions de dollars de crypto-monnaie chaque année. Toutefois, cela ne veut pas dire qu’il n’y a pas plus de pertes pour les actifs financiers traditionnels, dont beaucoup ne sont pas traçables par une blockchain.