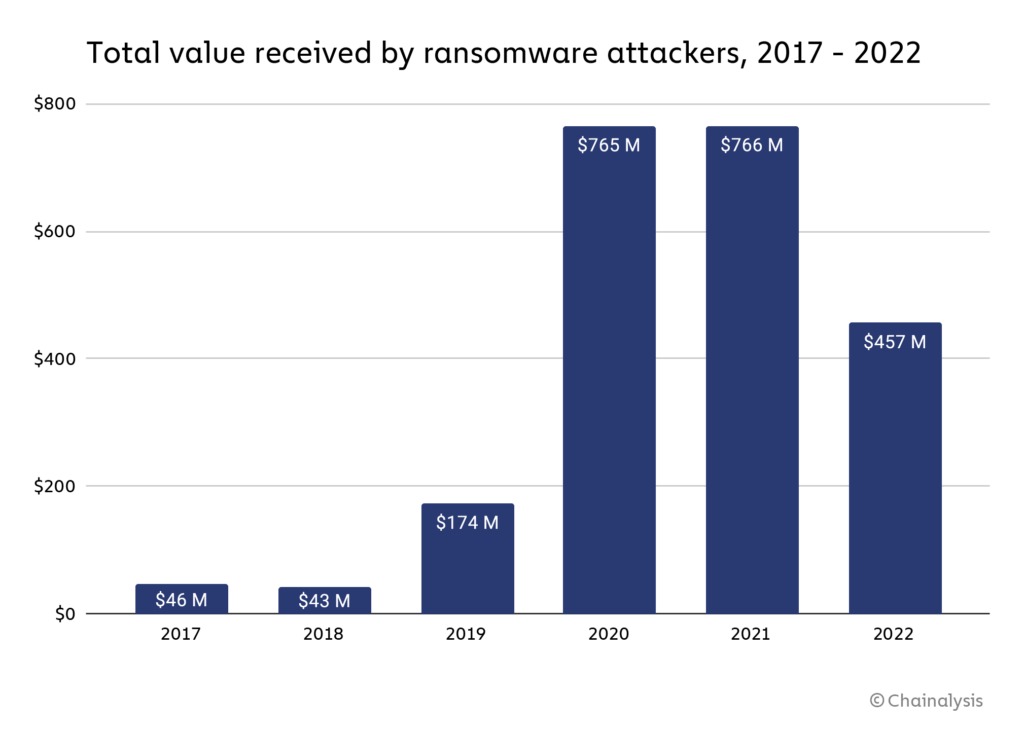

根据分析公司Chainalysis的一份新报告,通过勒索软件攻击收集的资金从2021年的7.656亿美元的高点下降到2022年的4.568亿美元。

在过去的12个月里,与加密货币有关的勒索软件攻击的成功率急剧下降。

LCrypto ransomware activity

下图显示了过去6年中通过勒索软件攻击获得的资金的涨跌情况。2020年出现了戏剧性的增长,被盗资金达到7.65亿美元,2021年,不良行为者盗取的资金也是类似的。

来源。Chainalysis

虽然Chainalysis报告承认 “真正的总数要高得多”,因为很可能有赎金软件攻击者拥有的地址尚未被识别,但秋季表明受害者对这种攻击变得明智。因此,Chainalysis发表声明支持这种观点。

“[勒索软件付款下降]并不意味着攻击减少……我们认为,大部分的下降是由于受害者组织越来越多地拒绝支付勒索软件攻击者。”

勒索软件菌株爆炸

虽然移除勒索软件的费用大幅下降,但勒索软件菌株的数量在2022年爆发了。菌株是一种勒索软件的类型,有常见的变种。Royal、Ragnar、Quantum、Play、Hive和Lockbit。

领先的网络安全硬件和软件公司Fortinet报告说,整个2022年有超过10,000个独特的菌株在活动。

菌株的寿命越来越短,因为不良行为者继续改变攻击载体以优化被盗资金的数量。例如,在2012年,菌株持续了3907天,而在2022年,平均长度只有70天。因此,网络安全解决方案必须在其防御策略中跟上越来越多的活跃菌株。

勒索软件资金

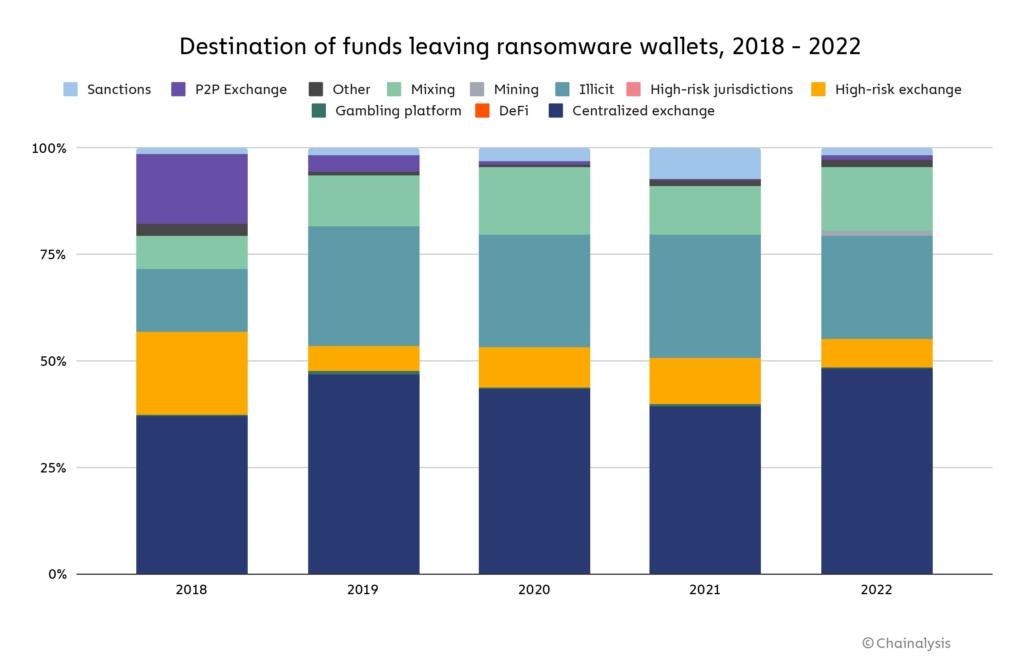

通过勒索软件攻击获得的资金是通过几种途径进行洗钱的。大多数资金仍然被发送到流行的集中式交易所。然而,P2P交易所是2018年勒索软件攻击者的一个流行解决方案,现在在整个交易量中只占很小的比例。

在集中式交易所之后,一种持续的资金清洗方法是使用暗网市场,在下面的Chainalysis图表中被指定为 “非法”。最后,混合服务占了下一个最重要的部分,允许攻击者 “清洗 “加密货币,而全球当局几乎没有追索权。

来源。Chainalysis

L”链上数据取证 “

“链上数据取证

Chainalysis使用链上数据来识别勒索软件的 “联盟 “市场,第三方在勒索软件即服务模式中获得 “少量固定的收益分成”。

“我们可以把它看作是打工经济,但对于勒索软件来说。一个共享司机可能同时打开他的Uber、Lyft和Oja应用程序,造成三个独立司机在路上的假象–但实际上,这都是同一辆车。”

链上数据使Chainalysis等公司能够在整个区块链上追踪不良行为者,并可能确定下一个攻击载体。例如,Conti,一个普遍的勒索软件株,在2022年5月被解散。然而,链上数据显示,与Conti相连的钱包现在正转向其他品系,如Royal、Quantum和Ragnar。

勒索软件攻击者 “将钱包重新用于名义上由其他毒株发起的多次攻击”,使追踪活动相对简单。

勒索软件付款的下降

成功的勒索软件攻击的数量下降了,这是因为对情况的了解增加了,改进了安全措施,以及更好的链上取证能力。因此,受害者正在拒绝支付攻击者,因为许多人与外国资产管制处的制裁方有关。

2019年,只有24%的受害者拒绝付款,而在2022年,这一比例增加到59%。向外国资产管制处制裁名单上的一方支付勒索软件赏金,现在可能 “法律风险更大”。Recorded Future的情报分析师Allan Lisk告诉Chainalysis;

“随着制裁的威胁逼近,支付[勒索软件攻击者]的法律后果的威胁也在增加。”

不支付勒索软件要求的后果往往会对受害者造成破坏,他们往往会失去对重要数据的访问。然而,随着非法行业在经济上变得不那么可行,人们希望攻击的数量也会下降,从而减少受害者的数量。

无论如何,加密货币在勒索软件攻击中的作用是明确的。这是一种每年窃取价值数亿美元的加密货币的方法。然而,这并不是说没有更多的损失给传统金融资产,其中许多资产是无法通过区块链追踪的。