Potrebbero essere necessari meno di 2 mesi per forzare brutalmente un indirizzo vanity di Ethereum utilizzando un impianto di mining su GPU.

La comunità di Ethereum sta esaminando la natura dell’hack di 160 milioni di dollari annunciato di recente da Wintermute e si è imbattuta in un potenziale vettore di attacco. Uno degli indirizzi di Wintermute ha le proprietà di un indirizzo vanity che potrebbe essere alla base della vulnerabilità.

L’indirizzo di Wintermute aveva 7 0 iniziali.

Secondo le stime di @k06a, è possibile eseguire il brute in 50 giorni utilizzando 1000 GPU.

l’attaccante era sicuramente un professionista pic.twitter.com/JNOQ3qdXiV

– tuba (@0xtuba) 20 settembre 2022UVXW

Gli indirizzi di vanità sono generati in modo crittografico assegnando un prefisso o un suffisso specifico a un programma che genera potenzialmente milioni di indirizzi finché non ne trova uno che corrisponda alle condizioni specificate.

Uno di questi strumenti – Profanity – è disponibile su GitHub e da tempo presenta seri problemi di sicurezza. Il repository è stato abbandonato a causa di “problemi di sicurezza fondamentali nella generazione delle chiavi private”, secondo il file readme.md.

Un post sul blog del team di 1inch è incluso nel markup, che elenca diverse potenziali vulnerabilità nel codice. Sebbene il codice sia stato presumibilmente aggiornato per rimuovere “tutti i binari interessati”, la metodologia potrebbe essere difettosa nella sua essenza.

Secondo una ricerca di k06a, un collaboratore di 1inch, 0xtuba è riuscita a calcolare che potrebbero essere necessari solo 50 giorni per forzare un indirizzo con sette 0 iniziali utilizzando 1.000 GPU. Dato il recente passaggio di Ethereum alla proof-of-stake, molti minatori stanno cercando un posto dove applicare la potenza delle loro GPU.

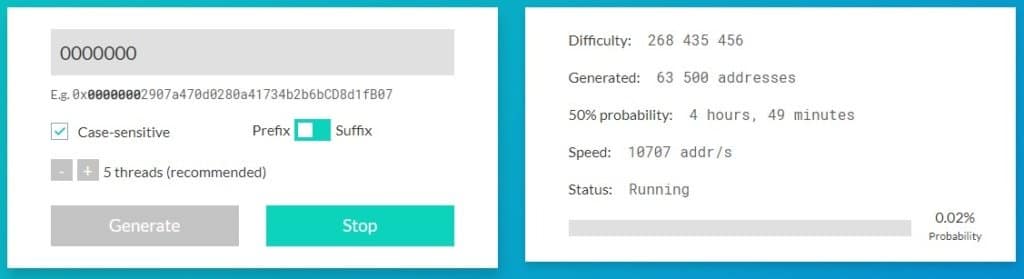

L’immagine sottostante mostra il tempo stimato per generare un indirizzo Ethereum con sette 0 iniziali utilizzando un computer da gioco domestico con GPU RTX 3070TI.

Fonte: Vanity ETH

Se questo vettore di attacco dovesse confermarsi valido, si teme che alcuni minatori scelgano di orientarsi verso mezzi dannosi per garantire che le loro fattorie continuino a generare profitti.

Il post sul blog di 1inch contiene il seguente avviso:

“Avviso: Il vostro denaro NON è SAFU se l’indirizzo del vostro portafoglio è stato generato con lo strumento Profanity. Trasferite tutti i vostri beni in un altro portafoglio il prima possibile! “

Abbiamo contattato Wintermute per un commento sul metodo utilizzato per generare gli indirizzi, ma non abbiamo ricevuto immediatamente una risposta.

Aggiornamento del 20 settembre, ore 15:40 BST: la società di sicurezza Crypto Certik ha rilasciato ulteriori informazioni che confermano i sospetti di un exploit attraverso Profanity.Ecco cosa sappiamo finora dell’exploit @wintermute_t

Abbiamo registrato un furto di 162.509.665 dollari.

L’exploit è probabilmente dovuto a un attacco di forza bruta al portafoglio Profanity che ha compromesso una chiave privata.

Rimanete vigili! pic.twitter.com/zVRd3e5TbS

– CertiK Alert (@CertiKAlert) September 20, 2022