Recientemente, ha aparecido un nuevo malware dirigido a las criptomonedas. Su nombre es Mars Stealer, un troyano que, si infecta tu ordenador, puede robar tus claves privadas y otros datos sensibles. ¿Qué aspecto tiene?

Mars Stealer tiene como objetivo no sólo tus carteras sino también tus extensiones 2FA

Esta información pone de manifiesto una de las recomendaciones más cruciales de nuestro ecosistema: utilizar un monedero de hardware. De hecho, una contraseña, por muy complicada que sea, es insuficiente en el mundo de las criptomonedas, así como la doble autenticación (2FA). Esto es lo que nos recuerda el troyano Mars Stealer.

La información aparece en la cuenta de Twitter del programador 3xp0rt. Nos remite a su blog, donde ofrece un completo análisis del malware. Nos enteramos de que este troyano se dirige a más de treinta navegadores, incluyendo Chrome, Firefox, Microsoft Edge, Opera y Brave.

Mars Stealer ataca a los monederos de criptomonedas que funcionan como extensiones del navegador: MetaMask, Binance Chain Wallet, Coinbase Wallet o Keplr, por nombrar algunos. Las extensiones 2FA como Authy o el software de monederos de criptomonedas como Exodus también son vulnerables.

Sin embargo, en lo que respecta a las extensiones 2FA, sólo los navegadores basados en Chromium, excepto Opera, serían vulnerables.

El objetivo principal del software será robar sus claves privadas. Gracias a esto, un hacker podrá entonces vaciar sus fondos antes de que usted se dé cuenta.

Curiosamente, si el ordenador de la víctima está configurado en los siguientes idiomas, Mars Stealer no realizará ninguna acción deshonesta:

- Kazajistán;

- Uzbekistán;

- Azerbaijan;

- Kazajistán;

- Rusia;

- Belarus.

Pero no creas que esto te hace inmune a más ataques de este tipo permitiéndote ignorar las buenas prácticas de seguridad.

La verdad es que Mars Stealer no es el primero ni será el último malware de este tipo. Cualquiera puede descargar inadvertidamente un programa que puede robar sus claves privadas u otros datos sensibles. Por ello, la solución más fiable hasta la fecha es el uso de un monedero físico.

Con una clave de Ledger vinculada a tu MetaMask, por ejemplo, un tercero no puede vaciar tus criptomonedas, ya que también tendría que validar la transacción en tu clave.

Otra recomendación básica para limitar este tipo de ataques será advertirle sobre el software que utiliza. De hecho, un troyano de este tipo suele estar incrustado en enlaces de descarga supuestamente fiables. Por ejemplo, podrías lanzarlo pensando que estás descargando un bloqueador de anuncios. Para ello, elija el sitio del editor del software en cuestión siempre que sea posible.

En la misma línea, un programa malicioso podría añadirse a un correo electrónico de phishing, haciéndose pasar por un sitio que usted está acostumbrado a utilizar para conseguir que realice una acción determinada.

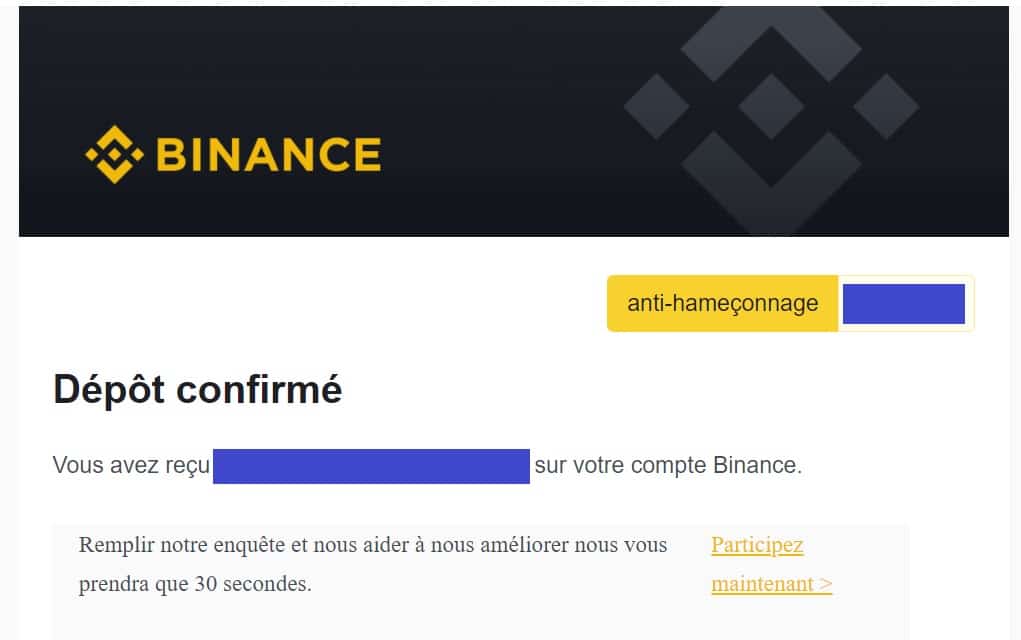

En este sentido, algunos sitios, incluido Binance, ofrecen incluir una frase o palabra de su elección en su configuración de seguridad. De este modo, cuando reciba un correo electrónico real del sitio, se le recordará lo que ha introducido en una casilla, como se muestra en la ilustración anterior con las palabras «antiphishing»

Ejemplo de un correo electrónico de Binance con el código antiphishing

A pesar de todo, no existe una fórmula mágica para evitar un intento de hackeo, pero aplicando un máximo de buenas prácticas, es posible limitar el riesgo. No olvidemos que muchas veces la mayor vulnerabilidad es el propio ser humano