PolygonとPolygon zkEVMのレンディングプロトコルである

0VIXが、少なくとも200万ドルのエクスプロイトを受けたと報告されました。

このプロトコルは、複数のstablecoin、Ethereumの派生物、PolygonのネイティブMATICトークン、およびAavegotchiのステイクトークン、vGHSTに対する借り入れを可能にします。Aavegotchiは、人気のゲーム「たまごっち」にインスパイアされたブロックチェーンゲームプロジェクトです

。

エクスプロイトはvGHSTトークンで実行されました。

独立系セキュリティ研究者のOfficer’s NotesはDecyptに、攻撃者はイーサリアムに資金を戻し、安定コインをETHに変換しようとして、ブライディングプロトコルStargate Finance経由ですでに140万米ドルと60万米ドルのUSDCを送金したと伝えています。

0VIXチームは、この問題を調査するため、貸出市場を一時的に停止することで対応しました

。

0VIX はセキュリティパートナーと協力し、vGHSTに関連していると思われる現在の状況を調べています。

その結果、POSとzkEVMの市場は一時停止され、oTokenの転送、鋳造、清算も一時停止されています。

現在、POSのみが影響を受けていますが、zkEVM…

– 0VIX|zkEVMでライブ(@0vixProtocol)April 28, 2023

(ユーブイエックスダブリュージェイ)

(ユーブイエックスダブリューケー

ブロックチェーンセキュリティとデータ分析会社のPeckShieldは、攻撃者が0VIXのvGSHT貸出プールを操作するために612万ドルの安定コインをフラッシュローンしたことを報告しました。

ブロックチェーンセキュリティ企業のBlocksecは、ハッカーが借りた安定コインを使用してvGSHTの貸し出しポジションを開き、その後プロトコルの価格オラクルを操作したことを確認しました。

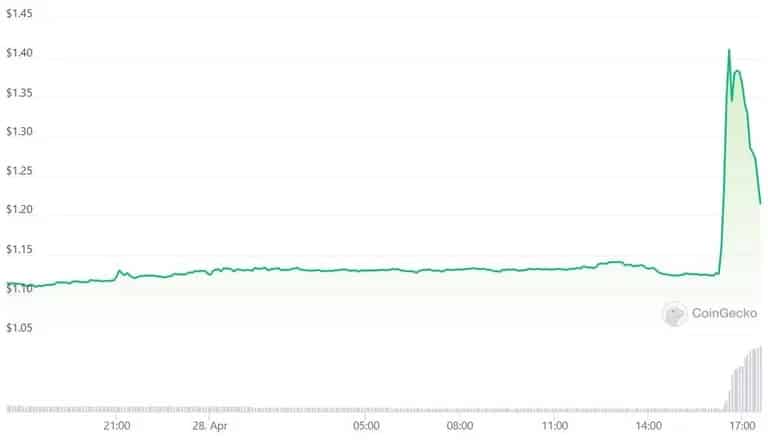

AavegotchiのネイティブトークンであるGHSTは、CoinGeckoによると、30分以内に1.13ドルから1.41ドルまで24.7%急騰しました

GHSTの価格チャート。ソースはこちら CoinGecko

GHSTの瞬間的な価格高騰により、vGHSTレンディングプールは債務超過に陥り、攻撃者はプールを清算し、プールからの担保を持ち逃げしました

。

このような攻撃は価格神託操作ハックと呼ばれ、DeFi界隈ではよく見られるものです。

攻撃者はGHSTのような流動性の低いトークンのプライスオラクルを操作し、その価格をつり上げる。そして、攻撃者は人工的に膨らませた保有資産を、流動性が十分で価格が安定している他のトークンと交換する。

ソラナのMango Marketsは1億ドル、イーサリアムのbZx exchangeとBNB Chainは5500万ドル、それぞれ同じ手法でハッキングされました

。